Pogoji

Poskrbite, da je v računalniku nameščena kakršna koli distribucija operacijskega sistema Linux. V našem primeru imamo Ubuntu 20.04 nameščen in uporabljen v ta namen. Uporabniki morajo imeti zaseden korenski uporabniški račun ali imeti pravice sudo, da lahko kar koli storijo.

Namestite UFW

V zelo zgodnji fazi se morate prepričati, da je na vašem Ubuntu 20 nameščen in konfiguriran požarni zid UFW.04 Linux sistem.

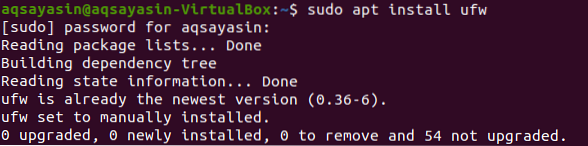

Zdaj odprite lupino ukazne vrstice na strani s strani Activity na vrhu namizja ali pa za to uporabite bližnjico Ctrl + Alt + T. Če UFW ni nameščen, lahko to storite po spodnjih navodilih v lupini. Ukaz sudo zahteva vaše uporabniško geslo sudo za namestitev pripomočka UFW v Ubuntu 20.04 Distribucija Linuxa. Napišite svoje geslo in na tipkalnem stroju tapnite tipko »Enter«.

$ sudo apt install ufw

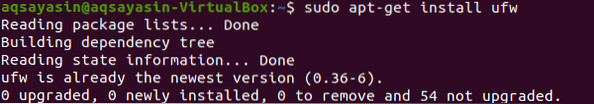

Spodnji ukaz lahko uporabite tudi za namestitev UFW z nekaj spremembami. Vidite lahko, da je bil UFW nameščen na našem Ubuntu 20.04 Linux sistem.

Preverite stanje UFW

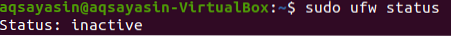

Po namestitvenem postopku lahko končno preverite stanje aktiviranja požarnega zidu UFW. Za to moramo uporabiti preprost ukaz sudo, ki mu sledi beseda "ufw" in "status", kot je prikazano spodaj. Izhodni posnetek prikazuje, da je požarni zid UFW trenutno onemogočen ali neaktiven.

$ sudo ufw status

Omogočite požarni zid UFW

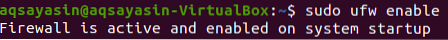

Za nadaljnjo uporabo ga moramo najprej omogočiti z ukazom sudo skupaj z besedama "ufw" in "enable", kot je prikazano na spodnjem posnetku. Zdaj je bil vaš požarni zid pravilno aktiviran in pripravljen za uporabo.

$ sudo ufw omogoči

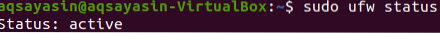

Stanje požarnega zidu UFW lahko ponovno preverimo s starim ukazom stanja, kot je prikazano spodaj. Ogledate si lahko izhod, ki označuje, da požarni zid UFW ni aktiviran.

$ sudo ufw status

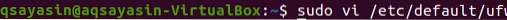

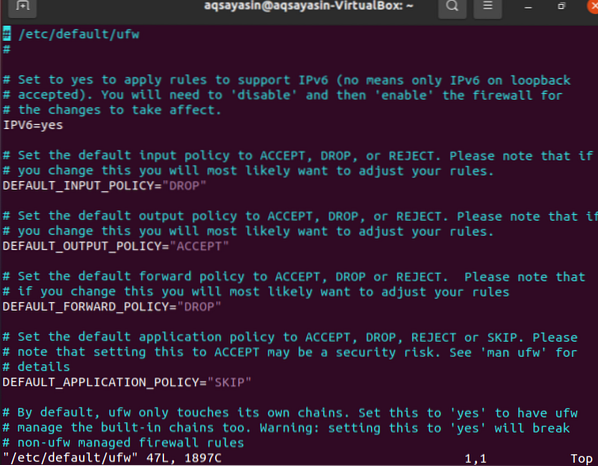

Ko je VPS nastavljen za IPv6, se prepričajte, da ste popolnoma potrdili, da je UFW nastavljen tudi za obdelavo IPv6, tako da lahko medsebojno prilagaja IPv4 in pravilnike požarnega zidu IPv6. Za to uporabite naslednja navodila za dostop do konfiguracijske datoteke požarnega zidu UFW:

$ sudo vi / etc / dfault / ufw

Pojavilo se bo spodnje okno za izhod. Vidite, da je že nastavljen na “IPv6”, zato nam ni treba ničesar spreminjati. Preprosto pritisnite “: q:” in zaprite datoteko.

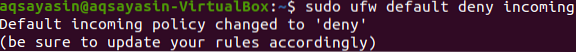

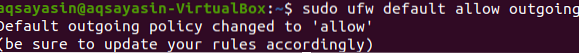

Privzete nastavitve

Določitev nekaterih privzetih pravil za sprejemanje in zavračanje povezav je med vidiki, ki lahko poenostavijo vzpostavitev požarnega zidu. Vse dohodne komunikacije so privzeto zavrnjene, medtem ko so vse odhodne komunikacije dovoljene. To zagotavlja, da vsi, ki se poskušajo prijaviti v vašo storitev v oblaku, tega ne bodo mogli, vendar bo kateri koli program, ki se izvaja na strežniku, lahko komuniciral z zunanjim svetom. Za spremembo privzetih vrednosti UFW lahko uporabite naslednja navodila:

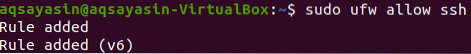

Dovoli SSH in druge povezave

Z zagotavljanjem navodil v terminalu ukazne vrstice lahko spremenite varnostne politike. Obe dohodni komunikaciji bosta zavrnjeni, če smo požarni zid vklopili zdaj. Ko ste povezani s strežnikom v oblaku prek SSH, bo to izziv, ker bi bili odjavljeni. Da se to ne bi zgodilo, bomo dovolili povezave SSH z našo storitvijo v oblaku, kot je prikazano spodaj. Povezave so tudi uspešno dodane.

$ sudo ufw dovoli ssh

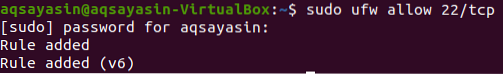

Za splošne aplikacije ima UFW določene privzete vrednosti. Na sliki je prikazan ukaz SSH, ki smo ga uporabili prej. V bistvu gre le za okrajšavo za:

$ sudo ufw dovoli 22 / tcp

Za olajšanje komunikacije na vratih 22 s tem navodilom se uporablja protokol TCP, za omogočanje povezav lahko uporabite spodnje navodilo:

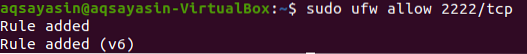

$ sudo ufw dovoli 2222 / tcp

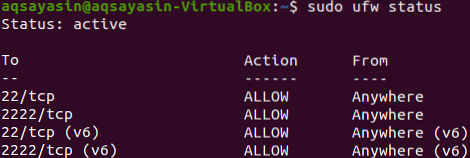

Preverite stanje

Končno so nastavljene vse povezave. Obstaja veliko več povezav, s katerimi se lahko povežete, vendar moramo preveriti stanje požarnega zidu UFW, potem ko z njim povežemo SSH. Izhod prikazuje povezave, navedene v izhodu.

Izbrišite SSH in druge povezave

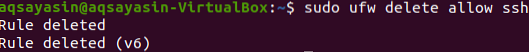

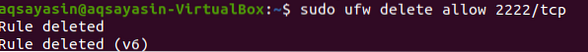

Zdaj boste pred odjavo iz sistema morda morali izbrisati vse povezave. V ta namen moramo uporabiti isti sudo ukaz z malo spremembe. Tokrat uporabljamo besedo "izbriši". Če želite izbrisati povezavo “SSH”, poskusite s spodnjim ukazom:

$ sudo ufw delete dovoli ssh

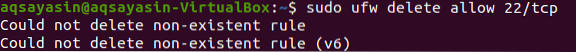

Zdaj bomo povezavo za vrata tcp številka 22 izbrisali, kot sledi:

$ sudo ufw delete dovoli 22 / tcp

Nato bomo izbrisali povezavo za vrata tcp številka 22, kot sledi:

$ sudo ufw delete dovoli 22 / tcp

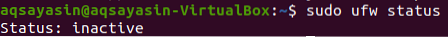

Z istim ukazom sudo ufw onemogočimo stanje požarnega zidu UFW. Za spreminjanje stanja požarnega zidu UFW zahteva privilegije sudo.

$ sudo ufw onemogoči

Po preverjanju stanja lahko vidite, da je onemogočeno.

$ sudo ufw status

Zaključek

Na vsakem koraku smo poskušali omogočiti SSH povezavo z požarnim zidom UFW. Upamo, da boste s tem člankom zlahka vzpostavili povezavo ssh.

Phenquestions

Phenquestions