Opomba: za to vadnico omrežni vmesnik enp2s0 in naslov IP 192.168.0.2/7 so bili uporabljeni kot primer, zamenjajte jih za pravilne.

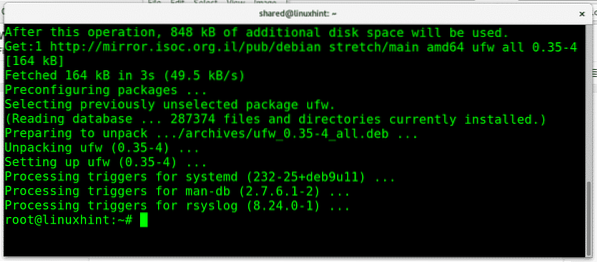

Namestitev ufw:

Če želite namestiti ufw v Debian:

primerna namestitev ufw

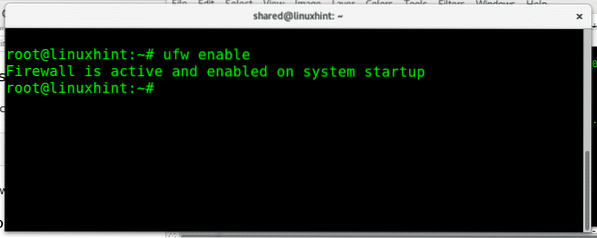

Če želite omogočiti zagon UFW:

ufw omogoči

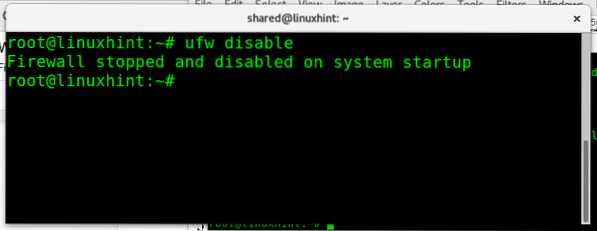

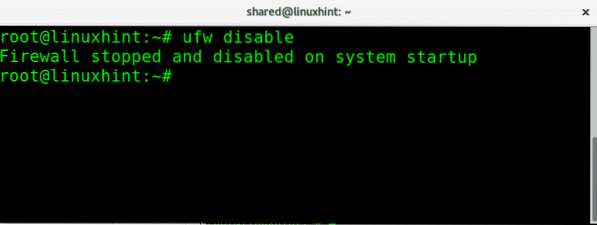

Če želite onemogočiti zagon UFW:

ufw onemogoči

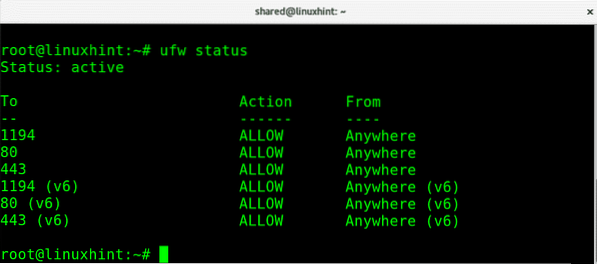

Če želite hitro preveriti stanje požarnega zidu, zaženite:

status ufw

Kje:

Stanje: obvesti, ali je požarni zid aktiven.

Za: prikazuje vrata ali storitev

Ukrepanje: prikazuje politiko

Od: prikazuje možne vire prometa.

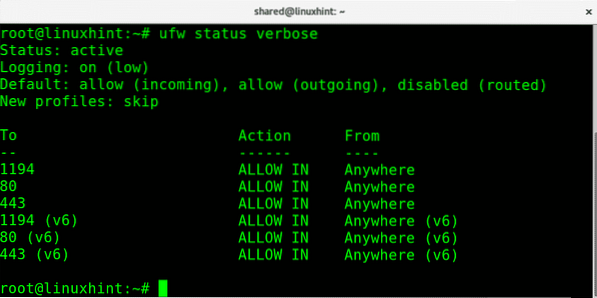

Prav tako lahko stanje požarnega zidu preverimo z več besedami tako, da zaženemo:

podroben status ufw

Ta drugi ukaz za prikaz stanja požarnega zidu bo prikazal tudi privzete pravilnike in smer prometa.

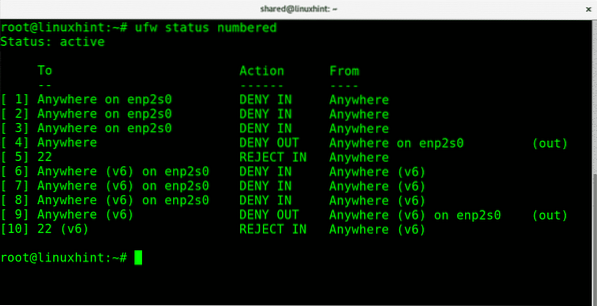

Poleg informativnih zaslonov s statusom »ufw« ali »ufw status verbose« lahko natisnemo vsa oštevilčena pravila, če to pomaga upravljati, kot boste videli kasneje. Če želite dobiti oštevilčen seznam pravil požarnega zidu, zaženite:

ufw stanje oštevilčeno

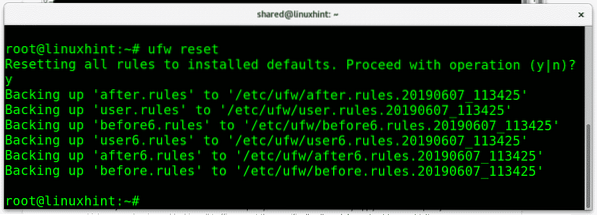

Na kateri koli stopnji lahko nastavitve UFW ponastavimo na privzeto konfiguracijo tako, da zaženemo:

ponastavitev ufw

Pri ponastavitvi pravil ufw bo zahteval potrditev. Pritisnite Y potrditi.

Kratek uvod v politike požarnih zidov:

Z vsakim požarnim zidom lahko določimo privzeti pravilnik, občutljiva omrežja lahko uporabijo omejevalni pravilnik, kar pomeni, da zavrne ali blokira ves promet, razen posebej dovoljenega. V nasprotju z omejevalno politiko dovoljen požarni zid sprejema ves promet, razen posebej blokiranega.

Če imamo na primer spletni strežnik in ne želimo, da bi strežnik služil več kot preprosto spletno mesto, lahko uporabimo omejevalni pravilnik, ki blokira vsa vrata, razen vrat 80 (http) in 443 (https), to bi bil omejevalni pravilnik. ker so privzeto blokirana vsa vrata, razen če odblokirate določeno. Primer dovoljenega požarnega zidu bi bil nezaščiten strežnik, v katerem blokiramo samo prijavna vrata, na primer 443 in 22 za strežnike Plesk kot samo blokirana vrata. Poleg tega lahko s pomočjo ufw dovolimo ali zavrnemo posredovanje.

Uporaba omejevalnih in dovoljevalnih pravil z ufw:

Če želite privzeto omejiti ves dohodni promet z uporabo ufw run:

ufw privzeto zavrne dohodne

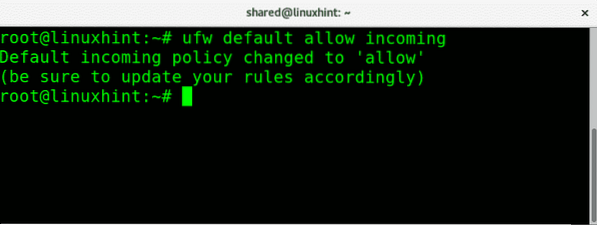

Če želite storiti nasprotno, tako da dovolite ves dohodni promet:

ufw privzeto dovoli dohodne

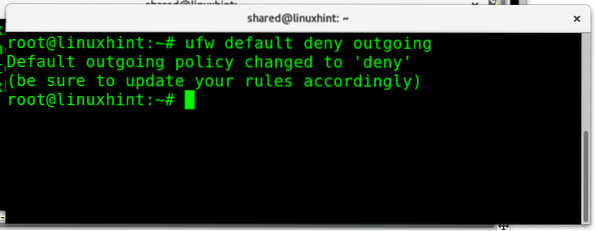

Če želite blokirati ves odhodni promet iz našega omrežja, je sintaksa podobna, in sicer tako:

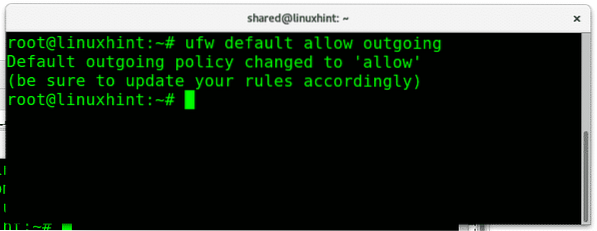

Da bi omogočili ves odhodni promet, zamenjamo lezanikati"Za"dovolite", Da brezpogojno omogočite odhodni promet:

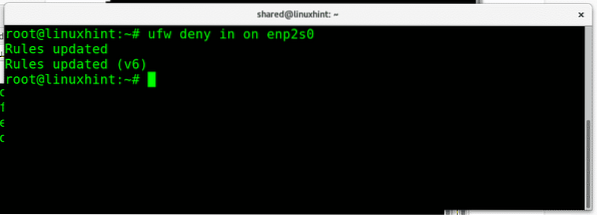

Prav tako lahko dovolimo ali zavrnemo promet za določene omrežne vmesnike, pri čemer upoštevamo različna pravila za vsak vmesnik, da blokiram ves dohodni promet z moje ethernetne kartice, ki bi jo vodil:

ufw zanika na enp2s0

Kje:

ufw= pokliče program

zanikati= določa politiko

v= dohodni promet

enp2s0= moj ethernet vmesnik

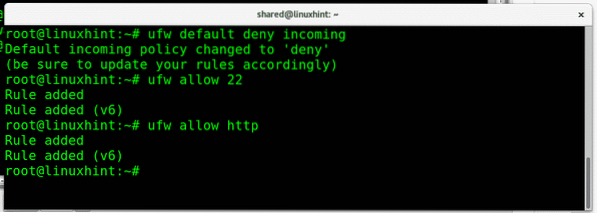

Zdaj bom uporabil privzeti omejevalni pravilnik za dohodni promet in nato dovolil le vrati 80 in 22:

ufw privzeto zavrne dohodneufw dovolite 22

ufw dovoli http

Kje:

Prvi ukaz blokira ves dohodni promet, drugi pa dohodne povezave do vrat 22, tretji ukaz pa dohodne povezave do vrat 80. Upoštevajte to ufw nam omogoča, da pokličemo storitev s privzetimi vrati ali imenom storitve. Povezave do vrat 22 ali ssh, vrat 80 ali http lahko sprejmemo ali zavrnemo.

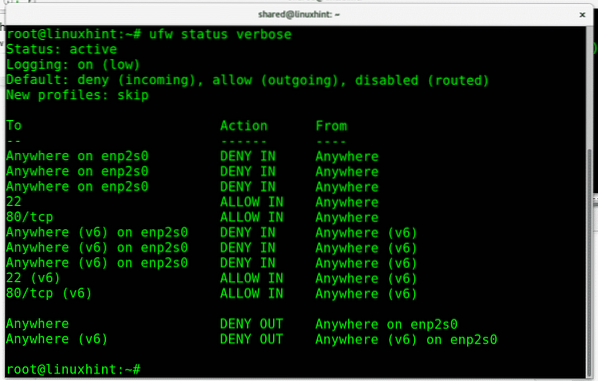

Ukaz “status ufw glasen”Bo prikazal rezultat:

Ves dohodni promet je zavrnjen, medtem ko sta na voljo dve dovoljeni storitvi (22 in http).

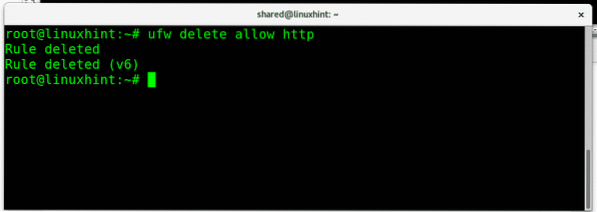

Če želimo odstraniti določeno pravilo, lahko to storimo s parametrom »izbriši". Če želite odstraniti naše zadnje pravilo, ki dovoljuje dohodni promet do http http:

ufw izbriši dovoli http

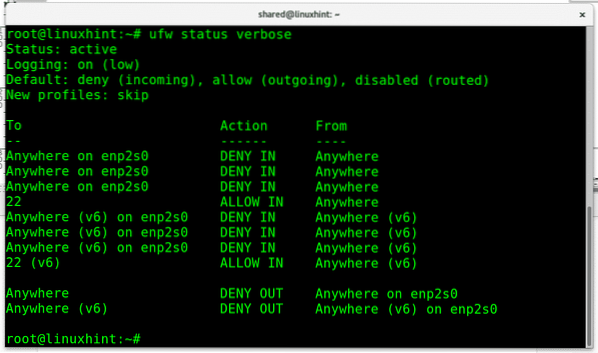

Preverimo, ali so storitve http še naprej na voljo ali so z zagonom blokirane podroben status ufw:

Vrata 80 niso več izjema, saj so vrata 22 edina.

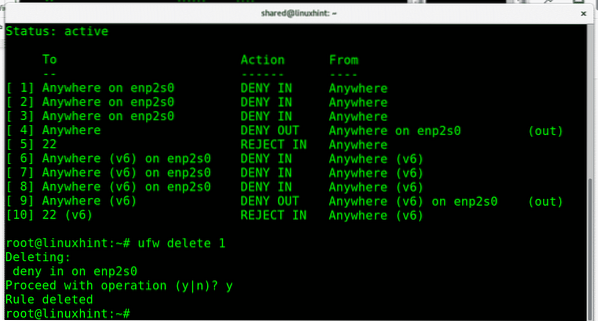

Pravilo lahko tudi izbrišete tako, da preprosto prikličete njegov številčni ID, ki ga zagotavlja ukaz “ufw stanje oštevilčeno", Omenjeno prej, v tem primeru bom odstranil ZANIKATI pravilnik o dohodnem prometu na ethernet kartico enp2s0:

ufw izbriši 1

Zahteval bo potrditev in bo nadaljeval, če bo potrjen.

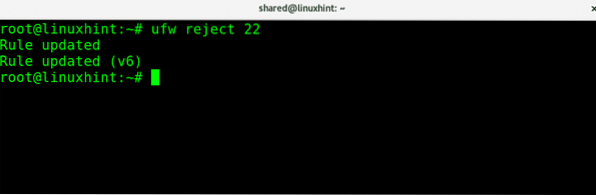

Poleg tega ZANIKATI lahko uporabimo parameter ZAVRNI ki bo drugo stran obvestil, da je bila povezava zavrnjena, da ZAVRNI povezave ssh lahko zaženemo:

ufw zavrne 22

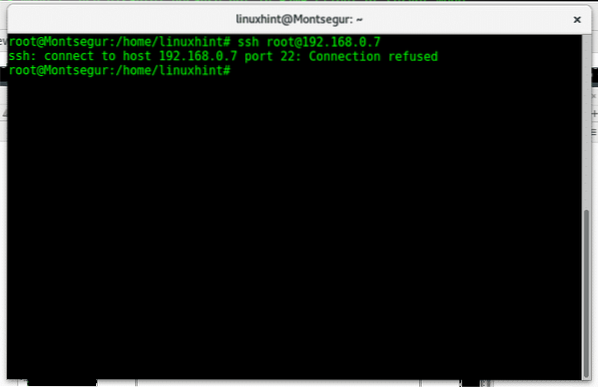

Potem, če nekdo poskuša dostopati do naših vrat 22, bo obveščen, da je bila povezava zavrnjena kot na spodnji sliki.

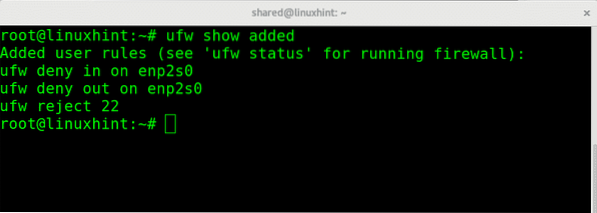

Na kateri koli stopnji lahko preverimo dodana pravila za privzeto konfiguracijo tako, da zaženemo:

dodana oddaja ufw

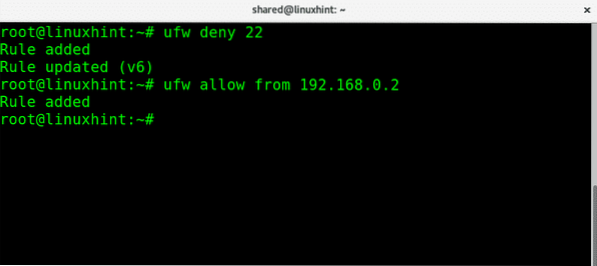

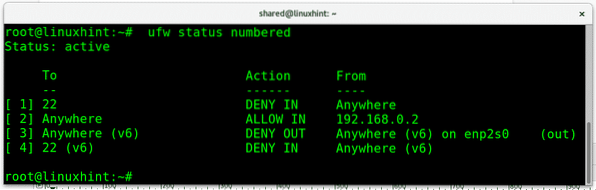

Vse povezave lahko zavrnemo, hkrati pa omogočimo določene naslove IP, v naslednjem primeru bom zavrnil vse povezave do vrat 22, razen IP 192.168.0.2, ki se bo lahko edino povezal:

ufw zanika 22ufw dovoli od 192.168.0.2

Zdaj, če preverimo stanje ufw, boste videli, da je ves dohodni promet do vrat 22 zavrnjen (pravilo 1), medtem ko je dovoljen za navedeni IP (pravilo 2)

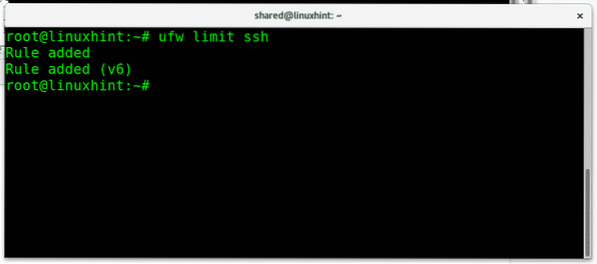

Poskuse za prijavo lahko omejimo tako, da preprečimo napade surove sile, tako da določimo omejitev delovanja:

omejitev ufw ssh

Če želite končati to vadnico in se naučiti ceniti velikodušnost ufw, se spomnimo, kako bi lahko zavrnili ves promet, razen enega IP-ja z uporabo iptables:

iptables -A IZHOD -d 192.168.0.2 -j SPREJEM

iptables -P INPUT DROP

iptables -P IZHODNI PAD

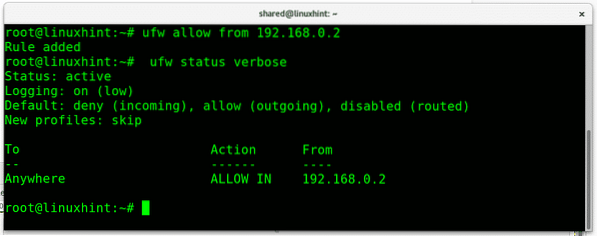

Enako lahko storimo s samo 3 krajšimi in najpreprostejšimi vrsticami z uporabo ufw:

ufw privzeto zavrne dohodneufw privzeto zavrni odhodne

ufw dovoli od 192.168.0.2

Upam, da se vam je ta uvod v ufw zdel koristen. Pred kakršno koli poizvedbo o UFW ali kakršnem koli vprašanju, povezanem z Linuxom, nas kontaktirajte prek našega kanala za podporo na https: // support.linuxhint.com.

Povezani članki

Iptables za začetnike

Konfigurirajte Snort IDS in ustvarite pravila

Phenquestions

Phenquestions