dnsenum paket

To je večnitni skript Perl, ki pomaga razčleniti podatke DNS domene. Pomaga tudi pri odkrivanju blokov IP, zlasti tistih, ki niso sosednji. Vključuje naslednje osnovne operacije:

- Pridobite naslov gostitelja.

- Pridobivanje imenskih strežnikov.

- Pridobite zapis MX.

- Pridobite bind različico, izvedite poizvedbe axfr na imenskih strežnikih.

- Zdaj dobite poddomene in dodatna imena s pomočjo google strganja.

- Datoteka s surovo silo poddomene bo izvedla tudi rekurzijo na poddomenah, ki imajo zapise NS.

- Zdaj izračunajte obseg domene domenskega omrežja C in izvedite poizvedbe po njih.

- Nato izvedite povratne preglede na razponih mreže.

- Napišite domeno_ips.txt datoteka za ip-bloke.

dnsmap paket

dnsmap je bil prvotno izdan leta 2006 zaradi navdiha izmišljene zgodbe Paula Craiga, znanega kot "tat, ki ga nihče ni videl". To je na voljo v knjigi z naslovom »Kraja mreže - kako lastiti škatlo«. Dnsmap pomaga pentesterju pri zbiranju informacij za varnostne ocene. V tej fazi so omrežni bloki IP, kontaktne številke itd. ciljne družbe odkrije svetovalec za varnost. Obstaja še ena tehnika, ki se imenuje izsiljevanje poddomene in je koristna v fazi naštevanja, še posebej, če ostale metode, kot so conski prenosi, ne delujejo.

Fierce paket

Poglejmo, kaj ni ostro. Ni orodje DDoS, niti ni namenjeno skeniranju celotnega interneta in izvajanju nenamernih napadov. Prav tako ni IP skener. Glavni namen je najti cilje, zlasti znotraj in zunaj omrežja. V nekaj minutah silovito hitro preglejte domene s pomočjo več taktik, saj je ostra Perl skripta. Fierce ne izvaja izkoriščanja; bolje rečeno, nekdo je to storil namerno s stikalom -connect.

DNS (sistem domenskih imen)

DNS pomeni sistem domenskih imen in je podoben telefonskemu imeniku, ki vključuje več imen, naslovov in imen. DNS se uporablja tako za notranja kot tudi za zunanja omrežja organizacij. Imena gostiteljev naslovov IP se rešijo s protokolom DNS. Vsak računalnik ima gostiteljsko datoteko, ki se nahaja v naslednjem imeniku, ko ni bilo DNS. C: \ Windows \ System32 \ gonilniki \itd.

Zdaj pa si oglejte zapise DNS za naslednje domene:

- Število DNS in prenosa con s pomočjo dnsena

- Analizo DNS izvedite s pomočjo pripomočka Host

- Iskanje poddomen z uporabo dnsmap

- Izpraševanje DNS z uporabo Fierce

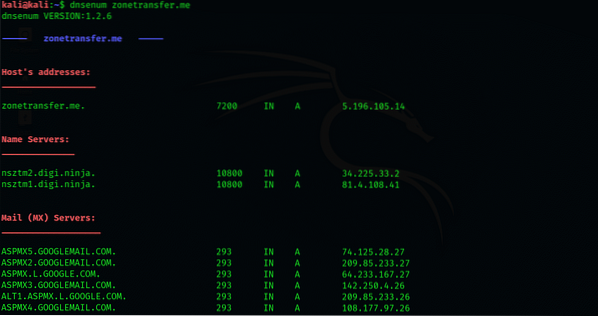

Število DNS in prenosa con s pomočjo dnsena

Dnsenum je preprosto orodje. Uporaba tega orodja je zelo enostavna, saj rešuje in našteva informacije DNS za določen cilj. Poleg tega samodejno izvaja conski prenos DNS s pomočjo podrobnosti imenskega strežnika. Oglejmo si podrobnosti:

V prvem koraku odprite okno novega terminala. Nato izvedite naslednji ukaz: dnsenum. Po tem bo prikazan meni pomoči s podrobnim opisom različnih operaterjev in načinom uporabe.

Z dostopom do precej občutljivih informacij, kot smo jih našli, bomo prišli do omrežnih informacij za določeno ciljno organizacijo.

Nato se z naslednjim ukazom izvede preštevanje DNS na prenosu domene.jaz. To je prikazano spodaj:

$ dnsenum zonetransfer.jaz

V tretjem koraku prenos cone DNS izvede dnsenum z uporabo imenskih strežnikov, ki so pridobljeni v procesu naštevanja. Podrobnosti so navedene spodaj:

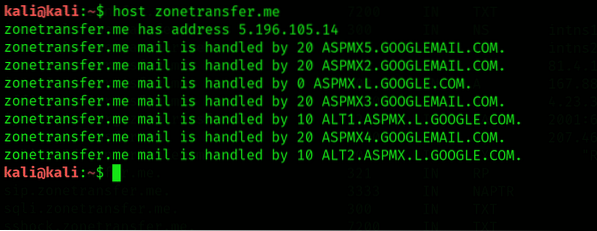

Analizo DNS izvedite s pomočjo pripomočka Host

Gostiteljski pripomoček je koristen, saj je povsem neločljiv za operacijski sistem Linux. Z uporabo tega lahko pridobimo veliko informacij o DNS v zvezi s ciljno domeno. Poglejmo, kako deluje:

V prvem koraku odprite nov terminal v Kali Linux. Nato izvedite naslednji ukaz:

$ host zonetransfer.jaz

Tu bomo opazili, da bo gostiteljsko orodje dobilo zapise DNS, kot so zapisi domene A in MX.

Nato uporabite naslednji ukaz:

$ dnsenum -t zonetransfer.jaz

Za naštevanje, da dobite imenske strežnike domene. Tu operater -t pomaga določiti zapise DNS.

Po pridobitvi imenskih strežnikov določene domene bomo zbrane podatke uporabili. Zdaj bomo izvedli prenos območij DNS za domeno s poizvedbo imenskih strežnikov s pomočjo naslednjega ukaza:

$ dnsenum -l zonetransfer.jaz nsztml.digi.ninja

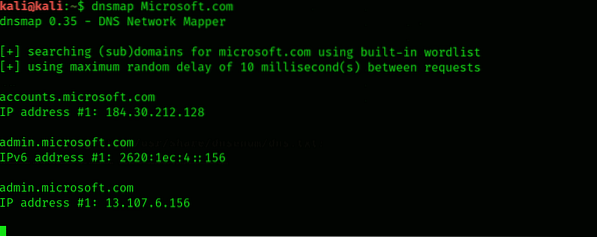

Iskanje poddomen z uporabo dnsmap

Dnsmap deluje drugače, tako da našteje poddomene določene domene organizacije in jo nato v operacijskem sistemu kali Linus poizveduje kot vgrajen seznam besed. Dnsamp bo razrešil naslov IP takoj, ko bo najdena poddomena. S pomočjo naslednjega ukaza lahko najdemo poddomene različnih organizacij z njihovimi naslovi Ip, kot je prikazano spodaj:

$ dnsenum microsoft.com

Da bi našli skriti občutljivi portal in imenike, je treba odkriti poddomene določene organizacije.

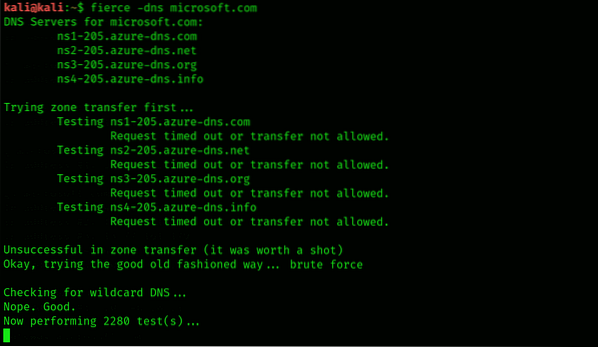

Izpraševanje DNS z uporabo Fierce

Fierce je orodje za zaslišanje DNS. Uporablja se kot pol lahka tehtnica, ki izvaja ogromna iskanja za ciljno domeno z imeni gostiteljev in prostori IP. Za njegovo izvajanje se uporablja naslednji ukaz, kot je prikazano spodaj:

$ fierce -dns microsoft.com

Fierce bo dobil vse zapise DNS in odkril tudi poddomene z uporabo njihovih IP naslovov določene domene. Za poglobljeno analizo ciljne domene si bo to orodje vzelo dodaten čas za dokončanje postopka.

Zaključek:

V tej vadnici sem vam pokazal, kaj je DNS in kako deluje orodje dnsenum v Kali Linux. Pokazal sem vam tudi, kako delati z orodjem Fierce in dobiti vse zapise DNS.

Phenquestions

Phenquestions