Za razvoj ničelnega dneva obstajata dve možnosti, ali razvijete svojega ali zajamete ničelni dan, ki so ga razvili drugi. Samostojni razvoj ničelnega dne je lahko monoton in dolg postopek. Zahteva veliko znanja. To lahko traja veliko časa. Po drugi strani pa lahko ničelni dan zajamejo drugi in ga lahko ponovno uporabijo. Mnogi hekerji uporabljajo ta pristop. V tem programu smo nastavili medeno posodo, ki je videti kot nevarna. Nato čakamo, da ga napadalci pritegnejo, nato pa je njihova zlonamerna programska oprema zajeta, ko so vdrli v naš sistem. Heker lahko zlonamerno programsko opremo znova uporabi v katerem koli drugem sistemu, zato je osnovni cilj najprej zajeti zlonamerno programsko opremo.

Dionaea:

Markus Koetter je bil tisti, ki je razvil Dionaeo. Dionaea je dobila glavno ime po rastlini mesojede venerine muholovke. Predvsem je to majhna interakcija medu. Dionaea obsega storitve, ki jih napadalci napadajo, na primer HTTP, SMB itd., in posnema nezaščiten okenski sistem. Dionaea uporablja Libemu za zaznavanje lupine kode in nas lahko privede do budnosti glede lupine kode in jo nato zajame. Sočasno pošilja obvestila o napadu prek XMPP, nato pa podatke zapisuje v bazo podatkov SQ Lite.

Libemu:

Libemu je knjižnica, ki se uporablja za odkrivanje lupine in emulacije x86. Libemu lahko v dokumente, kot so RTF, PDF itd. to lahko uporabimo za sovražno vedenje z uporabo hevristike. To je napredna oblika medene posode in je začetniki ne bi smeli preizkusiti. Dionaea ni varna, če jo heker ogrozi, bo ogrožen celoten sistem, zato je treba uporabiti vitko namestitev, prednost ima sistem Debian in Ubuntu.

Priporočam, da ga ne uporabljate v sistemu, ki se bo uporabljal za druge namene, saj bomo namestili knjižnice in kode, ki lahko poškodujejo druge dele vašega sistema. Dionaea pa ni varna, če je ogrožena, ogrožen bo celoten sistem. V ta namen je treba uporabiti vitko namestitev; Zaželena sta sistema Debian in Ubuntu.

Namestite odvisnosti:

Dionaea je sestavljena programska oprema in zahteva veliko odvisnosti, ki niso nameščene v drugih sistemih, kot sta Ubuntu in Debian. Pred namestitvijo Dionaee bomo torej morali namestiti odvisnosti, kar je lahko dolgočasno.

Na primer, za začetek moramo prenesti naslednje pakete.

$ sudo apt-get namestite libudns-dev libglib2.0-dev libssl-dev libcurl4-openssl-devlibreadline-dev libsqlite3-dev python-dev libtool automake autoconf

zgradba bistvenega subverzije git-core flex bison pkg-config libnl-3-dev

libnl-genl-3-dev libnl-nf-3-dev libnl-route-3-dev sqlite3

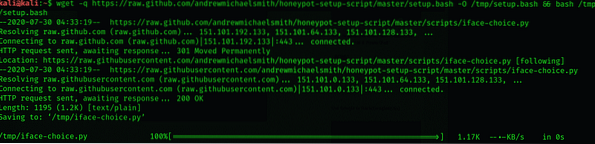

Scenarij Andrewa Michaela Smitha lahko s pomočjo wgeta prenesete iz Githuba.

Ko se ta skript prenese, bo namestil programe (SQlite) in odvisnosti, nato prenesel in konfiguriral Dionaeo.

$ wget -q https: // raw.github.com / andremichaelsmith / honeypot-setup-script /master / setup.bash -O / tmp / setup.bash && bash / tmp / setup.bash

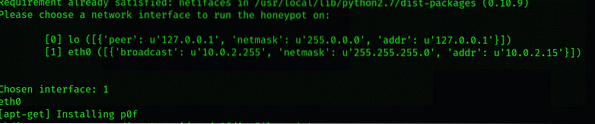

Izberite vmesnik:

Dionaea se bo sama konfigurirala in vas bo pozvala, da po prenosu odvisnosti in aplikacij izberete omrežni vmesnik, za katerega želite, da poslušnik posluša.

Konfiguriranje Dionaee:

Zdaj je Honeypot pripravljen in deluje. V prihodnjih vajah vam bom pokazal, kako prepoznati predmete napadalcev, kako nastaviti Dionaeo v realnem času napada, da vas opozori,

In kako pregledati in zajeti lupinsko kodo napada. Preizkusili bomo naša orodja za napade in Metasploit, da preverimo, ali lahko zajamemo škodljivo programsko opremo, preden jo objavimo v spletu.

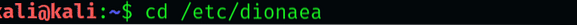

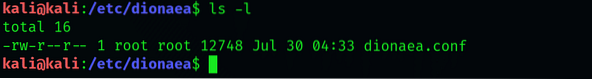

Odprite konfiguracijsko datoteko Dionaea:

V tem koraku odprite konfiguracijsko datoteko Dionaea.

$ cd / etc / dionaea

Vim ali kateri koli urejevalnik besedila, ki ni ta, lahko deluje. V tem primeru se uporablja Leafpad.

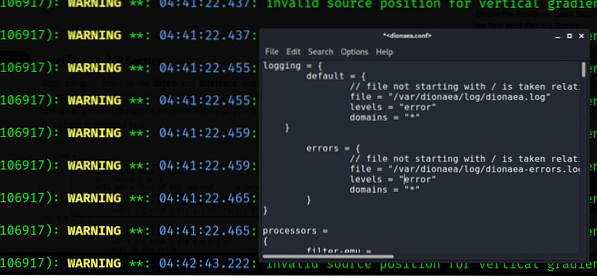

$ sudo leafpad dionaea.confKonfiguriranje beleženja:

V več primerih je videti več gigabajtov dnevniške datoteke. Treba je konfigurirati prednostne naloge dnevnika in v ta namen se pomaknite navzdol po dnevniškem odseku datoteke.

Odsek vmesnika in IP:

V tem koraku se pomaknite navzdol do vmesnika in poslušajte del konfiguracijske datoteke. Želimo, da se vmesnik nastavi na ročno. Kot rezultat bo Dionaea zajela vmesnik po lastni izbiri.

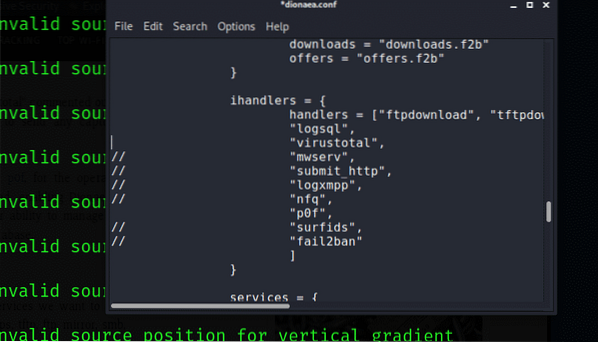

Moduli:

Zdaj je naslednji korak nastavitev modulov za učinkovito delovanje Dionaee. Za prstne odtise operacijskega sistema bomo uporabili p0f. To bo pomagalo pri prenosu podatkov v bazo podatkov SQLite.

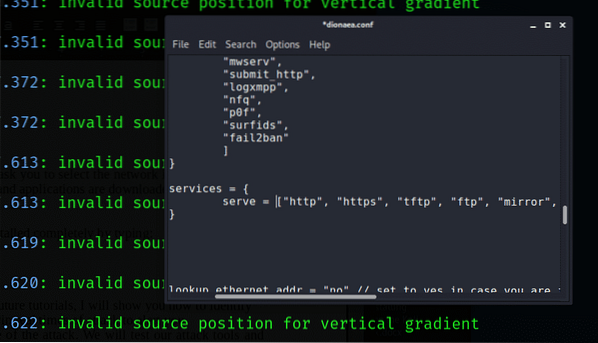

Storitve:

Dionaea je nastavljena za izvajanje https, http, FTP, TFTP, smb, epmap, sip, mssql in mysql

Onemogočite Http in https, ker jih hekerji verjetno ne bodo prevarali in niso ranljivi. Ostale pustite, ker niso varne storitve in jih hekerji zlahka napadejo.

Zaženite dionaea za testiranje:

Za iskanje nove konfiguracije moramo zagnati dionaeo. To lahko storimo s tipkanjem:

$ sudo dionaea -u nobody -g nogroup -w / opt / dionaea -p / opt / dionaea / run / dionaea.pid

Zdaj lahko s pomočjo Dionaee analiziramo in zajamemo zlonamerno programsko opremo, saj se uspešno izvaja.

Zaključek:

Z uporabo zero-day exploita lahko vdiranje postane enostavno. Gre za ranljivost računalniške programske opreme in odličen način za privabljanje napadalcev, vanjo pa je mogoče zvabiti vsakogar. Z lahkoto lahko izkoristite računalniške programe in podatke. Upam, da vam bo ta članek pomagal izvedeti več o Zero-Day Exploit.

Phenquestions

Phenquestions