Ustvari kopijo slike USB pogona

Najprej bomo naredili kopijo pogona USB. V tem primeru redne varnostne kopije ne bodo delovale. To je zelo pomemben korak in če bo storjeno narobe, bo vse delo zapravilo. Uporabite naslednji ukaz za seznam vseh pogonov, priključenih na sistem:

[e-pošta zaščitena]: ~ $ sudo fdisk -lV Linuxu se imena pogonov razlikujejo od Windows. V sistemu Linux, hda in hdb so uporabljeni (sda, sdb, sdc, itd.) za SCSI, za razliko od Windows OS.

Zdaj, ko imamo ime pogona, ga lahko ustvarimo .dd slika bit za bitom z dd z vnosom naslednjega ukaza:

[e-pošta zaščitena]: ~ $ sudo dd if = / dev / sdc1 od = usb.dd bs = 512 štetje = 1če= lokacija pogona USB

od= cilj, kamor bo shranjena kopirana slika (lahko lokalna pot v vašem sistemu, npr.g. / home / user / usb.dd)

bs= število bajtov, ki bodo kopirani hkrati

Za zagotovitev dokaza, da imamo izvirno slikovno kopijo pogona, bomo uporabili razprševanje ohraniti celovitost slike. Razpršitev bo zagotovila zgoščenost pogona USB. Če spremenite en bit podatkov, se razpršilnik popolnoma spremeni in človek bo vedel, ali je kopija ponarejena ali izvirna. Ustvarili bomo md5 zgoščevalno enoto pogona, tako da v primerjavi z originalno zgoščevalno enoto pogona nihče ne more dvomiti o celovitosti kopije.

[e-pošta zaščitena]: ~ $ md5sum usb.ddTo bo zagotovilo md5 zgoščeno sliko. Zdaj lahko začnemo s forenzično analizo te novo ustvarjene podobe pogona USB, skupaj s hashom.

Postavitev zagonskega sektorja

Zagon datotečnega ukaza bo vrnil datotečni sistem in geometrijo pogona:

[zaščiteno po e-pošti]: ~ $ datoteka usb.ddv redu.dd: zagonski sektor DOS / MBR, odmik kode 0x58 + 2, OEM-ID "MSDOS5.0 ",

sektorji / grozd 8, rezervirani sektorji 4392, deskriptor medija 0xf8,

sektorji / skladba 63, glave 255, skriti sektorji 32, sektorji 1953760 (obseg> 32 MB),

FAT (32 bit), sektorji / FAT 1900, rezervirano 0x1, serijska številka 0x6efa4158, neoznačeno

Zdaj lahko uporabimo minfo orodje za pridobitev postavitve zagonskega sektorja NTFS in informacij o zagonskem sektorju z naslednjim ukazom:

[e-pošta zaščitena]: ~ $ minfo -i usb.ddinformacije o napravi:

===================

ime datoteke = "ok.dd "

sektorji na progo: 63

glave: 255

valji: 122

ukazna vrstica mformat: mformat -T 1953760 -i ok.dd -h 255-s 63 -H 32 ::

informacije o zagonskem sektorju

======================

pasica: "MSDOS5.0 "

velikost sektorja: 512 bajtov

velikost grozda: 8 sektorjev

rezervirani (zagonski) sektorji: 4392

maščobe: 2

največ razpoložljivih mest korenskega imenika: 0

majhnost: 0 sektorjev

bajt medijskega deskriptorja: 0xf8

sektorji na maščobo: 0

sektorji na progo: 63

glave: 255

skriti sektorji: 32

velika velikost: 1953760 sektorjev

ID fizičnega pogona: 0x80

rezervirano = 0x1

dos4 = 0x29

serijska številka: 6EFA4158

oznaka diska = "NO NAME"

vrsta diska = "FAT32"

Velika debela = 1900

Razširjene zastavice = 0x0000

Različica FS = 0x0000

rootCluster = 2

lokacija infoSector = 1

rezervni zagonski sektor = 6

Infosektor:

podpis = 0x41615252

proste gruče = 243159

zadnji dodeljeni grozd = 15

Še en ukaz, fstat ukaz, se lahko uporablja za pridobivanje splošno znanih informacij, kot so strukture dodeljevanja, postavitev in zagonski bloki, o sliki naprave. Za to bomo uporabili naslednji ukaz:

[e-pošta zaščitena]: ~ $ fstat usb.dd--------------------------------------------

Vrsta datotečnega sistema: FAT32

Ime OEM: MSDOS5.0

ID zvezka: 0x6efa4158

Oznaka glasnosti (zagonski sektor): NO NAME

Oznaka zvezka (korenski imenik): KINGSTON

Oznaka vrste datotečnega sistema: FAT32

Naslednji prosti sektor (informacije o FS): 8296

Število prostih sektorjev (informacije o FS): 1945272

Sektorji pred datotečnim sistemom: 32

Postavitev datotečnega sistema (v sektorjih)

Skupni obseg: 0 - 1953759

* Rezervirano: 0 - 4391

** Zagonski sektor: 0

** Informacijski sektor FS: 1

** Rezervni zagonski sektor: 6

* FAT 0: 4392 - 6291

* FAT 1: 6292 - 8191

* Področje podatkov: 8192 - 1953759

** Območje grozdov: 8192 - 1953759

*** Korenski imenik: 8192 - 8199

INFORMACIJE O METADATA

--------------------------------------------

Razpon: 2 - 31129094

Korenski imenik: 2

VSEBINA

--------------------------------------------

Velikost sektorja: 512

Velikost grozda: 4096

Skupni razpon grozdov: 2 - 243197

VSEBINA MAŠČOB (v sektorjih)

--------------------------------------------

8192-8199 (8) -> EOF

8200-8207 (8) -> EOF

8208-8215 (8) -> EOF

8216-8223 (8) -> EOF

8224-8295 (72) -> EOF

8392-8471 (80) -> EOF

8584-8695 (112) -> EOF

Izbrisane datoteke

The Sleuth Kit zagotavlja fls orodje, ki vsebuje vse datoteke (zlasti nedavno izbrisane datoteke) na vsaki poti ali v navedeni slikovni datoteki. Vse informacije o izbrisanih datotekah najdete s pomočjo fls uporabnost. Za uporabo orodja fls vnesite naslednji ukaz:

[e-pošta zaščitena]: ~ $ fls -rp -f fat32 usb.ddr / r 3: KINGSTON (vnos oznake glasnosti)

d / d 6: Informacije o glasnosti sistema

r / r 135: Informacije o sistemski glasnosti / nastavitve WPS.dat

r / r 138: Informacije o sistemski glasnosti / IndexerVolumeGuid

r / r * 14: Igra prestolov 1 720p x264 DDP 5.1 ESub - xRG.mkv

r / r * 22: Game of Thrones 2 (Pretcakalp) 720 x264 DDP 5.1 ESub - xRG.mkv

r / r * 30: Igra prestolov 3 720p x264 DDP 5.1 ESub - xRG.mkv

r / r * 38: Igra prestolov 4 720p x264 DDP 5.1 ESub - xRG.mkv

d / d * 41: Oceani dvanajst (2004)

r / r 45: MINUTI PC-I, ODRŽANI 23.01.2020.docx

r / r * 49: MINUTI LECA, ODRŽANI 10.02.2020.docx

r / r * 50: vetrovka.exe

r / r * 51: _WRL0024.tmp

r / r 55: MINUTI LEC, ODRŽANI 10.02.2020.docx

d / d * 57: Nova mapa

d / d * 63: obvestilo o razpisu za opremo omrežne infrastrukture

r / r * 67: OBVESTILO O RAZPISU (Mega PC-I) Faza II.docx

r / r * 68: _WRD2343.tmp

r / r * 69: _WRL2519.tmp

r / r 73: OBVESTILO O RAZPISU (Mega PC-I) Faza II.docx

v / v 31129091: $ MBR

v / v 31129092: $ FAT1

v / v 31129093: $ FAT2

d / d 31129094: $ OrphanFiles

-/ r * 22930439: $ bad_content1

-/ r * 22930444: $ bad_content2

-/ r * 22930449: $ bad_content3

Tu smo dobili vse ustrezne datoteke. Z ukazom fls so bili uporabljeni naslednji operaterji:

-str = uporablja se za prikaz celotne poti vsake obnovljene datoteke

-r = uporablja se za rekurzivni prikaz poti in map

-f = vrsta uporabljenega datotečnega sistema (FAT16, FAT32 itd.)

Zgornji izhod kaže, da pogon USB vsebuje veliko datotek. Obdelane izbrisane datoteke so označene z*”. Vidite, da z imeni datotek nekaj ni normalno $bad_content1, $bad_content2, $bad_content3, in vetrnica.exe. Windump je orodje za zajemanje omrežnega prometa. Z orodjem windump lahko zajamemo podatke, ki niso namenjeni istemu računalniku. Namen se kaže v tem, da ima programska oprema windump poseben namen zajemati omrežni promet in je bila namenoma uporabljena za dostop do osebnih komunikacij zakonitega uporabnika.

Analiza časovne premice

Zdaj, ko imamo sliko datotečnega sistema, lahko izvedemo analizo časovne premice slike MAC, da ustvarimo časovno premico in vsebino z datumom in uro postavimo v sistematično, berljivo obliko. Oba fls in ils ukaze lahko uporabimo za izdelavo analize časovnega traku datotečnega sistema. Za ukaz fls moramo določiti, da bo izhod v obliki izhodne časovne premice MAC. Za to bomo zagnali fls ukaz z -m zastavico in preusmerite izhod v datoteko. Uporabili bomo tudi -m zastava z znakom ils ukaz.

[e-pošta zaščitena]: ~ $ fls -m / -rp -f fat32 ok.dd> usb.fls[e-pošta zaščitena]: ~ $ mačka usb.fls

0 | / KINGSTON (vnos oznake za količino) | 3 | r / rrwxrwxrwx | 0 | 0 | 0 | 0 | 1531155908 | 0 | 0

0 | / Informacije o sistemski prostornini | 6 | d / dr-xr-xr-x | 0 | 0 | 4096 | 1531076400 | 1531155908 | 0 | 1531155906

0 | / Informacije o glasnosti sistema / Nastavitve WPS.dat | 135 | r / rrwxrwxrwx | 0 | 0 | 12 | 1532631600 | 1531155908 | 0 | 1531155906

0 | / Informacije o glasnosti sistema / IndexerVolumeGuid | 138 | r / rrwxrwxrwx | 0 | 0 | 76 | 1532631600 | 1531155912 | 0 | 1531155910

0 | Igra prestolov 1 720p x264 DDP 5.1 ESub - xRG.mkv (črtano) | 14 | r / rrwxrwxrwx | 0 | 0 | 535843834 | 1531076400 | 1531146786 | 0 | 1531155918

0 | Igra prestolov 2 720p x264 DDP 5.1 ESub - xRG.mkv (črtano) | 22 | r / rrwxrwxrwx | 0 | 0 | 567281299 | 1531162800 | 1531146748 | 0 | 1531121599

0 | / Game of Thrones 3 720p x264 DDP 5.1 ESub - xRG.mkv (črtano) | 30 | r / rrwxrwxrwx | 0 | 0 | 513428496 | 1531162800 | 1531146448 | 0 | 1531121607

0 | / Game of Thrones 4 720p x264 DDP 5.1 ESub - xRG.mkv (črtano) | 38 | r / rrwxrwxrwx | 0 | 0 | 567055193 | 1531162800 | 1531146792 | 0 | 1531121680

0 | / Oceani dvanajst (2004) (črtano) | 41 | d / drwxrwxrwx | 0 | 0 | 0 | 1532545200 | 1532627822 | 0 | 1532626832

0 | / MINUTE PC-I, ODRŽANEGA 23.01.2020.docx | 45 | r / rrwxrwxrwx | 0 | 0 | 33180 | 1580410800 | 1580455238 | 0 | 1580455263

0 | / MINUTE LEC, ODRŽANE 10.02.2020.docx (črtano) | 49 | r / rrwxrwxrwx | 0 | 0 | 46659 | 1581966000 | 1581932204 | 0 | 1582004632

0 | / _WRD3886.tmp (črtano) | 50 | r / rrwxrwxrwx | 0 | 0 | 38208 | 1581966000 | 1582006396 | 0 | 1582004632

0 | / _WRL0024.tmp (črtano) | 51 | r / rr-xr-xr-x | 0 | 0 | 46659 | 1581966000 | 1581932204 | 0 | 1582004632

0 | / MINUTE LEC, ODRŽANE 10.02.2020.docx | 55 | r / rrwxrwxrwx | 0 | 0 | 38208 | 1581966000 | 1582006396 | 0 | 1582004632

(črtano) | 67 | r / rrwxrwxrwx | 0 | 0 | 56775 | 1589482800 | 1589528598 | 0 | 1589528701

0 | / _WRD2343.tmp (črtano) | 68 | r / rrwxrwxrwx | 0 | 0 | 56783 | 1589482800 | 1589528736 | 0 | 1589528701

0 | / _WRL2519.tmp (črtano) | 69 | r / rr-xr-xr-x | 0 | 0 | 56775 | 1589482800 | 1589528598 | 0 | 1589528701

0 | / OBVESTILO O RAZPISU (Mega PC-I) Faza II.docx | 73 | r / rrwxrwxrwx | 0 | 0 | 56783 | 1589482800 | 1589528736 | 0 | 1589528701

0 | / $ MBR | 31129091 | v / v --------- | 0 | 0 | 512 | 0 | 0 | 0 | 0

0 | / $ FAT1 | 31129092 | v / v --------- | 0 | 0 | 972800 | 0 | 0 | 0 | 0

0 | / $ FAT2 | 31129093 | v / v --------- | 0 | 0 | 972800 | 0 | 0 | 0 | 0

0 | / Nova mapa (izbrisana) | 57 | d / drwxrwxrwx | 0 | 0 | 4096 | 1589482800 | 1589528384 | 0 | 1589528382

0 | Windump.exe (črtano) | 63 | d / drwxrwxrwx | 0 | 0 | 4096 | 1589482800 | 1589528384 | 0 | 1589528382

0 | / OBVESTILO O RAZPISU (Mega PC-I) Faza II.docx (črtano) | 67 | r / rrwxrwxrwx | 0 | 0 | 56775 | 1589482800 | 1589528598 | 0 | 1589528701

0 | / _WRD2343.tmp (črtano) | 68 | r / rrwxrwxrwx | 0 | 0 | 56783 | 1589482800 | 1589528736 | 0 | 1589528701

0 | / _WRL2519.tmp (črtano) | 69 | r / rr-xr-xr-x | 0 | 0 | 56775 | 1589482800 | 1589528598 | 0 | 1589528701

0 | / OBVESTILO O RAZPISU (Mega PC-I) Faza II.docx | 73 | r / rrwxrwxrwx | 0 | 0 | 56783 | 1589482800 | 1589528736 | 0 | 1589528701

0 | / $ MBR | 31129091 | v / v --------- | 0 | 0 | 512 | 0 | 0 | 0 | 0

0 | / $ FAT1 | 31129092 | v / v --------- | 0 | 0 | 972800 | 0 | 0 | 0 | 0

0 | / $ FAT2 | 31129093 | v / v --------- | 0 | 0 | 972800 | 0 | 0 | 0 | 0

0 | / $ OrphanFiles | 31129094 | d / d --------- | 0 | 0 | 0 | 0 | 0 | 0 | 0

0 | / $$ bad_content 1 (črtano) | 22930439 | - / rrwxrwxrwx | 0 | 0 | 59 | 1532631600 | 1532627846 | 0 | 1532627821

0 | / $$ bad_content 2 (črtano) | 22930444 | - / rrwxrwxrwx | 0 | 0 | 47 | 1532631600 | 1532627846 | 0 | 1532627821

0 | / $$ bad_content 3 (črtano) | 22930449 | - / rrwxrwxrwx | 0 | 0 | 353 | 1532631600 | 1532627846 | 0 | 1532627821

Zaženite maktime orodje za pridobitev analize časovne premice z naslednjim ukazom:

[e-pošta zaščitena]: ~ $ mačka usb.fls> usb.macČe želite pretvoriti ta izvleček maktime v človeško berljivo obliko, vnesite naslednji ukaz:

[zaščiteno po e-pošti]: ~ $ mactime -b usb.mac> usb.maktime[e-pošta zaščitena]: ~ $ mačka usb.mactime čet julij 26 2018 22:57:02 0 m… d / drwxrwxrwx 0 0 41 / Oceans Twelve (2004) (črtano)

Čet julij 26 2018 22:57:26 59 m… - / rrwxrwxrwx 0 0 22930439 / Game of Thrones 4 720p x264 DDP 5.1 ESub - (izbrisano)

47 m… - / rrwxrwxrwx 0 0 22930444 / Game of Thrones 4 720p x264 DDP 5.1 ESub - (izbrisano)

353 m… - / rrwxrwxrwx 0 0 22930449 // Game of Thrones 4 720p x264 DDP 5.1 ESub - (izbrisano)

Petek, 27. julija 2018, 00:00:00 12 .a… r / rrwxrwxrwx 0 0 135 / Informacije o sistemski glasnosti / nastavitve WPS.dat

76 .a… r / rrwxrwxrwx 0 0 138 / Informacije o glasnosti sistema / IndexerVolumeGuid

59 .a… - / rrwxrwxrwx 0 0 22930439 / Game of Thrones 3 720p x264 DDP 5.1 ESub 3 (izbrisano)

47 .a… - / rrwxrwxrwx 0 0 22930444 $ / Game of Thrones 3 720p x264 DDP 5.1 ESub 3 (izbrisano)

353 .a… - / rrwxrwxrwx 0 0 22930449 / Game of Thrones 3 720p x264 DDP 5.1 ESub 3 (izbrisano)

Petek, 31. januarja 2020 00:00:00 33180 .a… r / rrwxrwxrwx 0 0 45 / MINUTI PC-I, ODRŽANI 23.01.2020.docx

Petek, 31. januarja 2020 12:20:38 33180 m… r / rrwxrwxrwx 0 0 45 / MINUTI PC-I, ODRŽANI 23.01.2020.docx

Petek, 31. januarja 2020 12:21:03 33180… b r / rrwxrwxrwx 0 0 45 / MINUTI PC-I, ODRŽANI 23.01.2020.docx

Ponedeljek, 17. februar 2020 14:36:44 46659 m… r / rrwxrwxrwx 0 0 49 / MINUTE LEC, ODRŽANE 10.02.2020.docx (izbrisano)

46659 m… r / rr-xr-xr-x 0 0 51 / _WRL0024.tmp (črtano)

Torek, 18. februar 2020 00:00:00 46659 .a… r / rrwxrwxrwx 0 0 49 / Game of Thrones 2 720p x264 DDP 5.1 ESub - (izbrisano)

38208 .a… r / rrwxrwxrwx 0 0 50 / _WRD3886.tmp (črtano)

Torek, 18. februar 2020 10:43:52 46659… b r / rrwxrwxrwx 0 0 49 / Game of Thrones 1 720p x264 DDP 5.1 ESub -

38208… b r / rrwxrwxrwx 0 0 50 / _WRD3886.tmp (črtano)

46659… b r / rr-xr-xr-x 0 0 51 / _WRL0024.tmp (črtano)

38208… b r / rrwxrwxrwx 0 0 55 / MINUTI LEC, ODRŽANI 10.02.2020.docx

Torek, 18. februar 2020 11:13:16 38208 m… r / rrwxrwxrwx 0 0 50 / _WRD3886.tmp (črtano)

46659 .a… r / rr-xr-xr-x 0 0 51 / _WRL0024.tmp (črtano)

38208 .a… r / rrwxrwxrwx 0 0 55 / MINUTI LEC, ODRŽANI 10.02.2020.docx

Torek, 18. februar 2020 10:43:52 46659… b r / rrwxrwxrwx 0 0 49 / Game of Thrones 1 720p x264 DDP 5.1 ESub -

38208… b r / rrwxrwxrwx 0 0 50 / _WRD3886.tmp (črtano)

46659… b r / rr-xr-xr-x 0 0 51 / _WRL0024.tmp (črtano)

38208… b r / rrwxrwxrwx 0 0 55 / MINUTI LEC, ODRŽANI 10.02.2020.docx

Torek, 18. februar 2020 11:13:16 38208 m… r / rrwxrwxrwx 0 0 50 / _WRD3886.tmp (črtano)

38208 m… r / rrwxrwxrwx 0 0 55 / Game of Thrones 3 720p x264 DDP 5.1 ESub -

Petek, 15. maja 2020, 00:00:00 4096 .a… d / drwxrwxrwx 0 0 57 / Nova mapa (izbrisana)

4096 .a… d / drwxrwxrwx 0 0 63 / obvestilo o razpisu za opremo omrežne infrastrukture za IIUI (črtano)

56775 .a… r / rrwxrwxrwx 0 0 67 / OBVESTILO O RAZPISU (Mega PC-I) Faza II.docx (izbrisano)

56783 .a… r / rrwxrwxrwx 0 0 68 / _WRD2343.tmp (črtano)

56775 .a… r / rr-xr-xr-x 0 0 69 / _WRL2519.tmp (črtano)

56783 .a… r / rrwxrwxrwx 0 0 73 / OBVESTILO O RAZPISU (Mega PC-I) Faza II.docx

Pet maj 15 2020 12:39:42 4096… b d / drwxrwxrwx 0 0 57 / Nova mapa (izbrisana)

4096… b d / drwxrwxrwx 0 0 63 / obvestilo o razpisu za opremo omrežne infrastrukture za IIUI (črtano)

Pet maj 15 2020 12:39:44 4096 m… d / drwxrwxrwx 0 0 57 $$ bad_content 3 (izbrisano)

4096 m… d / drwxrwxrwx 0 0 63 / obvestilo o razpisu za opremo omrežne infrastrukture za IIUI (črtano)

Pet maj 15 2020 12:43:18 56775 m… r / rrwxrwxrwx 0 0 67 $$ bad_content 1 (črtano)

56775 m… r / rr-xr-xr-x 0 0 69 / _WRL2519.tmp (črtano)

Pet maj 15 2020 12:45:01 56775… b r / rrwxrwxrwx 0 0 67 $$ bad_content 2 (izbrisano)

56783… b r / rrwxrwxrwx 0 0 68 / _WRD2343.tmp (črtano)

56775… b r / rr-xr-xr-x 0 0 69 / _WRL2519.tmp (črtano)

56783… b r / rrwxrwxrwx 0 0 73 / OBVESTILO O RAZPISU (Mega PC-I) Faza II.docx

Pet maj 15 2020 12:45:36 56783 m… r / rrwxrwxrwx 0 0 68 windump.exe (izbrisano)

56783 m… r / rrwxrwxrwx 0 0 73 / OBVESTILO O RAZPISU (Mega PC-I) Faza II.docx

Vse datoteke je treba obnoviti s časovnim žigom v človeško berljivi obliki v datoteki “usb.maktime."

Orodja za analizo forenzike USB

Obstajajo različna orodja, ki jih lahko uporabimo za izvedbo forenzične analize na pogonu USB, kot je npr Obdukcija kompleta Sleuth, FTK Imager, Predvsem, itd. Najprej si bomo ogledali orodje za obdukcijo.

Obdukcija

Obdukcija se uporablja za pridobivanje in analizo podatkov iz različnih vrst slik, na primer slik AFF (Advance Forensic Format), .dd slike, surove slike itd. Ta program je močno orodje, ki ga uporabljajo forenzični preiskovalci in različne agencije pregona. Obdukcija je sestavljena iz številnih orodij, ki lahko preiskovalcem pomagajo pri učinkovitem in gladkem opravljanju dela. Orodje za obdukcijo je brezplačno na voljo za platforme Windows in UNIX.

Če želite analizirati sliko USB z uporabo obdukcije, morate najprej ustvariti primer, vključno z zapisovanjem imen preiskovalcev, snemanjem imena primera in drugimi informativnimi nalogami. Naslednji korak je uvoz izvorne slike pogona USB, pridobljene na začetku postopka, z uporabo dd uporabnost. Nato bomo orodju za obdukcijo pustili, da naredi tisto, kar najbolje deluje.

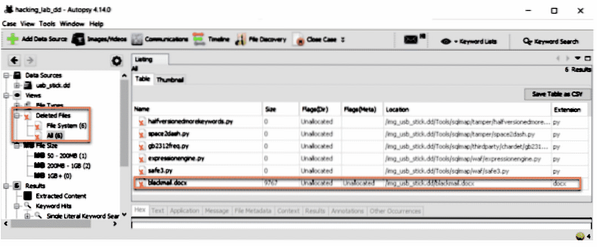

Količina informacij, ki jih zagotavlja Obdukcija je ogromno. Obdukcija vsebuje izvirna imena datotek in omogoča tudi pregledovanje imenikov in poti z vsemi informacijami o ustreznih datotekah, na primer dostopno, spremenjen, spremenila, datum, in čas. Pridobijo se tudi podatki o metapodatkih in vse informacije so razvrščene na profesionalen način. Za lažje iskanje datotek Autopsy ponuja Iskanje po ključnih besedah možnost, ki uporabniku omogoča hitro in učinkovito iskanje niza ali številke med pridobljeno vsebino.

V levem podoknu podkategorije Vrste datotek, videli boste kategorijo z imenom »Izbrisane datoteke”, Ki vsebuje izbrisane datoteke z želene slike pogona z vsemi podatki o metapodatkih in časovni premici.

Obdukcija je grafični uporabniški vmesnik (GUI) za orodje ukazne vrstice Sleuth Kit in je na najvišji ravni v forenzičnem svetu zaradi svoje integritete, vsestranskosti, narave, ki je enostavna za uporabo, in zmožnosti hitrih rezultatov. Forenziko USB naprav je mogoče izvajati tako enostavno Obdukcija kot pri katerem koli drugem plačljivem orodju.

FTK Imager

FTK Imager je še eno odlično orodje, ki se uporablja za pridobivanje in pridobivanje podatkov iz različnih vrst posnetih slik. FTK Imager ima tudi možnost kopiranja bitne slike, tako da nobeno drugo orodje ni všeč dd ali dcfldd je potreben za ta namen. Ta kopija pogona vključuje vse datoteke in mape, nedodeljeni in prosti prostor ter izbrisane datoteke, ki ostanejo v ohlapnem ali nedodeljenem prostoru. Osnovni cilj pri izvedbi forenzične analize na pogonih USB je rekonstrukcija ali poustvarjanje scenarija napada.

Zdaj si bomo ogledali izvajanje forenzične analize USB na sliki USB z orodjem FTK Imager.

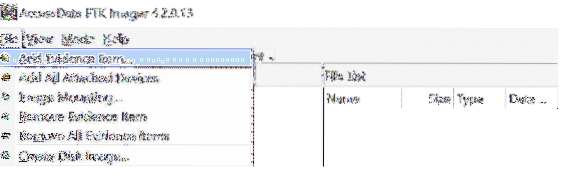

Najprej dodajte slikovno datoteko v FTK Imager s klikom Datoteka >> Dodaj dokazni element.

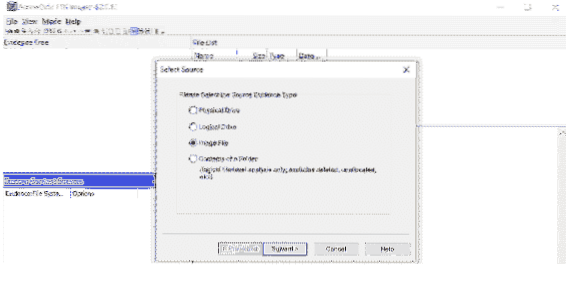

Zdaj izberite vrsto datoteke, ki jo želite uvoziti. V tem primeru gre za slikovno datoteko pogona USB.

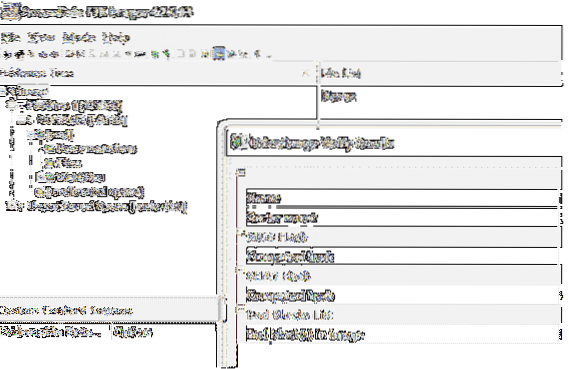

Zdaj vnesite celotno lokacijo slikovne datoteke. Ne pozabite, da morate za ta korak podati celotno pot. Kliknite Končaj za začetek zbiranja podatkov in pustite FTK Imager opraviti delo. Čez nekaj časa bo orodje zagotovilo želene rezultate.

Tukaj je najprej treba preveriti Celovitost slike z desnim klikom na ime slike in izbiro Preverite sliko. Orodje bo preverilo, ali se ujemajo zgoščenke md5 ali SHA1 s podatki o sliki, in vam bo tudi sporočilo, ali je bila slika pred uvozom v FTK Imager orodje.

Zdaj, Izvozi dane rezultate na izbrano pot tako, da z desno miškino tipko kliknete ime slike in izberete Izvozi možnost, da jo analiziramo. The FTK Imager bo ustvaril popoln podatkovni dnevnik forenzičnega postopka in jih bo shranil v isto mapo kot slikovna datoteka.

Analiza

Obnovljeni podatki so lahko v kateri koli obliki, kot so tar, zip (za stisnjene datoteke), png, jpeg, jpg (za slikovne datoteke), mp4, format avi (za video datoteke), črtne kode, pdfs in drugi formati datotek. Morali bi analizirati metapodatke danih datotek in preveriti črtne kode v obliki QR koda. Ta je lahko v datoteki png in jo je mogoče pridobiti z ZBAR orodje. V večini primerov se datoteke docx in pdf uporabljajo za skrivanje statističnih podatkov, zato morajo biti stisnjene. Kdbx datoteke je mogoče odpreti prek Keepass; geslo je bilo morda shranjeno v drugih obnovljenih datotekah ali pa lahko kadar koli izvajamo bruteforce.

Predvsem

Foremost je orodje, ki se uporablja za obnovitev izbrisanih datotek in map s slike pogona z uporabo glav in nog. Ogledali si bomo priročno stran Foremost-a, da raziščemo nekaj močnih ukazov, ki jih vsebuje to orodje:

[e-pošta zaščitena]: ~ $ man manmost-a Omogoča pisanje vseh glav, brez zaznavanja napak

poškodovanih datotek.

-b številka

Omogoča, da določite največjo velikost uporabljenega bloka. To je

pomembno za poimenovanje datotek in hitro iskanje. Privzeto je

512. tj. slika -b 1024.dd

-q (hitri način):

Omogoča hitri način. V hitrem načinu samo začetek vsakega sektorja

se išče ujemajoče se glave. To pomeni, da je glava

iskali samo do dolžine najdaljše glave. Ostalo

sektorja, običajno približno 500 bajtov, se prezre. Ta način

bistveno hitreje teče, vendar lahko povzroči

zamudite datoteke, ki so vdelane v druge datoteke. Na primer z uporabo

v hitrem načinu ne boste mogli najti slik JPEG, vdelanih v

Dokumenti Microsoft Word.

Hitrega načina ne smete uporabljati pri pregledu datotečnih sistemov NTFS.

Ker bo NTFS majhne datoteke shranil v glavno datoteko Ta‐

ble, te datoteke bodo v hitrem načinu pogrešane.

-a Omogoča pisanje vseh glav, brez zaznavanja napak

poškodovanih datotek.

-i (vhodna) datoteka:

Datoteka, uporabljena z možnostjo i, se uporablja kot vhodna datoteka.

V primeru, da ni podana nobena vhodna datoteka, se stdin uporablja za c.

Datoteka, uporabljena z možnostjo i, se uporablja kot vhodna datoteka.

V primeru, da ni navedena nobena vhodna datoteka, se stdin uporablja za c.

Za opravljeno delo bomo uporabili naslednji ukaz:

[e-pošta zaščitena]: ~ $ najpomembnejši usb.ddPo končanem postopku bo datoteka / izhod mapa z imenom besedilo ki vsebuje rezultate.

Zaključek

Forenzika pogona USB je dobra veščina, da je treba pridobiti dokaze in obnoviti izbrisane datoteke iz naprave USB ter prepoznati in preučiti, kateri računalniški programi so bili morda uporabljeni v napadu. Nato lahko sestavite korake, ki jih je napadalec morda naredil, da bi dokazal ali ovrgel trditve zakonitega uporabnika ali žrtve. Forenzika USB je bistveno orodje, da se nihče ne reši kibernetskega kriminala, ki vključuje podatke USB. Naprave USB vsebujejo ključne dokaze v večini primerov forenzike, včasih pa lahko forenzični podatki, pridobljeni iz pogona USB, pomagajo pri obnovitvi pomembnih in dragocenih osebnih podatkov.

Phenquestions

Phenquestions