Toda danes bomo govorili o še enem odličnem optičnem bralniku vrat: Unicornscan in kako ga uporabiti pri naslednjem poskusu portscanninga. Tako kot druga priljubljena orodja za skeniranje portov, kot je nmap, ima tudi on nekaj odličnih lastnosti, ki so edinstvene zanj. Ena takih lastnosti je, da lahko pošilja pakete in jih sprejema prek dveh različnih niti, za razliko od drugih portscannerjev.

Unicornscan, znan po svojih asinhronih zmožnostih skeniranja TCP in UDP, svojim uporabnikom omogoča odkrivanje podrobnosti o omrežnih sistemih z alternativnimi protokoli skeniranja.

Atributi Unicornscan

Preden poskusimo pregledati omrežje in vrata z unicornscanom, izpostavimo nekatere njegove značilnosti:

- Asinhrono TCP skeniranje brez stanja z vsako od zastavic TCP ali kombinacij zastavic

- Asinhrono skeniranje UDP, specifično za protokol

- vrhunski vmesnik za merjenje odziva dražljaja, ki podpira TCP / IP

- Aktivni in pasivni oddaljeni OS in zaznavanje aplikacij

- Dnevnik in filtriranje datotek PCAP

- sposoben pošiljati pakete z različnimi prstnimi odtisi OS kot OS gostitelja.

- Izhod relacijske baze podatkov za shranjevanje rezultatov vaših pregledov

- Prilagodljiva podpora modulu, ki se prilega glede na sistem, ki se uporablja

- Prilagojeni pogledi nabora podatkov.

- Ima svoj sklad TCP / IP, značilnost, ki ga ločuje od ostalih optičnih bralnikov

- Prihaja vgrajen v Kali Linux, ni ga treba prenesti

Izvedite preprosto skeniranje z Unicornscanom

Najosnovnejši pregled z Unicornscanom omogoča skeniranje enega gostiteljskega IP-ja. V vmesnik vnesite naslednje, da izvedete osnovno skeniranje z Unicornscanom

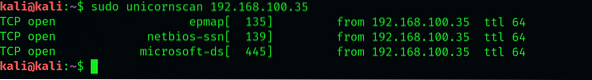

$ sudo unicornscan 192.168.100.35

Tu smo poskusili s tem pregledom v sistemu z Win 7, povezanim z našim omrežjem. V osnovnem pregledu so navedena vsa vrata TCP v sistemu, ki ga skeniramo. Opazite podobnosti s -sS scan v nmap in kako ključno je, da privzeto ne uporablja ICMP. Od omenjenih pristanišč so odprta le vrata 135.139.445 in 554.

Optično branje več IP-jev z Unicornscanom

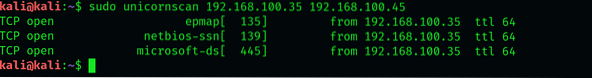

Naredili bomo rahlo spremembo osnovne sintakse skeniranja za skeniranje več gostiteljev in opazili boste neznatno razliko od ukazov za skeniranje, ki jih uporabljamo v nmap in hping. Cilji so postavljeni zaporedno, da začnejo skeniranje:

$ sudo unicornscan 192.168.100.35 192.168.100.45

Prepričajte se, da med naslove ne postavljate vejic, sicer vmesnik ne bo prepoznal ukaza.

Skeniranje omrežij razreda C z Unicornscanom

Nadaljujmo s pregledovanjem celotnega omrežja razreda C. Uporabili bomo zapis CIDR, kot je 192.168.1.0/24 za skeniranje vseh 255 naslovov IP gostitelja. Če bi našli vse IP-je z odprtimi vrati 31, bi po zapisu CIDC dodali: 31:

$ sudo unicornscan 192.168.100.35/24: 31

Unicornscan nas je uspešno vrnil vsem gostiteljem, ki imajo odprta vrata 31. Fina stvar pri unicornscanu je, da se ne ustavi pri našem omrežju, kjer je hitrost omejevalni dejavnik. Recimo, da so imeli vsi sistemi z odprtimi vrati 1020 določeno ranljivost. Ne da bi sploh vedeli, kje so ti sistemi, jih lahko vse optično preberemo. Čeprav lahko skeniranje tako velikega števila sistemov traja starost, bi bilo bolje, če bi jih razdelili na manjša skeniranja.

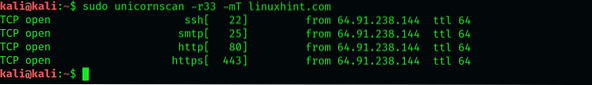

TCP skeniranje z Unicornscanom

Unicornscan je sposoben izvajati tudi TCP skeniranje. Določili bomo spletno stranX.com kot naš cilj in poiščite vrata 67 in 420. Za to posebno skeniranje bomo poslali 33 paketov na sekundo. Pred omembo vrat bomo naročili unicornscanu, naj pošlje 33 paketov na sekundo, tako da v sintakso doda -r33 in -mT, da označi, da želimo skenirati (m) s protokolom TCP. Ime spletnega mesta se nadaljuje s temi zastavicami.

$ sudo unicornscan -r33 -mT linuxhint.com: 67.420

UDP skeniranje:

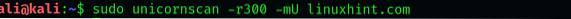

Vrata UDP lahko tudi poiščemo z unicornscanom. Vrsta:

$ sudo unicornscan -r300 -mU linuxhint.com

Upoštevajte, da smo v sintaksi T zamenjali z U. To pomeni, da iščemo vrata UDP, saj Unicornscan privzeto pošilja samo pakete TCP SYN.

Naš pregled ni zabeležil nobenih odprtih vrat UDP. To je zato, ker so odprta vrata UDP običajno redka najdba. Vendar pa lahko naletite na odprta vrata 53 ali vrata 161.

Shranjevanje rezultatov v datoteko PCAP

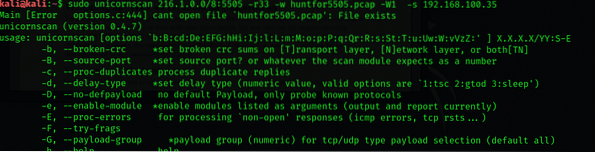

Prejete pakete lahko izvozite v datoteko PCAP v izbrani imenik in kasneje izvedete analizo omrežja. Če želite poiskati gostitelje z odprtimi vrati 5505, vnesite

$ sudo unicornscan 216.1.0.0/8: 5505 -r500 -w lov za5505.pcap-W1-s 192.168.100.35

Zavijanje - Zakaj priporočamo Unicornscan

Preprosto povedano, naredi vse, kar počne običajni optični bralnik vrat, in to bolje. Na primer, skeniranje je z enorožnim optičnim branjem veliko hitrejše kot z drugimi optičnimi bralniki portov, ker uporabljajo sklad TCP / IP ciljnega operacijskega sistema. To je še posebej priročno, ko kot pentester skenirate množična poslovna omrežja. Lahko naletite na stotisoče naslovov in čas postane odločilni dejavnik uspešnosti skeniranja.

Unicornscan Cheat Sheet

Tukaj je hitra lista za pomoč pri osnovnih skeniranjih z Unicornscanom, ki bi vam lahko prišla prav.

SYN: -mTSkeniranje ACK: -mTsA

Drobno skeniranje: -mTsF

Ničelno skeniranje: -mTs

Božično skeniranje: -mTsFPU

Connect Scan: -msf -Iv

Popolno Xmas skeniranje: -mTFSRPAU

skeniranje vrat od 1 do 5: (-mT) gostitelj: 1-5

Zaključek:

V tej vadnici sem na primeru razložil orodje unicornscan in kako ga uporabiti. Upam, da se boste naučili osnov, ta članek pa vam bo pomagal pri testiranju prek Kali Linux.

Phenquestions

Phenquestions