Eden od prepoznavnih vidikov Nikta, ki ga ločuje od drugih optičnih bralnikov in ga legitimira kot strogo pentesterja, je, da ga ni mogoče prikrito uporabljati. Torej črno kapo, ki jo zlorablja, je enostavno odkriti. In to je zelo srečno od nas, saj je Nikto sicer džamer, ki pri spletnem skeniranju daleč presega svoje alternative.

Za razliko od drugih spletnih optičnih bralnikov, kjer so informacije predstavljene v zapleteni in skoraj neločljivi obliki, Nikto nedvoumno opozarja na vsako ranljivost in v prvem osnutku poročila, ki ga predstavlja. Zato ga v več skupnostih whitehat po vsem svetu pogosto štejejo za industrijski standard.

Poglejmo, kako lahko z Nikto nastavimo in začnemo s testiranjem pisala.

1-Nastavitev Nikto

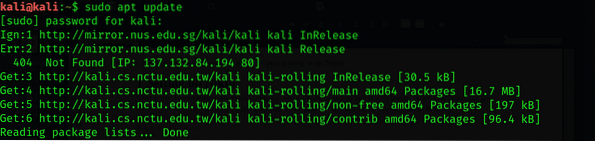

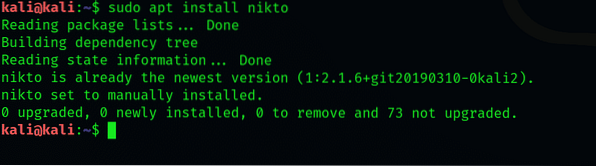

Preverite kategorijo analize ranljivosti v Kali Linux, ali je tam; v nasprotnem primeru lahko Nikto dobite iz GitHub-a, ker je odprtokoden, ali uporabite ukaz apt install v Kali Linux:

$ sudo apt posodobitev

Uporabniki Maca lahko za namestitev Nikta uporabljajo Homebrew:

$ brew namesti nikto2-Začetek

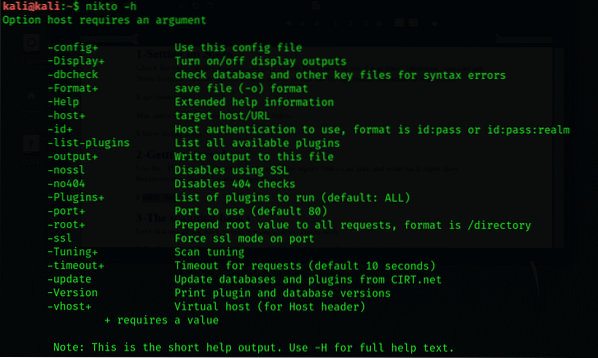

S pomočjo -Help si oglejte podroben vodnik o vseh vložkih, ki jih lahko sprejme Nikto, in o tem, kaj naredi vsak vhod. Priporočljivo za tiste, ki tega ne poznajo.

$ nikto -pomoč

3-Osnove skeniranja

Pogovorimo se o vseh osnovnih sintaksah, s katerimi se lahko učimo Nikto.

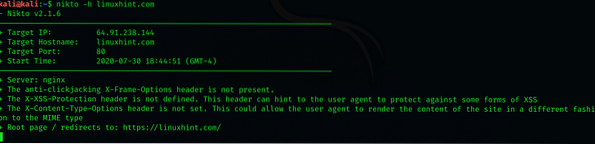

Namestite privzeti IP ali ime gostitelja z imenom gostitelja po vaši izbiri:

$ nikto -h linuxhint.com

Mi lahko izvedite osnovni pregled iskati port43 in SSL, ki se pogosto uporablja na spletnih mestih HTTP. Čeprav Nikto ne potrebujete, da določite vrsto, določanje pomaga Niktoju prihraniti nekaj časa s skeniranjem.

Za določite spletno mesto SSL, uporabite naslednjo skladnjo

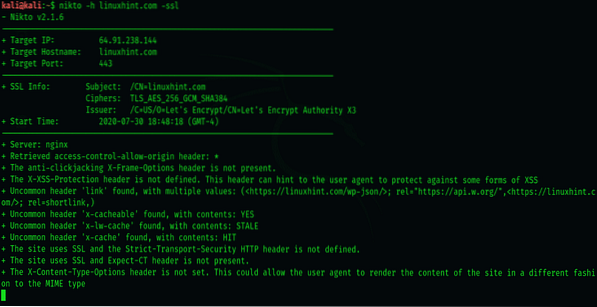

$ nikto -h linuxhint.com -ssl

4-skeniranje spletnih mest z omogočeno SSL z Nikto

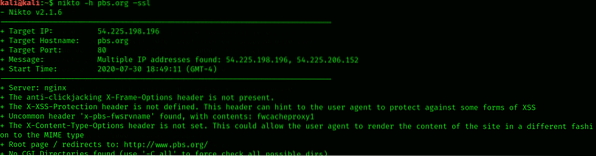

Tukaj skeniramo pbs.org za predstavitev. V tem poglavju bomo izvedeli tudi o različnih informacijah, ki jih Nikto poroča, ko konča s skeniranjem. Če želite začeti skeniranje, vnesite:

$ nikto -h pbs.org -ssl

Izvedli smo hiter pregled pbs.org

Ko se priključite na vrata 443, prikaže nekaj informacij o šifri, ki jih lahko preučimo. Tukaj navedeni podatki niso zelo pomembni za to, kar poskušamo narediti, zato bomo nadaljevali z izvajanjem bolj dodelanih pregledov.

5-skeniranje naslovov IP

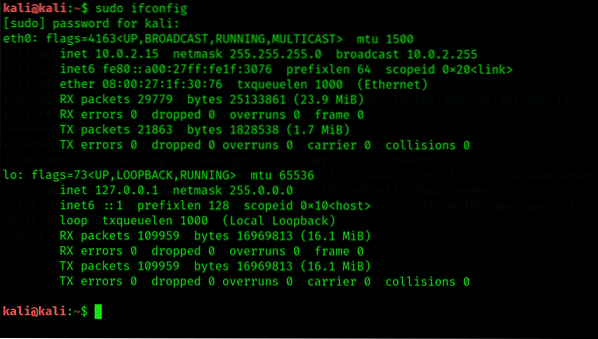

Nikto lahko v lokalnem omrežju uporabljate tudi za iskanje vdelanih strežnikov. Če želite to narediti, moramo poznati svoj naslov IP. V ukazni terminal vnesite naslednje, da si ogledate naslov IP uporabe vaše lokalne naprave.

$ sudo ifconfig

Zahtevamo naslov IP, ki mu sledi 'inet', zato si ga zapišite. Obseg omrežja lahko določite tako, da na njem zaženete ipcalc, ki ga lahko preprosto prenesete in namestite s programom apt install ipcalc, če ga še nimate nameščenega.

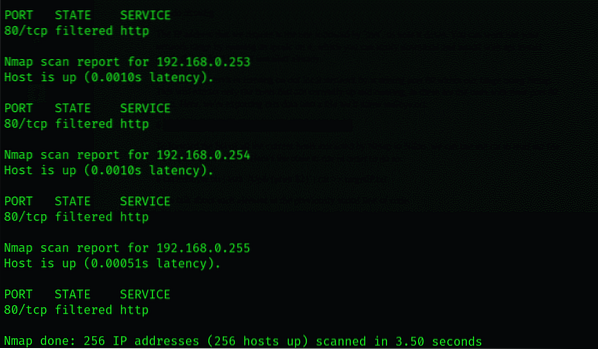

Poiščimo storitve, ki se izvajajo v našem lokalnem omrežju, tako da skeniramo vrata 80 znotraj našega dosega z uporabo Nmap. S tem boste izvlekli samo gostitelje, ki so trenutno pripravljeni in delujejo, saj so to tisti z odprtimi vrati 80. Tukaj izvozimo te podatke v datoteko, ki jo bomo poimenovali nullbye.txt:

$ sudo nmap -p 80 192.168.0.0/24 -oG linuxhint.txt

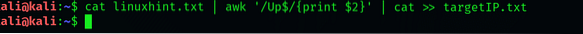

Če želimo seznam vseh trenutnih gostiteljev, ki jih je izvlekel Nmap, posredovati Niktu, lahko z mačko preberemo datoteko, v katero smo izvozili informacije. Tukaj je koda, ki jo je treba zagnati:

$ cat linuxhint.txt | awk '/ Up $ / print $ 2' | mačka >> targetIP.txt

Pogovorimo se o vsakem elementu v prej navedeni vrstici kode.

awk- išče vzorec v ciljni datoteki, ki v sintaksi sledi 'cat'

Gor- o tem, da je gostitelj pokonci

Natisnite 2 $- pomeni, da naročite, da natisnete drugo besedo v vsako vrstico .txt datoteko

targetIP.txt je samo datoteka, v katero pošiljamo svoje podatke, ki jo v vašem primeru lahko poimenujete, kot želite.

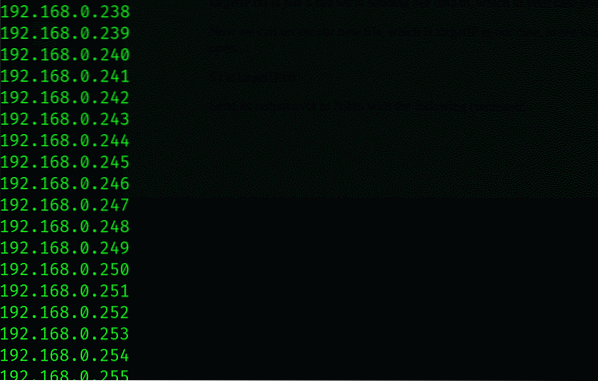

Zdaj lahko dostopamo do naše nove datoteke, ki je v našem primeru targetIP, da vidimo, kateri naslovi IP imajo odprta vrata 80.

$ cat targetIP.txt

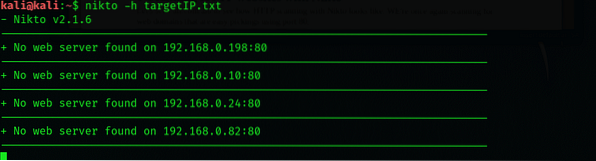

Njegov izhod pošljite Niktoju z naslednjim ukazom:

$ nikto -h targetIP.txt

Upoštevajte, kako podobni so rezultati tukaj v primerjavi s tistimi, ki smo jih prejeli pri spletnem skeniranju SSL.

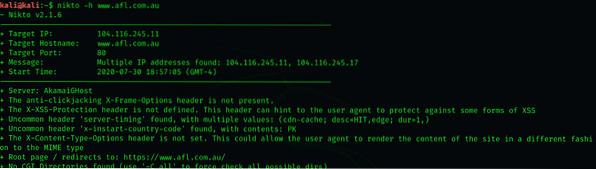

6-skeniranje spletnih mest HTTP z Nikto

Skenirajmo naprej.com.alu, da vidite, kako izgleda skeniranje HTTP z Nikto. Ponovno skeniramo spletne domene, ki jih je enostavno izbrati z vrati 80.

$ nikto -h www.afl.com.av

Informacije, ki so za naše uporabnike najpomembnejše, so imeniki, ki jih ima. Te lahko uporabimo za pridobitev kakršnih koli uporabniških poverilnic, med drugim, ki so bile napačno konfigurirane ali pa so bile nenamerno odprte za dostop.

Spajanje Nikta z Metasploitom

Ko končate s spletnim skeniranjem, boste sčasoma nadaljevali z dejanskim testiranjem pisala, po možnosti z Metasploitom. Dobro je torej, da ima Nikto funkcijo, ki vam omogoča izvoz informacij v druga orodja za ponovno kopiranje.

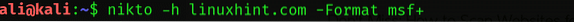

Če želite podatke izvoziti v obliko, ki jo bere Metasploit, lahko izvedete optično branje, kot smo pojasnili zgoraj, vendar za kodo dodamo -Format msf +, na primer:

$ nikto -h linuxhint.com -Format msf+

Zavijanje stvari:

To je bil kratek vodnik za lažji začetek uporabe Nikta, najbolj cenjenega in zaupanja vrednega spletnega skenerja med preizkuševalci pisala. Preučili smo načine za določitev mehkih točk za testiranje ranljivosti z nikto in kako ga izvoziti v Metasploit za natančnejše izkoriščanje. Zaradi zmožnosti odkrivanja več kot 6700 nevarnih datotek / CGI ter zajemanja piškotkov in odtisov priporočamo novincem, da raziščejo to zapleteno orodje.

Ostanite pri posodobitvah in nadaljnjih korakih, medtem pa preberite še nekaj drugih vadnic o testiranju pisala.

Phenquestions

Phenquestions