Nmap je zelo koristen. Nekatere značilnosti Nmapa so:

- Nmap je zmogljiv in se lahko uporablja za skeniranje ogromnih in ogromnih omrežij različnih strojev

- Nmap je prenosljiv na način, ki podpira več operacijskih sistemov, kot so FreeBSD, Windows, Mac OS X, NetBSD, Linux in še veliko več

- Nmap lahko podpira številne tehnike za preslikavo omrežja, ki vključujejo zaznavanje OS, mehanizem za pregledovanje vrat in zaznavanje različic. Tako je prilagodljiv

- Nmap je enostaven za uporabo, saj vključuje izboljšano funkcijo in se lahko začne s preprosto omembo "ciljnega gostitelja nmap -v-A". Zajema tako GUI kot vmesnik ukazne vrstice

- Nmap je zelo priljubljen, saj ga lahko vsak dan prenese na stotine do tisoče ljudi, ker je na voljo z različnimi operacijskimi sistemi, kot so Redhat Linux, Gentoo in Debian Linux itd.

Ključni namen Nmap je, da internet varno za uporabnike. Na voljo je tudi brezplačno. V paketu Nmap je vključenih nekaj pomembnih orodij, ki so uping, ncat, nmap in ndiff. V tem članku bomo začeli z osnovnim pregledovanjem cilja.

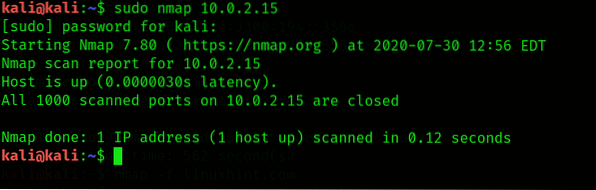

V prvem koraku odprite nov terminal in napišite naslednjo sintakso: nmap

Ko opazi izhodne podatke, lahko Nmap prepozna odprta vrata, na primer UDP ali TCP, lahko poišče tudi naslove IP in določi protokol aplikacijske plasti. Za boljše izkoriščanje groženj je nujno prepoznati različne storitve in odprta vrata cilja.

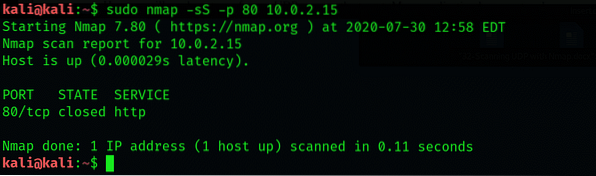

Z uporabo Nmapa izvedite prikrito skeniranje

Na odprtih vratih Nmap sprva ustvari TCP trismerno rokovanje. Ko se vzpostavi rokovanje, se izmenjajo vsa sporočila. Z razvojem takšnega sistema bomo tarči postali znani. Zato se med uporabo Nmap opravi prikrit pregled. Ne bo ustvaril popolnega stiskanja TCP. V tem postopku napadalec najprej prevara cilj, ko pošlje paket TCP SYN na določena vrata, če je ta odprt. V drugem koraku se paket pošlje nazaj v napadalno napravo. Nazadnje napadalec pošlje paket TCP RST za ponastavitev povezave na cilju.

Oglejmo si primer, v katerem bomo s pomočjo prikritega pregleda pregledali vrata 80 na Metasploitable VM z Nmap. Operator -s se uporablja za prikrito skeniranje, -p pa za skeniranje določenih vrat. Izvede se naslednji ukaz nmap:

$ sudo nmap -sS, -p 80 10.0.2.15

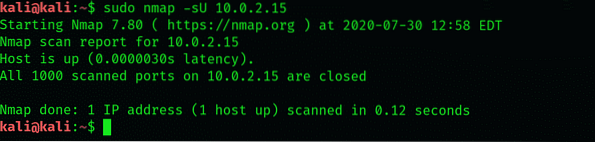

Z uporabo Nmap skeniranje vrat UDP

Tu bomo videli, kako izvesti skeniranje UDP na cilju. Številni protokoli aplikacijske plasti imajo UDP kot transportni protokol. Operator -sU se uporablja za izvajanje iskanja vrat UDP na določenem cilju. To lahko storite z uporabo naslednje sintakse:

$ sudo nmap -sU 10.0.2.15

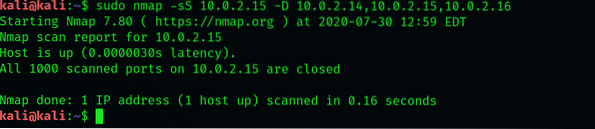

Zaznavanje se izogne z uporabo Nmap

Naslovi IP so vključeni v glavo paketa, ko je paket poslan iz ene naprave v drugo. Podobno so izvorni naslovi IP vključeni v vse pakete med izvajanjem omrežnega pregleda na cilju. Nmap uporablja tudi vabe, ki bodo ciljno prevarali na način, za katerega se zdi, da izhaja iz več naslovov IP namesto iz enega samega. Za vabe se uporablja operator -D skupaj z naključnimi naslovi IP.

Tu bomo vzeli primer. Recimo, da želimo skenirati 10.10.10.100 IP naslov, potem bomo nastavili tri vabe, kot je 10.10.10.14, 10.10.10.15, 10.10.10.19. Za to se uporablja naslednji ukaz:

$ sudo nmap -sS 10.0.2.15 -D 10.0.2.14, 10.0.2.15, 10.0.2.16

Iz zgornjega izhoda smo opazili, da imajo paketi vabe in se med pregledovanjem vrat na cilju uporabljajo izvorni naslovi IP.

Požarni zidovi se izogibajo z uporabo Nmap

Številne organizacije ali podjetja vsebujejo požarni zid v svoji omrežni infrastrukturi. Požarni zidovi bodo ustavili omrežno pregledovanje, kar bo postalo izziv za preizkuševalce penetracije. Za izogibanje požarnemu zidu se v Nmapu uporablja več operaterjev:

-f (za fragmentiranje paketov)

-mtu (uporablja se za določanje največje enote po meri)

-D RND: (10 za ustvarjanje desetih naključnih vab)

-source-port (uporablja se za ponarejanje izvornih vrat)

Zaključek:

V tem članku sem vam pokazal, kako izvedete UDP skeniranje z orodjem Nmap v Kali Linux 2020. Pojasnil sem tudi vse podrobnosti in potrebne ključne besede, uporabljene v orodju Nmap.

Phenquestions

Phenquestions