V ta namen uporabljeno orodje se imenuje Nmap. Nmap se začne s pošiljanjem izdelanih paketov v ciljni sistem. Nato bo videl odziv sistema, vključno s tem, kateri operacijski sistem se izvaja in katera vrata in storitve so odprta. Toda na žalost niti dober požarni zid niti močan sistem za odkrivanje vdorov v omrežje ne bosta zlahka zaznala in blokirala tovrstnih pregledov.

Razpravljali bomo o nekaterih najboljših metodah, ki pomagajo pri prikritem skeniranju, ne da bi ga zaznali ali blokirali. V ta postopek so vključeni naslednji koraki:

- Optično branje s protokolom TCP Connect

- Optično branje s pomočjo zastavice SYN

- Nadomestni pregledi

- Spusti pod prag

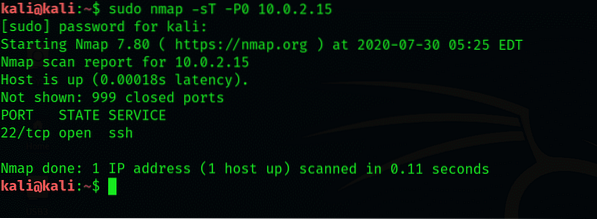

1. Optično branje s protokolom TCP

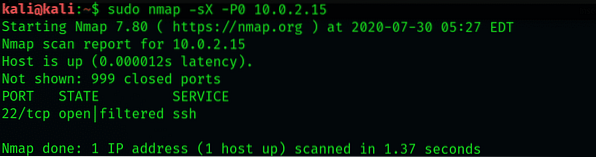

Najprej začnite skenirati omrežje s protokolom TCP connect. TCP protokol je učinkovito in zanesljivo skeniranje, ker bo odprlo povezavo ciljnega sistema. Ne pozabite, da -P0 v ta namen se uporablja stikalo. The -P0 stikalo bo omejilo ping Nmap, ki je privzeto poslan, hkrati pa blokiral različne požarne zidove.

Iz zgornje slike lahko vidite, da bo vrnjeno najučinkovitejše in najbolj zanesljivo poročilo o odprtih vratih. Eno glavnih vprašanj tega skeniranja je, da bo vklopil povezavo vzdolž TCP, kar je trismerni stisk roke za ciljni sistem. Ta dogodek lahko zabeleži varnost sistema Windows. Če je kramp po naključju uspešen, bo skrbnik sistema zlahka vedel, kdo je vdrl, ker bo vaš IP naslov razkrit ciljnemu sistemu.

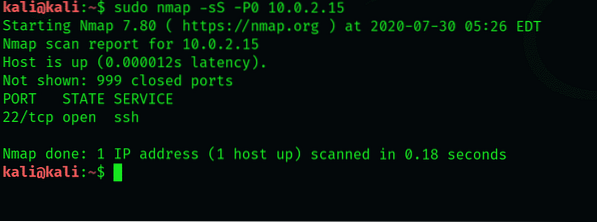

2. Optično branje s pomočjo zastavice SYN

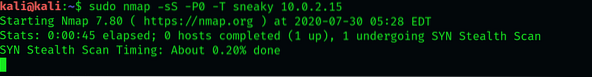

Glavna prednost uporabe TCP skeniranja je, da vklopi povezavo, tako da je sistem bolj enostaven, zanesljiv in prikrit. Nabor zastavic SYN je mogoče uporabiti skupaj s protokolom TCP, ki zaradi nepopolnega trosmernega stiskanja nikoli ne bo zabeležen. To lahko storite tako:

$ sudo nmap -sS -P0 192.168.1.115

Upoštevajte, da je izhod seznam odprtih vrat, ker je s pregledom povezave TCP precej zanesljiv. V dnevniških datotekah ne pušča sledi. Po Nmapu je bil čas za izvedbo tega skeniranja le 0.42 sekund.

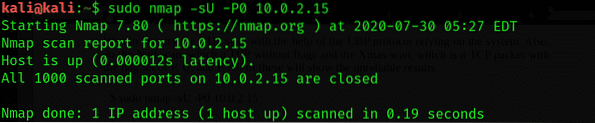

3. Nadomestni pregledi

Optično branje UDP lahko poskusite tudi s pomočjo protokola UBP, ki se opira na sistem. Izvedete lahko tudi null scan, ki je TCP brez zastavic; in Xmas skeniranje, ki je paket TCP z zastavicami P, U in F. Vendar vsi ti pregledi prinesejo nezanesljive rezultate.

$ sudo nmap -sU -P0 10.0.2.15

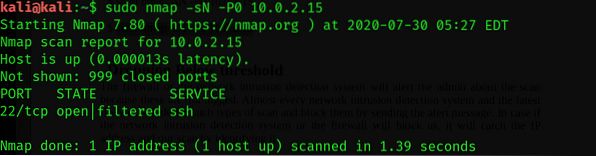

4. Spustite pod prag

Požarni zid ali sistem za odkrivanje vdorov v omrežje bo skrbnika opozoril na optično branje, ker ta skeniranja niso zabeležena. Skoraj vsak sistem za odkrivanje vdorov v omrežje in najnovejši požarni zid zazna tovrstne preglede in jih blokira s pošiljanjem opozorilnega sporočila. Če sistem za odkrivanje vdorov v omrežje ali požarni zid blokira skeniranje, bo z identifikacijo ujel naslov IP in naše skeniranje.

SNORT je znan, priljubljen sistem za odkrivanje vdorov v omrežje. SNORT je sestavljen iz podpisov, ki so zgrajeni na naboru pravil za zaznavanje skeniranj iz Nmap. Nabor omrežij ima minimalni prag, ker bo vsak dan prešel večje število vrat. Privzeti prag v SNORT je 15 vrat na sekundo. Zato našega skeniranja ne bomo zaznali, če bomo skenirali pod pragom. Da bi se bolje izognili omrežnim sistemom za odkrivanje vdorov in požarnim zidom, morate imeti na voljo vse znanje.

Na srečo je mogoče s pomočjo Nmapa skenirati z različnimi hitrostmi. Nmap je privzeto sestavljen iz šestih hitrosti. Te hitrosti lahko spremenite s pomočjo -T stikalo, skupaj z imenom ali številko hitrosti. Naslednjih šest hitrosti je:

paranoičen 0, zahrbten 1, vljuden 2, normalen 3, agresiven 4, nor 5Paranoična in zahrbtna hitrost sta najpočasnejši, oba pa sta pod pragom SNORT za različna skeniranja vrat. S spodnjim ukazom skenirajte navzdol s potuhnjeno hitrostjo:

$ nmap -sS -P0 -T prikriven 192.168.1.115

Tu bo skeniranje plulo mimo sistema za odkrivanje vdorov v omrežje in požarnega zidu, ne da bi ga zaznali. Ključno je ohraniti potrpljenje med tem postopkom. Nekatera skeniranja, na primer hitro snemanje, bodo trajala 5 ur na naslov IP, privzeto pa le 0.42 sekund.

Zaključek

Ta članek vam je pokazal, kako izvesti prikrito skeniranje z orodjem Nmap (Network Mapper) v Kali Linux. Članek vam je tudi pokazal, kako delati z različnimi prikritimi napadi v Nmap.

Phenquestions

Phenquestions