To je začetniška vadnica o uporabi vtičnika WMAP, vključenega v ogrodje Metasploit, za iskanje ranljivosti v spletnih aplikacijah. Kot cilj bomo uporabili spletno aplikacijo DVWA za prikaz postopka skeniranja, opravljenega z uporabo WAMP. DVWA je okrajšava za "presneto ranljiva spletna aplikacija", aplikacija pa je posebej zasnovana za uporabo novic za kibernetsko varnost za preizkušanje in izostritvo svojih sposobnosti prodora.

Nastavitev ogrodja Metasploit v Kali Linux

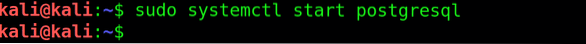

Začeli bomo z uvedbo ogrodja Metasploit. Najprej zaženite strežnik PostgreSQL, tako da vnesete:

$ sudo systemctl zaženi postgresql

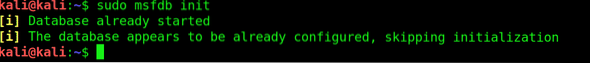

Nato inicializirajte bazo podatkov z msfdb init:

$ msfdb init

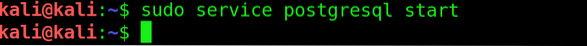

Nato zaženite storitev PostgreSQL s storitvijo postgresql start

$ sudo storitev postgresql start

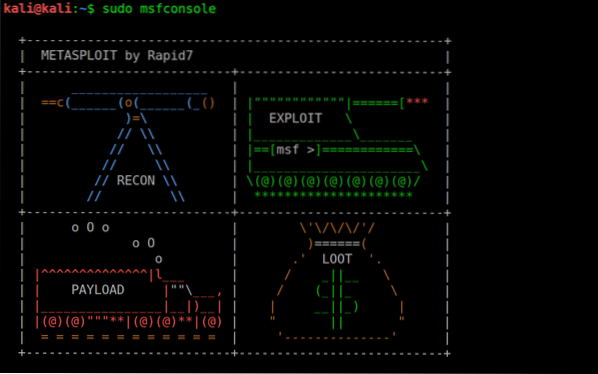

Nato vnesite msfconsole, da zaženete bazo podatkov Metasploit

$ sudo msfconsole

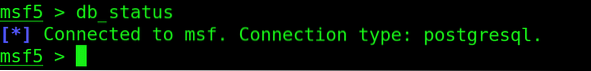

Zbirka podatkov je zdaj naložena. Prepričate se lahko, da se je baza podatkov pravilno naložila, vnesite:

$ msf> db_status

Naložite WMAP

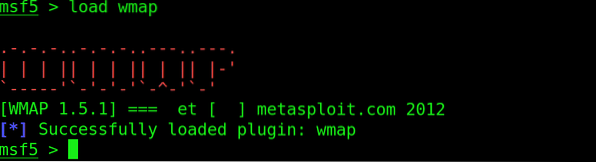

Nato zaženite WMAP z naslednjim ukazom:

$ msf> naloži wmapUkazna lupina bo prikazala naslednje okno:

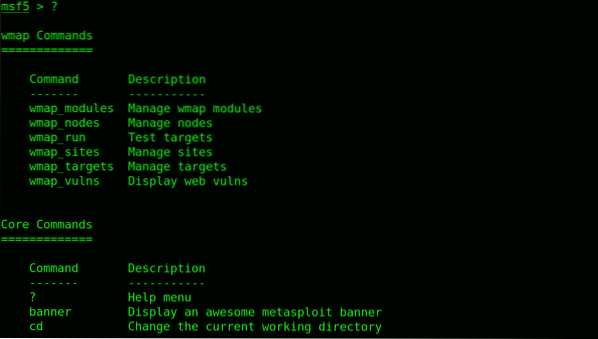

Vnesite »?"In Metasploit bo prikazal meni pomoči, ki bo verjetno videti nekako tako:

$ msf> ?

Vnesite ciljno mesto za začetek skeniranja

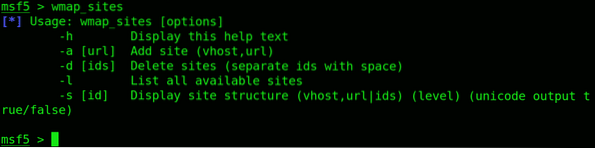

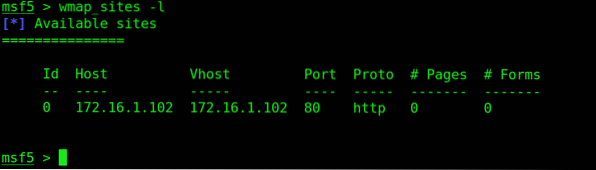

Uporabite wmap_sites za upravljanje spletnih mest, ki jih želite pregledati.

$ msf> wmap_sites

To dodate, če želite dodati spletno mesto:

$ msf> wmap_sites -a http: // 172.16.1.102

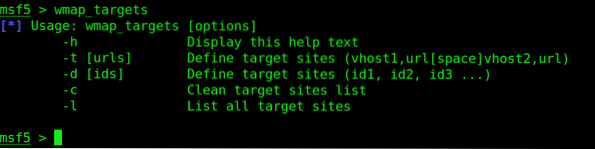

Zdaj moramo Metasploit usmeriti na mesto žrtve z navedbo URL-ja

$ msf> wmap_targets

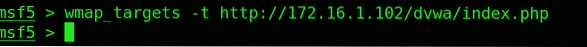

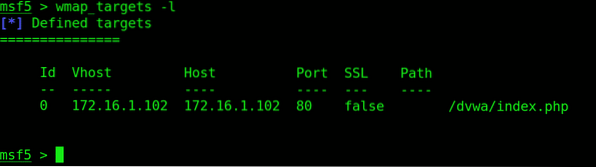

Vnesite wmap_targets -t, da pokažete na spletno mesto:

$ msf> wmap_targets -t http: // 172.16.1.102 / dvwa / indeks.php

Nalaganje modov

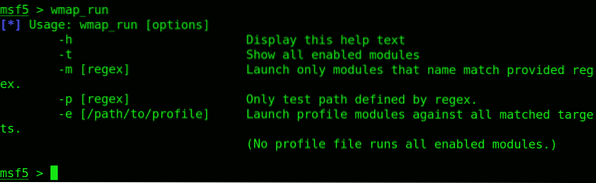

Preden zaženemo optični bralnik, vnesite wmap_run. Prikazale se vam bodo možnosti za ta ukaz.

$ msf> wmap_run

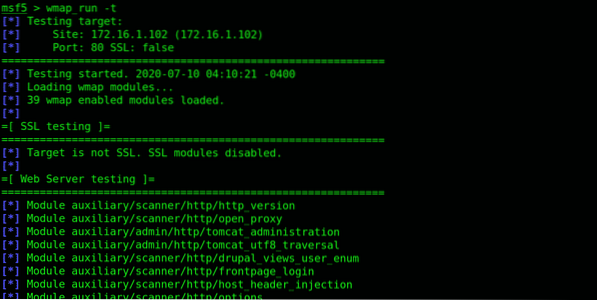

Vstavite wmap-run, ki mu sledi zastavica -t.

$ msf> wmap_run -t

Kot lahko vidite, so tukaj navedeni vsi omogočeni moduli, od katerih jih je vse mogoče. Obstaja tudi kopica, ki je onemogočena. Vidite lahko, da je modul SSL med invalidi, saj ga žrtev ne uporablja.

Če želite podrobne informacije, vnesite info, ki ji sledijo informacije o modu.

Zagon optičnega bralnika

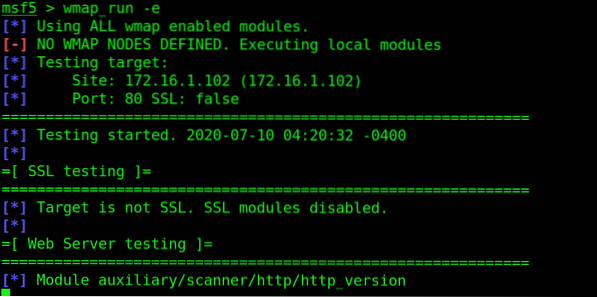

Za začetek optičnega branja vnesite wmap_run, ki ga je nasledila zastavica -e. Optično branje običajno traja kar nekaj časa, da se konča.

$ msf> wmap_run -e

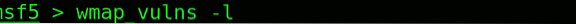

Z ukazom wmap_vulns -l si oglejte rezultate pregleda.

$ msf> wmap_vulns -l

Zaključek

V tem začetniškem koraku gre za uporabo Metasploitovega modula WAMP za skeniranje spletnih aplikacij in preverjanje ranljivosti. Nastavili smo, kako zagnati bazo podatkov Metasploit, kako zagnati dodatek WAMP in ga usmeriti v spletno aplikacijo, da sproži skeniranje. S testiranjem pisala lahko v spletni aplikaciji preverite morebitne vroče točke, da jih odpravite, in tako okrepite njegovo varnost.

Phenquestions

Phenquestions