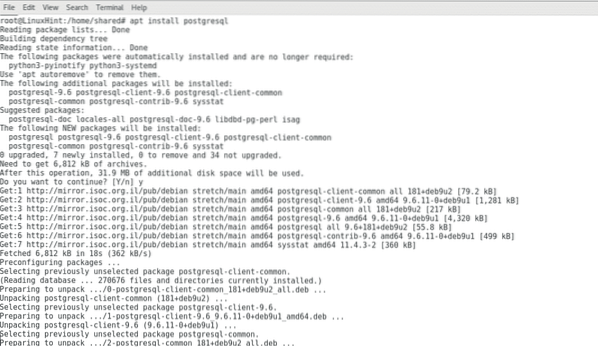

Namestitev PostgreSQL

Metasploit je odvisen od PostgreSQL za povezavo z bazo podatkov, če ga želite namestiti v sisteme, ki temeljijo na Debianu / Ubuntuju:

apt namestite postgresql

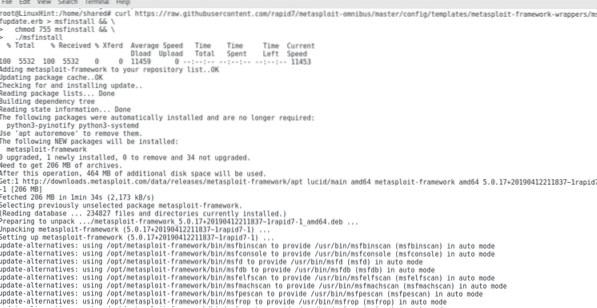

Če želite prenesti in namestiti metasploit run:

curl https: // raw.githubusercontent.com / rapid7 / metasploit-omnibus / master / config /templates / metasploit-framework-wrappers / msfupdate.erb> msfinstall && \

chmod 755 msinstaliraj && \

./ msfinstall

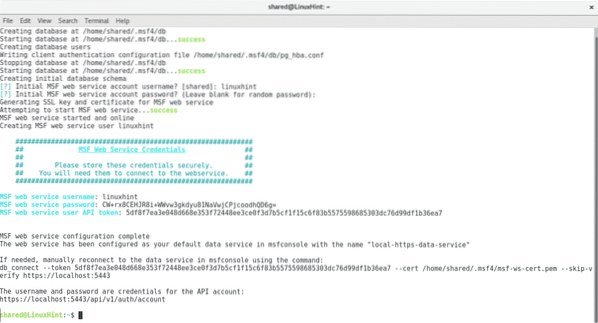

Po končani namestitvi ustvarite zagon baze podatkov:

msfdb init

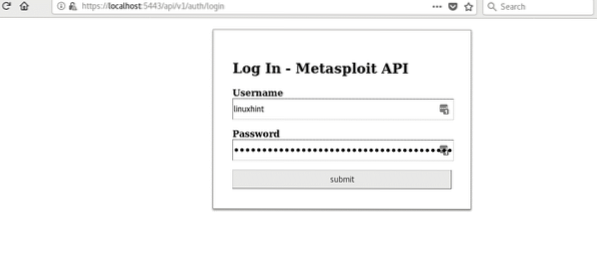

Med postopkom boste morali vnesti uporabniško ime ali geslo, geslo lahko prezrete; na koncu boste videli uporabniško ime, ki ste ga dodelili zbirki podatkov, geslo in žeton ter pod URL-jem https: // localhost: 5443 / api / v1 / auth / account, dostopite do njega in se prijavite z uporabniškim imenom in geslom.

Če želite ustvariti bazo podatkov in nato zagnati:

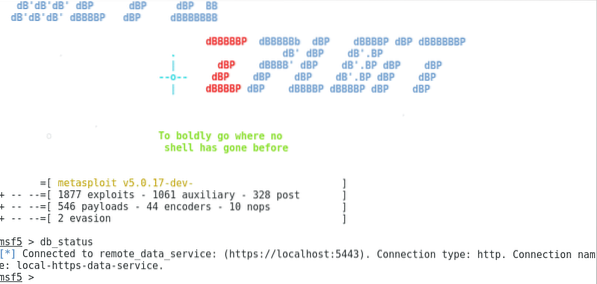

Po uvedbi metasploit tipa “db_status”, Da se prepričate, da povezava deluje pravilno, kot je prikazano na zgornji sliki.

Opomba: Če najdete težave z bazo podatkov, poskusite z naslednjimi ukazi:

storitev postgresql ponovni zagonstoritev postgresql status

msfdb znova

msfconsole

Prepričajte se, da se postgresql izvaja, ko preverjate njegovo stanje.

Uvod v metasploit, osnovni ukazi:

pomočIskanje

uporaba

nazaj

gostitelj

info

prikaži možnosti

nastavite

izhod

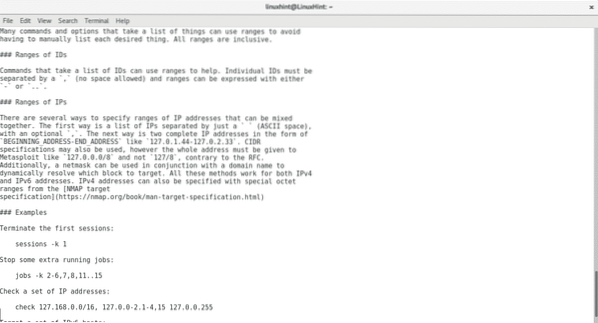

Ukaz pomoč bo natisnil man stran za metasploit, ta ukaz ne potrebuje opisa.

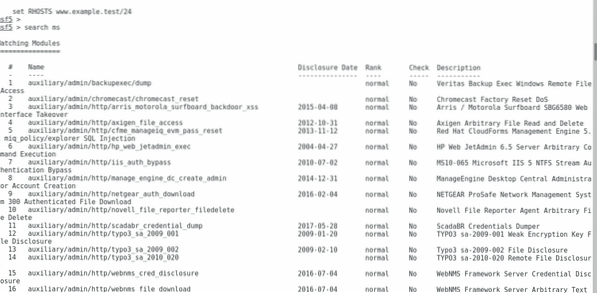

Ukaz Iskanje je koristno najti podvige, poiščimo podvige proti Microsoftu, vnesite »iskanje ms"

Prikazal bo seznam pomožnih modulov in podvigov, ki so koristni za Microsoftove tečeče naprave.

Pomožni modul v Metasploitu je pripomoček, ki metasploitu doda funkcije, kot so surova sila, iskanje posebnih ranljivosti, ciljna lokalizacija znotraj omrežja itd.

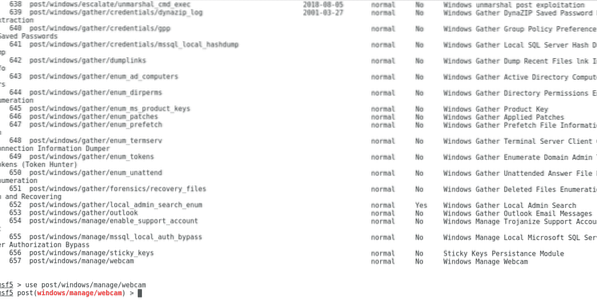

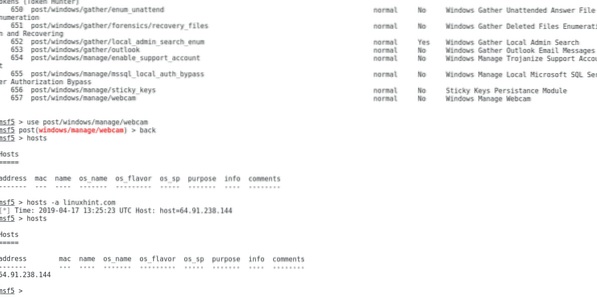

V tej vadnici nimamo pravega cilja za testiranje, vendar bomo s pomočjo pomožnega modula zaznali naprave kamer in naredili posnetke. Vrsta:

uporabite post / windows / manage / webcam

Kot vidite, da je bil modul izbran, se vrnimo nazaj s tipkanjem »nazaj"In vnesite"gostitelji", Da si ogledate seznam razpoložljivih ciljev.

Seznam gostiteljev je prazen, ga lahko dodate tako, da vnesete:

gostitelji - namig linux.com

Zamenjajte linuxhint.com za gostitelja, na katerega želite ciljati.

Tip gostitelji spet boste videli nov cilj.

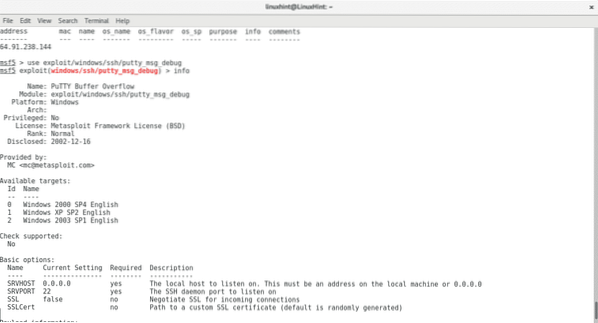

Če želite dobiti informacije o izkoriščanju ali modulu, ga izberite in vnesite »info«, zaženite naslednje ukaze:

uporabite exploit / windows / ssh / putty_msg_debuginfo

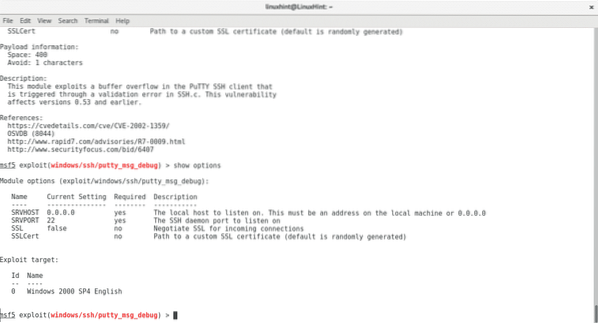

Informacije o ukazu bodo vsebovale informacije o izkoriščanju in načinu uporabe, poleg tega lahko zaženete ukaz “prikaži možnosti”, Ki bo prikazal samo navodila za uporabo, zaženite:

prikaži možnosti

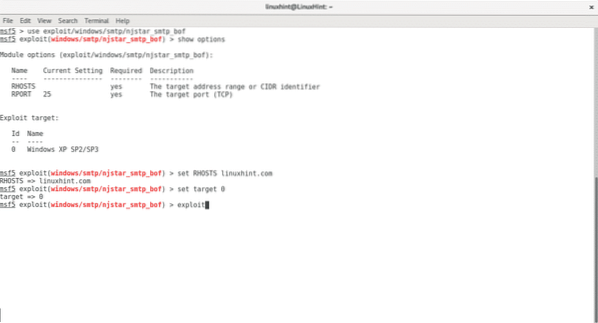

Tip nazaj in izberite oddaljeni program, zaženite:

uporabite exploit / windows / smtp / njstar_smtp_bofprikaži možnosti

nastavite RHOSTS linuxhint.com

nastavite cilj 0

izkoriščati

Uporabite ukaz nastavite kot na sliki za določanje oddaljenih gostiteljev (RHOSTS), lokalnih gostiteljev (LOCALHOSTS) in ciljev, ima vsak izkoristek in modul različne zahteve po informacijah.

Tip izhod da zapustite program, ki dobiva terminal nazaj.

Očitno izkoriščanje ne bo delovalo, ker ne ciljamo na ranljiv strežnik, toda na ta način metasploit deluje za napad. Z zgornjimi koraki lahko razumete, kako se uporabljajo osnovni ukazi.

Metasploit lahko združite tudi s skenerji ranljivosti, kot so OpenVas, Nessus, Nexpose in Nmap. Preprosto izvozite rezultate teh optičnih bralnikov kot XML in v obliki Metasploit

db_import reporttoimport.XMLVnesite »gostitelji"In videli boste, da so gostitelji poročila naloženi v metasploit.

Ta vadnica je bila prvi uvod v uporabo konzole Metasploit in njenih osnovnih ukazov. Upam, da vam je bilo v pomoč pri začetku uporabe te močne programske opreme.

Še naprej sledite LinuxHint za več nasvetov in posodobitev o Linuxu.

Phenquestions

Phenquestions