PAM olajša skrbnike in razvijalce, saj sam spreminja datoteke izvorne kode in zahteva minimalno interakcijo. Torej, PAM lahko definiramo tudi kot splošni vmesnik za programiranje aplikacij za storitve, povezane z overjanjem. Namesto da bi kodo ponovno zapisali, jo spremenimo samostojno.

Vmesniki modula Pam

Avt: Modul je odgovoren za namene preverjanja pristnosti; preveri geslo.

račun: Potem ko se uporabnik preveri s pravilnimi poverilnicami, odsek računa preveri veljavnost računa, na primer poteke ali časovne omejitve prijave itd.

Geslo: Uporablja se samo za spremembo gesla.

Seja: Upravlja seje, vsebuje račun uporabniške dejavnosti, ustvarjanje nabiralnikov, ustvarja uporabnikov domači imenik itd.

Vadnica

- Če želite preveriti, ali vaša aplikacija uporablja LINUX-PAM, ali v terminalu ne uporabite naslednjega ukaza:

$ ldd / bin / su

$ ldd / bin / su Kot lahko vidimo v 2. vrstici rezultata, obstaja lipbpam.torej datoteka, ki potrjuje poizvedbo.

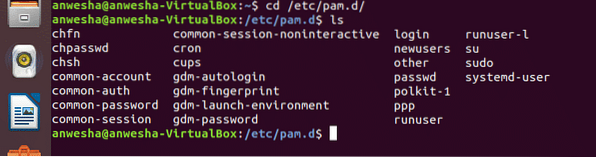

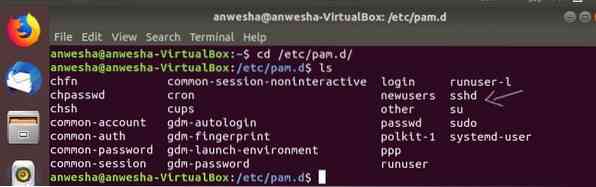

- Konfiguracija LINUX-PAM je v imeniku / etc / pam.d /. Odprite terminal operacijskega sistema Linux in pojdite v imenik pam, tako da vnesete ukaz: $ cd / etc / pam.d /

To je imenik, ki vsebuje druge storitve, ki podpirajo PAM. Eden lahko

preverite vsebino z zagonom ukaza $ ls znotraj imenika pam, kot je prikazano na zgornjem posnetku zaslona.če sshd ne najdete kot storitev, ki podpira PAM, morate namestiti strežnik sshd.

SSH (ali varna lupina) je šifrirano omrežno orodje, ki omogoča različnim vrstam računalnikov / uporabnikov varno prijavo v različne računalnike na daljavo prek omrežja. Namestiti morate paket openssh-server, kar lahko storite tako, da v terminalu zaženete naslednji ukaz.

$ sudo apt-get install openssh-serverNamestil bo vse datoteke, nato pa lahko znova vpišete imenik pam in preverite, ali so storitve dodane, sshd.

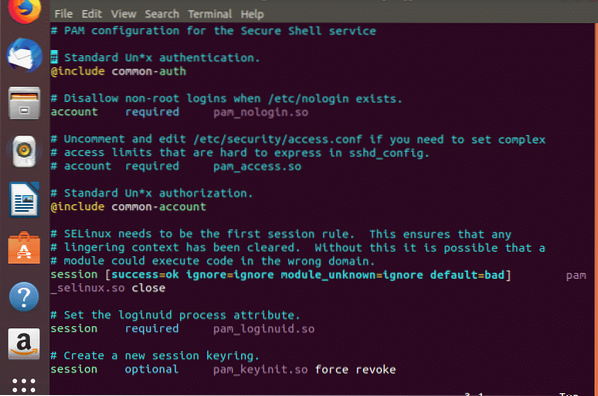

- Nato vnesite naslednji ukaz. VIM je urejevalnik besedil, ki odpira dokumente z navadnim besedilom, da jih lahko uporabnik vidi in ureja. $ vim sshd

Če želite zapreti urejevalnik vimov in tega ne morete storiti, hkrati pritisnite tipko Esc in dvopičje (:), s čimer boste prešli v način vstavljanja. Za dvopičjem vnesite q in pritisnite enter. Tu q pomeni quit.

Lahko se pomaknete navzdol in si ogledate vse prej opisane module s pojmi, kot so zahtevani, vključeni, potrebni itd. Kaj so te?

Imenujejo se kot nadzorne zastavice PAM. Poglejmo si njihove podrobnosti, preden se poglobimo v veliko več konceptov storitev PAM.

PAM nadzorne zastavice

- Obvezno: Mora uspeti, da dosežemo uspeh. Brez tega ni nujno.

- Potrebno: V nasprotnem primeru se ne zaženejo nadaljnji moduli.

- Zadosten: Če ne uspe, se prezre. Če je ta modul poslan, nadaljnje zastavice ne bodo preverjene.

- Neobvezno: Pogosto se ignorira. Uporablja se samo, če je v vmesniku samo en modul.

- Vključi: Pridobi vse vrstice iz drugih datotek.

Zdaj je splošno pravilo za zapis glavne konfiguracije naslednje: vrsta storitve control-flag module module-argumentov

- STORITEV: To je ime aplikacije. Recimo, da je ime vaše aplikacije NUCUTA.

- VRSTA: To je vrsta uporabljenega modula. Recimo, da je tukaj uporabljeni modul avtentikacijski modul.

- NADZORNA ZASTAVA: To je vrsta uporabljene kontrolne zastave, ena izmed petih vrst, kot je opisano prej.

- MODUL: Absolutno ime datoteke ali relativno ime poti PAM.

- MODUL-ARGUMENTI: To je ločen seznam žetonov za nadzor vedenja modula.

Recimo, da želite prek SSH onemogočiti dostop korenskega uporabnika do kakršnega koli sistema, morate omejiti dostop do storitve sshd. Poleg tega je treba nadzirati dostop do storitev za prijavo.

Obstaja več modulov, ki omejujejo dostop in dajejo privilegije, vendar ga lahko uporabimo / lib / security / pam_listfile.torej ki je izredno prilagodljiv in ima številne funkcionalnosti in privilegije.

- Odprite in uredite datoteko / aplikacijo v urejevalniku vim za ciljno storitev tako, da vnesete v / etc / pam.d / imenik najprej.

V obe datoteki je treba dodati naslednje pravilo:

zahtevano potrditev datoteke pam_list.torej \ onerr = element uspeha = uporabniški smisel = zavrni datoteko = / itd / ssh / zanikal uporabnikeČe je auth modul za preverjanje pristnosti, je potrebna kontrolna zastavica, datoteka pam_list.torej modul daje zavračanje pravic datotekam, onerr = success je argument modula, item = user je še en argument modula, ki določa sezname datotek in vsebino, za katero je treba preveriti, sense = deny je še en argument modula, ki bo, če je element najdeno v datoteki in datoteka = / etc / ssh / deniusers, ki določa vrsto datoteke, ki vsebuje samo en element na vrstico.

- Nato ustvarite novo datoteko / etc / ssh / deniusers in dodajte root kot ime v njem. To lahko storite tako, da sledite ukazu: $ sudo vim / etc / ssh / deniusers

- Nato shranite spremembe po dodajanju root imena in zaprite datoteko.

- Uporabite chmod commond za spremembo načina dostopa do datoteke. Sintaksa ukaza chmod je

Tu se sklici uporabljajo za določanje seznama črk, ki označuje, komu dati dovoljenje.

Tu lahko na primer napišete ukaz:

$ sudo chmod 600 / etc / ssh / deniusersTo deluje na preprost način. Uporabnike, ki jim je zavrnjen dostop do vaše datoteke, določite v datoteki / etc / ssh / disabledusers in z ukazom chmod nastavite način dostopa do datoteke. Odslej bo PAM med poskusom dostopa do datoteke zaradi tega pravila vsem uporabnikom, navedenim v datoteki / etc / ssh / deniusers, onemogočil dostop do datoteke.

Zaključek

PAM nudi podporo za dinamično preverjanje pristnosti aplikacij in storitev v operacijskem sistemu Linux. Ta priročnik navaja številne zastavice, ki jih je mogoče uporabiti za določitev rezultata rezultata modula. Je priročen in zanesljiv. za uporabnike kot tradicionalno geslo in mehanizem za preverjanje pristnosti uporabniškega imena, zato se PAM pogosto uporablja v številnih zaščitenih sistemih.

Phenquestions

Phenquestions