Po nastavitvi katerega koli strežnika so med prvimi običajnimi koraki, povezanimi z varnostjo, požarni zid, posodobitve in nadgradnje, ključi ssh, strojne naprave. Toda večina upraviteljev sistemov ne skenira lastnih strežnikov, da bi odkrila šibke točke, kot je razloženo z OpenVas ali Nessus, niti ne postavljajo medenih strežnikov ali sistema za odkrivanje vdorov (IDS), kar je pojasnjeno spodaj.

Na trgu je več IDS-jev in najboljši so brezplačni, Snort je najbolj priljubljen, poznam le Snort in OSSEC in imam raje OSSEC kot Snort, ker je manj sredstev, vendar mislim, da je Snort še vedno univerzalni. Dodatne možnosti so: Suricata, Bro IDS, Security Onion.

Najbolj uradne raziskave o učinkovitosti IDS so precej stare, od leta 1998, istega leta, v katerem je bil prvotno razvit Snort, ki ga je izvedla DARPA, je ugotovila, da so bili takšni sistemi neuporabni pred sodobnimi napadi. Po dveh desetletjih se je IT razvil z geometrijskim napredovanjem, tudi varnost se je in vse je skorajda posodobljeno, uporaba IDS je koristna za vsakega sistemskega skrbnika.

Smrčite IDS

Snort IDS deluje v treh različnih načinih, kot sniffer, kot zapisovalnik paketov in sistem za odkrivanje vdorov v omrežje. Zadnja je najbolj vsestranska, na katero se osredotoča ta članek.

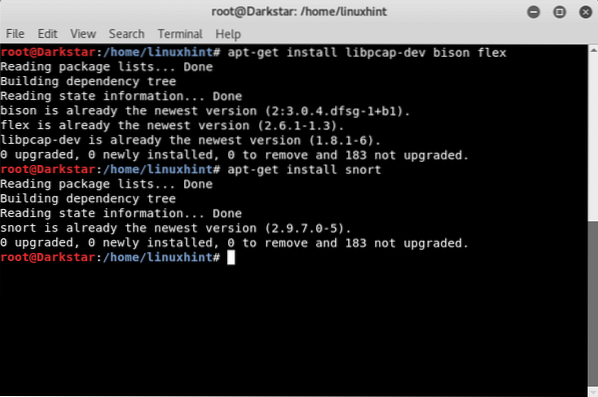

Namestitev Snort

apt-get namestite libpcap-dev bison flexNato zaženemo:

apt-get namestite snortV mojem primeru je programska oprema že nameščena, vendar ni bila privzeto, tako je bila nameščena na Kali (Debian).

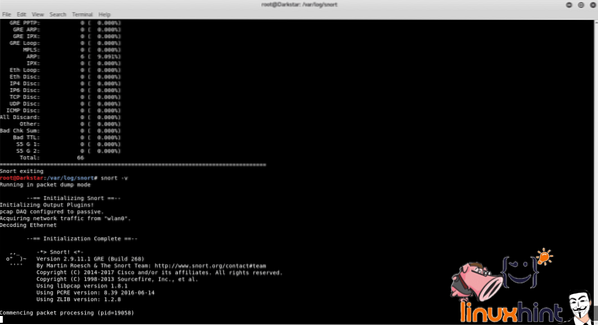

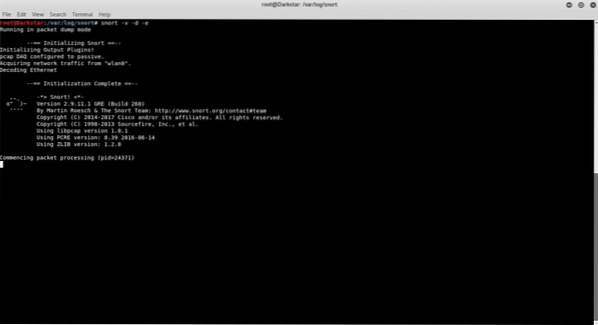

Uvod v način snifferja Snort

Način sniffer bere promet v omrežju in prikazuje prevod za človeški pregledovalnik.

Če ga želite preizkusiti, vnesite:

Te možnosti ne bi smeli uporabljati normalno, prikaz prometa zahteva preveč sredstev in se uporablja samo za prikaz izhoda ukaza.

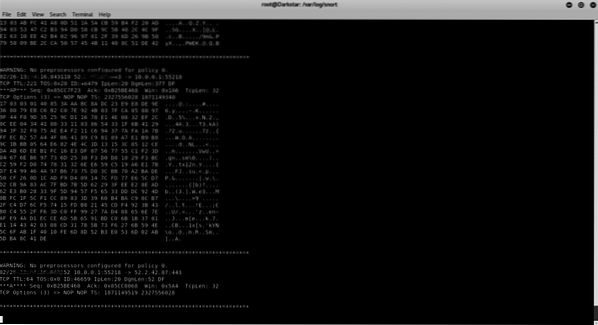

V terminalu lahko vidimo glave prometa, ki jih zazna Snort med računalnikom, usmerjevalnikom in internetom. Snort poroča tudi o pomanjkanju pravil za odziv na zaznani promet.

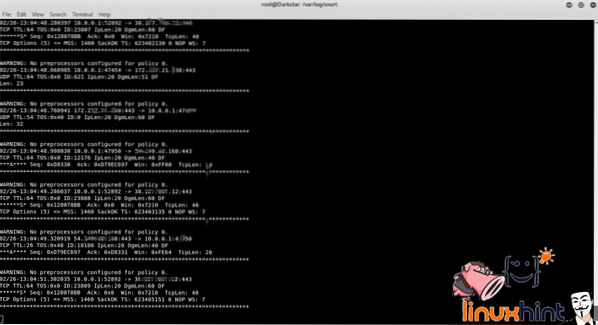

Če želimo, da Snort prikaže podatke tudi vrste:

Če želite prikazati zagnane glave 2 plasti:

# snort -v -d -eTako kot parameter "v" tudi "e" zapravlja vire, se je treba pri proizvodnji izogibati njegovi uporabi.

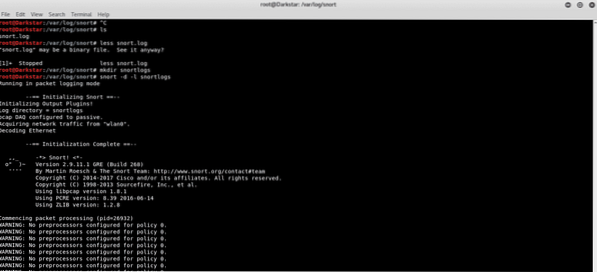

Uvod v način Snort's Packet Logger

Če želimo shraniti Snortova poročila, moramo določiti Snort log directory, če želimo, da Snort prikazuje samo glave in beleži promet na vrsti diska:

# mkdir snortlogs# snort -d -l snortlogs

Dnevnik bo shranjen v imeniku snortlogs.

Če želite prebrati dnevniške datoteke, vnesite:

# snort -d -v -r logfilename.log.xxxxxxx

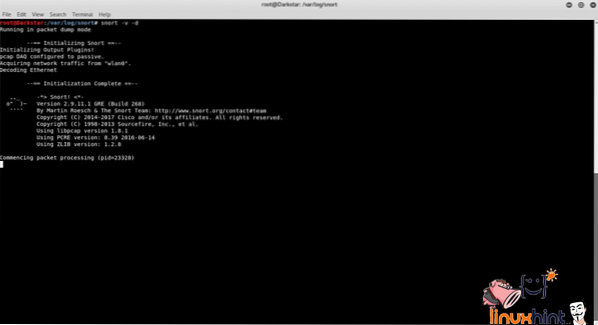

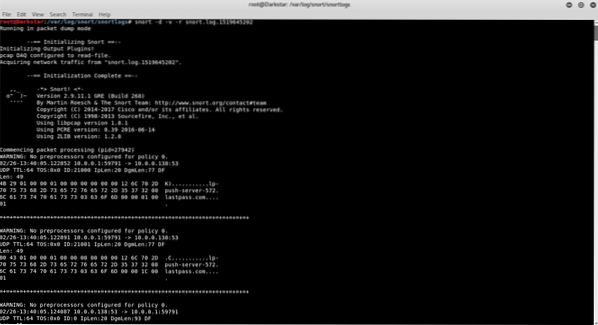

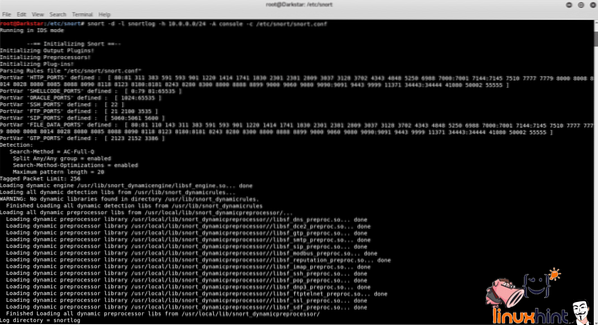

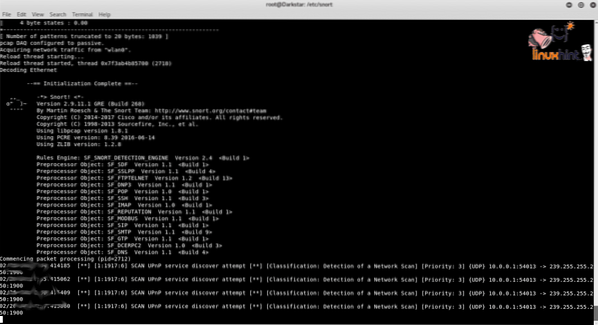

Uvod v način Snort-ovega sistema za zaznavanje vdorov v omrežje (NIDS)

Z naslednjim ukazom Snort prebere pravila, določena v datoteki / etc / snort / snort.conf za pravilno filtriranje prometa, izogibanje branju celotnega prometa in osredotočanje na določene incidente

naveden v smrčanju.conf s prilagodljivimi pravili.

Parameter "-A konzola" ukazuje snort, da opozori v terminalu.

# snort -d -l snortlog -h 10.0.0.0/24 -A konzola -c smrčanje.conf

Hvala, ker ste prebrali to uvodno besedilo za Snortjevo uporabo.

Phenquestions

Phenquestions