- Ocena ranljivosti in prigovarjanje

- IDS razvoj podpisa

- Izkoriščajte razvoj in raziskave

Najnovejša glavna izdaja Metasploita je svoje jedro preselila v povsem programsko osnovo Ruby. Metasploit-framework uporablja Ruby kot svoj osnovni programski jezik, ker je Ruby močan interpretiran jezik. Projekt Metasploit je zelo znan zaradi svojih anti-forenzičnih in odkrivalnih funkcij.

Metasploit običajno ponuja skupnostno in odprtokodno različico Metasploit Framework, vendar ima tudi komercialne različice, kot sta Metasploit Pro in Metasploit Express. Ima tudi bazo podatkov o ukaznih lupinah. Te lupine lahko uporabimo za izvajanje povratne lupine na napadalčevo napravo.

Tako kot drugi podobni izdelki, kot sta Canvas ali Core Impact in drugi komercialni varnostni izdelki, lahko tudi Metasploit-Framework uporabljamo za preverjanje varnosti računalniških sistemov ali za vdor v omrežje in sisteme. Podobno kot pri mnogih drugih varnostnih orodjih se tudi Metasploit Framework lahko uporablja za pooblaščene in nepooblaščene dejavnosti.

Sledite spodnjim korakom za namestitev Metasploit Framework v vaš Ubuntu OS

Namestitev

Metasploit Frame je enostaven za namestitev in ima nekaj odvisnosti. Pred namestitvijo obvezno posodobite svoj Ubuntu

$ sudo apt-get posodobitev$ sudo apt-get nadgradnja

Nameščanje odvisnosti

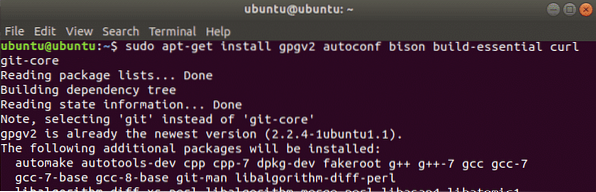

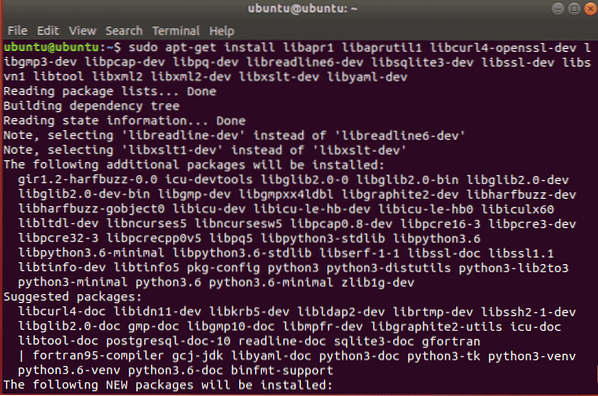

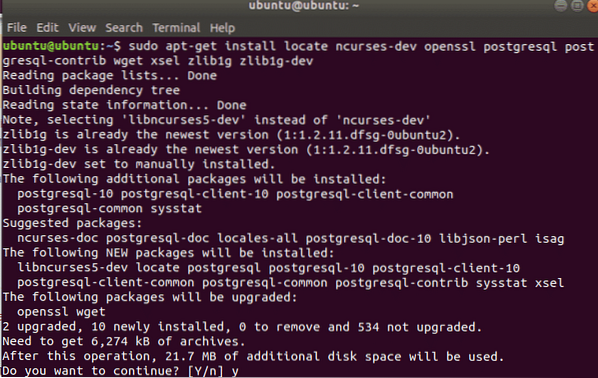

Pred namestitvijo morate z uporabo namestiti naslednje odvisnosti apt ukaz

[zaščitena po e-pošti]: ~ $ sudo apt-get install -y curl gpgv2 autoconf bison build-bistvenega pomenagit-corelibapr1 postgresql libaprutil1 libcurl4openssl-dev libgmp3-dev libpcap-dev

openssl libpq-dev libreadline6-dev libsqlite3-dev libssl-dev poiščite libsvn1 libtool

libxml2 libxml2-dev libxslt-dev wget libyaml-dev ncurses-dev postgresql-contrib xsel

zlib1g zlib1g-dev

Namestitev

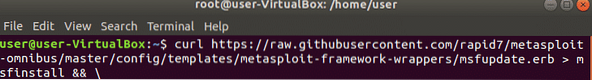

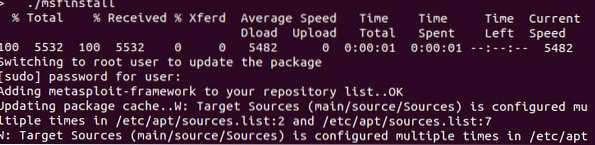

curl se uporablja za prenos datotek iz oddaljenih računalnikov in podpira veliko protokolov, uporabili ga bomo za prenos kode ogrodja metasploit.

[zaščiteno po e-pošti]: ~ $ curl https: // raw.githubusercontent.com / rapid7 / metasploitomnibus / master / config / templates / metasploit-framework-wrappers / msfupdate.erb

> msfinstall && \

Nato z ukazom chmod spremenite dovoljenja izvršljive kode in jo zaženite

Dovoljenja:lastnik = branje in pisanje (rw-)

group = Preberi (r--)

drugo = Brez (---)

Lastništvo:

lastnik = root

skupina = senca

$ chmod 755 msnastavite

Metasploit vmesniki

Metasploit Framework ima spletni vmesnik, vmesnik GUI (Armitage in Cobal Strike) in vmesnike ukazne vrstice (msfcli, msfconsole). Ponuja tudi API-je, kot je msgrpc, za daljinski nadzor Metasploita ali za uporabo skupaj z nekaterim skriptnim jezikom za namene avtomatizacije.

Ima tudi nekatera druga orodja in funkcije, ki lahko generirajo lupinske kode in koristne obremenitve ter jih kombinirajo z drugimi zakonitimi izvršljivimi datotekami.

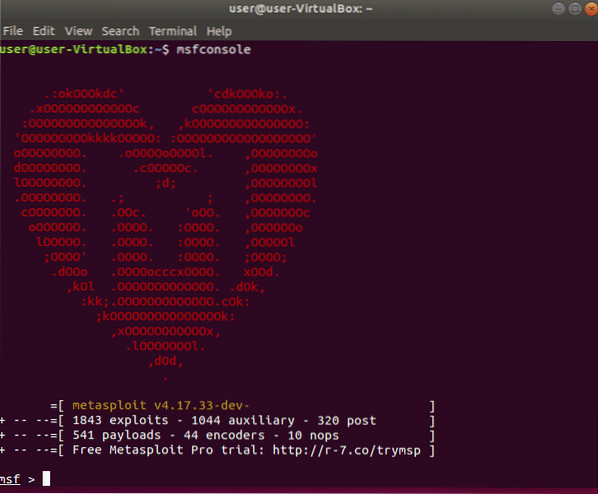

Msfconsole je zmogljiv vmesnik ukazne vrstice Metasploita. Če ga želite zagnati, najprej zaženite storitev postgresql, Type

[e-pošta zaščitena]: ~ $ sudo storitev postgresql start[e-pošta zaščitena]: ~ $ sudo msfconsole

Metasploit priročnik

Pogosti ukazi za Metasploit iz priročnika

pomoč (ali '?') - prikazuje razpoložljive ukaze v msfconsole

kažejo podvige - prikazuje izkoriščanja, ki jih lahko izvajate (v našem primeru tukaj ms05_039_pnp izkoriščanje)

prikaže tovor - prikazuje različne možnosti koristnega tovora, ki jih lahko izvedete v izkoriščenem sistemu, kot je ustvarjanje ukazne lupine, nalaganje programov za zagon itd. (v našem primeru tukaj win32_reverse izkoriščanje)

info izkoriščanje [ime izkoriščanja] - prikazuje opis določenega imena izkoriščanja skupaj z različnimi možnostmi in zahtevami (npr. izkoriščanje informacij ms05_039_pnp prikazuje podatke o tem konkretnem napadu)

info tovor [ime tovora] - prikazuje opis določenega imena koristnega tovora skupaj z različnimi možnostmi in zahtevami (npr. info koristni tovor win32_reverse prikazuje informacije o drstitvi ukazne lupine)

uporabite [ime izkoriščanja] - naroča msfconsoleu, naj vstopi v okolje določenega izkoriščanja (npr. uporabite ms05_039_pnp bo prikazal ukazni poziv ms05_039_pnp> za to posebno uporabo

prikaži možnosti - prikazuje različne parametre za določeno uporabo, s katero delate

prikaže tovor - prikazuje koristne obremenitve, združljive z določenim programom, s katerim delate

nastavite PAYLOAD - vam omogoča, da nastavite določeno korist za svoj podvig (v tem primeru, nastavite PAYLOAD win32_reverse)

pokazati cilje - prikazuje razpoložljive ciljne operacijske sisteme in aplikacije, ki jih je mogoče izkoristiti

nastavite CILJ - vam omogoča, da izberete svoj ciljni OS / aplikacijo (v tem primeru bom uporabil nastavite TARGET 0 za vse angleške različice sistema Windows 2000)

nastavite RHOST - omogoča nastavitev naslova IP ciljnega gostitelja (v tem primeru, nastavite RHOST 10.0.0.200)

nastavite LHOST - omogoča nastavitev naslova IP lokalnega gostitelja za povratne komunikacije, potrebne za odpiranje lupine povratnega ukaza (v tem primeru, nastavite LHOST 10.0.0.201)

nazaj - vam omogoča, da zapustite trenutno naloženo okolje in se vrnete v glavni poziv msfconsole

Zaključek

Metasploit je zelo uporaben okvir, ki ga uporabljajo preizkuševalci penetracije in raziskovalci ranljivosti. Nekatera druga komercialna orodja ponujajo podobno funkcionalnost, vendar je Metasploit priljubljen zaradi podpore med platformami in enostavnih vmesnikov GUI in CLI. To je še posebej primerno za preizkuševalce Penetration in Red Teamers, vendar jih lahko vsakdo uporabi za zaščito svojega doma ali omrežja podjetja. Če vas zanima učenje Metasploita, je tukaj odličen brezplačen vir.

Phenquestions

Phenquestions