Nalaganje dnevnikov na oddaljeni gostitelj nam omogoča centraliziranje poročil za več kot eno napravo in ohranjanje varnostne kopije poročil za raziskovanje, če nam kaj ne uspe lokalno dostopati do dnevnikov.

Ta vadnica prikazuje, kako nastaviti oddaljeni strežnik za gostovanje dnevnikov in kako te dnevnike pošiljati iz odjemalskih naprav ter kako razvrstiti ali razdeliti dnevnike v imenike glede na odjemalskega gostitelja.

Da bi sledil navodilom, lahko uporabljate navidezno napravo, sem pri Amazonu vzel brezplačni VPS (če potrebujete pomoč pri nastavitvi naprave Amazon, imajo na njem odlično namensko vsebino v LinuxHint na https: // linuxhint.com / category / aws /). Upoštevajte, da se javni IP strežnika razlikuje od njegovega notranjega.

Pred začetkom:

Programska oprema, ki se uporablja za oddaljeno pošiljanje dnevnikov, je rsyslog, privzeto je na voljo v distribucijah Debian in izpeljanih Linuxih, če je ne izvajate:

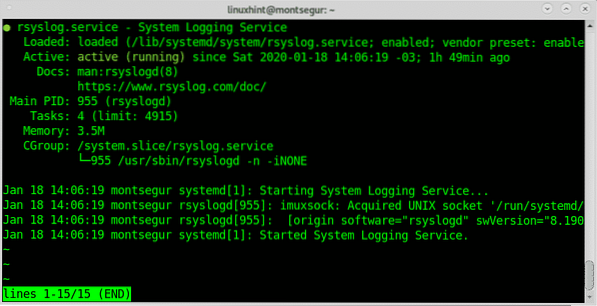

# sudo apt namestite rsyslogStanje rsyslog lahko vedno preverite tako, da zaženete:

# status rsyslog storitve sudo

Kot lahko vidite, je stanje na posnetku zaslona aktivno, če rsyslog ni aktiven, ga lahko vedno zaženete tako, da zaženete:

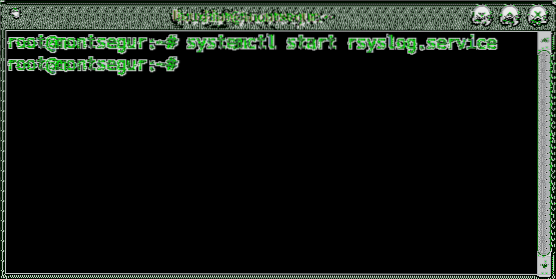

# sudo service rsyslog startAli

# systemctl zaženi rsyslog

Opomba: Za dodatne informacije o vseh možnostih za upravljanje storitev Debian preverite Ustavite, zaženite in znova zaženite storitve v Debianu.

Zagon rsyslog trenutno ni pomemben, ker ga bomo morali po nekaterih spremembah znova zagnati.

Kako poslati dnevnike Linuxa na oddaljeni strežnik: strežniška stran

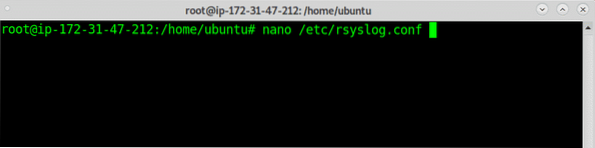

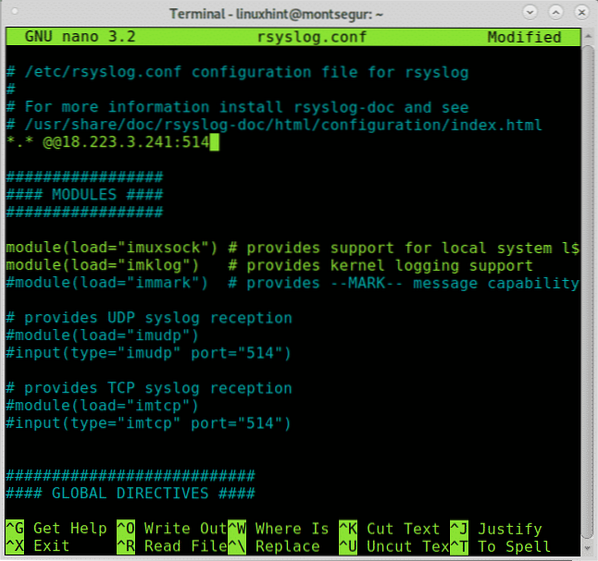

Najprej datoteko uredite na strežniku / etc / resyslog.conf z uporabo nano ali vi:

# nano / etc / rsyslog.conf

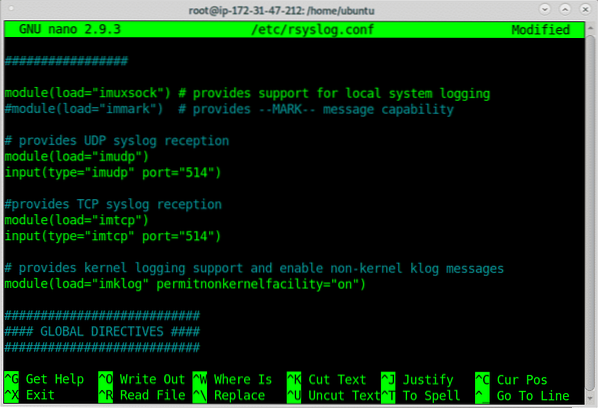

V datoteki počistite komentar ali dodajte naslednje vrstice:

modul (obremenitev = "imudp")vhod (type = "imudp" port = "514")

modul (obremenitev = "imtcp")

vhod (type = "imtcp" port = "514")

Zgoraj smo prek UDP in TCP razkomentirali ali dodali sprejeme dnevnikov, lahko dovolite samo enega izmed njih ali oba, ko jih enkrat komentirate ali dodate, boste morali urediti pravila požarnega zidu, da bodo dovoljeni dohodni dnevniki in omogočiti sprejem dnevnikov prek TCP:

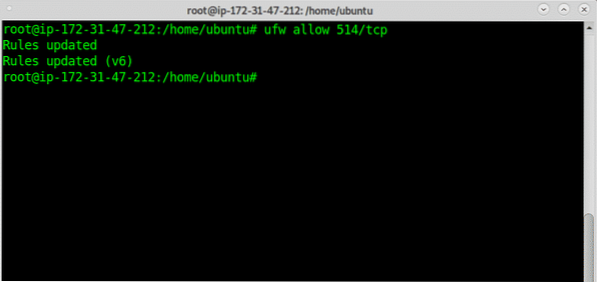

# ufw dovoli 514 / tcp

Če želite dovoliti dnevnike prek izvajanja protokola UDP:

# ufw dovoli 514 / udp

Če želite omogočiti tako TCP kot UDP, zaženite dva zgornja ukaza.

Opomba: za več informacij o UFW si lahko preberete Delo s požarnimi zidovi Debian (UFW).

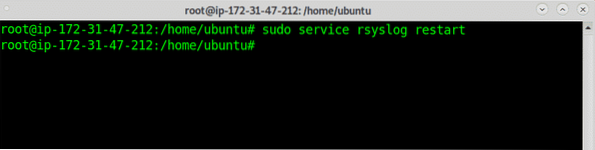

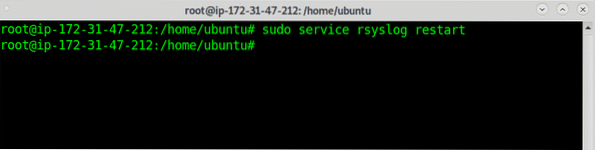

Znova zaženite storitev rsyslog tako, da zaženete:

# sudo service rsyslog restart

Zdaj nadaljujte na odjemalcu, da konfigurirate dnevnike pošiljanja, nato pa se vrnemo na strežnik, da izboljšamo obliko.

Kako poslati dnevnike Linuxa na oddaljeni strežnik: Stran odjemalca

V dnevnikih pošiljanja odjemalca dodajte naslednjo vrstico, ki nadomešča IP 18.223.3.241 za IP vašega strežnika.

*.* @@ 18.223.3.241: 514

S pritiskom na CTRL + X zapustite in shranite spremembe.

Po urejanju znova zaženite storitev rsyslog tako, da zaženete:

# sudo service rsyslog restart

Na strani strežnika:

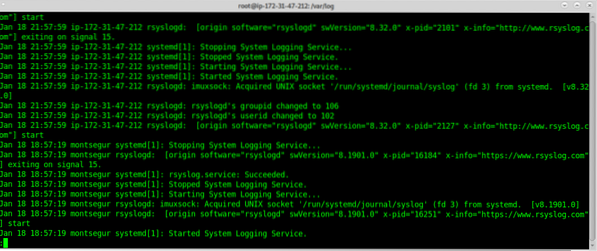

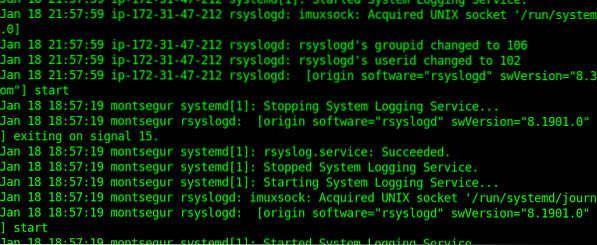

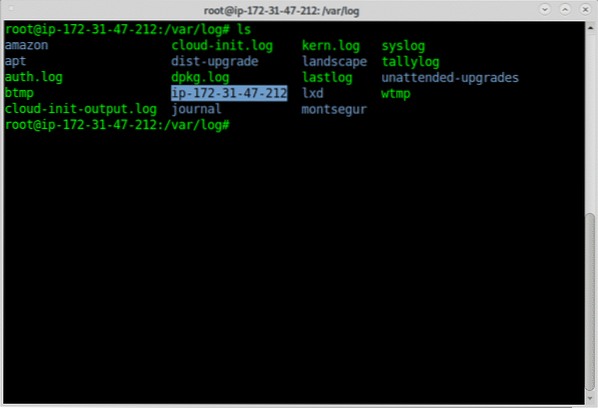

Zdaj lahko preverite dnevnike znotraj / var / log, ko jih odprete, boste opazili mešane vire za svoj dnevnik, naslednji primer prikazuje dnevnike iz Amazonovega notranjega vmesnika in odjemalca Rsyslog (Montsegur):

Povečava jasno pokaže:

Ker mešane datoteke ne ustrezajo, bomo spodaj uredili rsyslog konfiguracijo, da bomo ločili dnevnike glede na vir.

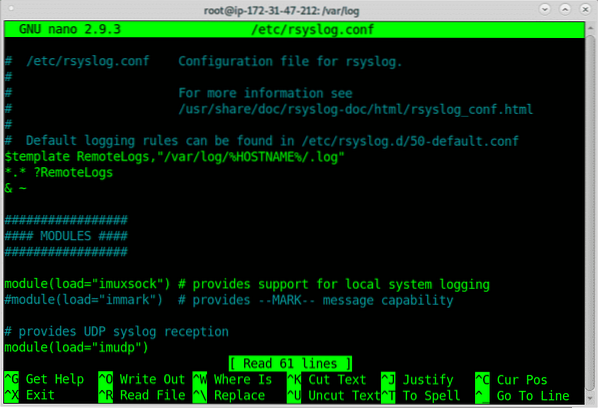

Če želite ločiti dnevnike znotraj imenika z imenom gostiteljskega gostitelja, dodajte naslednje vrstice na strežnik / etc / rsyslog.conf, da ukaže rsyslogu, kako shraniti oddaljene dnevnike, da to stori v rsyslogu.conf dodajte vrstice:

$ template RemoteLogs, "/ var / log /% HOSTNAME% /.dnevnik "*.* ?RemoteLogs

& ~

Zaprite shranjevanje sprememb s pritiskom na CTRL + X in znova zaženite rsyslog na strežniku:

# sudo service rsyslog restart

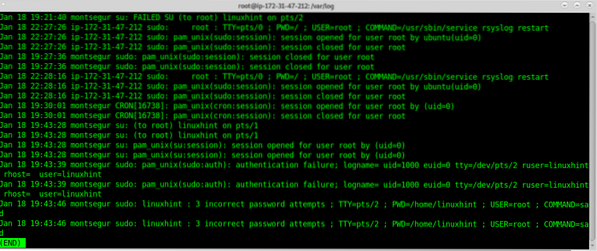

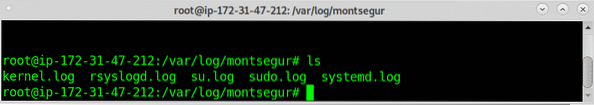

Zdaj lahko vidite nove imenike, imenovane ip-172.31.47.212, ki je notranji vmesnik AWS in drugi, imenovani "montsegur", kot je odjemalec rsyslog.

V imenikih najdete dnevnike:

Zaključek:

Daljinsko beleženje ponuja odlično rešitev za težavo, ki lahko zaustavi storitve, če se strežnik shrani v dnevnike, kot je bilo rečeno na začetku, v nekaterih primerih pa je nujno treba sistem resno poškodovati, ne da bi dovolil dostop do dnevnikov , v takih primerih oddaljeni dnevniški strežnik sysadminu zagotavlja dostop do zgodovine strežnika.

Izvedba te rešitve je tehnično precej enostavna in celo brezplačna, saj ne potrebujete velikih virov, za to nalogo pa so primerni brezplačni strežniki, kot so prosti nivoji AWS. Če povečate hitrost prenosa dnevnikov, lahko dovolite samo protokol UDP (kljub izgubi zanesljivosti). Obstaja nekaj alternativ Rsyslogu, kot so: Flume ali Sentry, vendar je rsyslog še vedno najbolj priljubljeno orodje med uporabniki Linuxa in sysadmini.

Upam, da vam je bil članek o pošiljanju dnevnikov Linuxa na oddaljeni strežnik koristen.

Phenquestions

Phenquestions