Funkcija šifriranja na ravni datotečnega sistema Btrfs še vedno ni na voljo. Lahko pa uporabite neodvisno orodje za šifriranje, kot je dm-kripta za šifriranje celotnih naprav za shranjevanje datotečnega sistema Btrfs.

V tem članku vam bom pokazal, kako šifrirate shranjevalne naprave, dodane v datotečni sistem Btrfs, z dm-crypt. Torej, začnimo.

Okrajšave

- LUKS - Linux Unified Key Setup

- HDD - Trdi disk

- SSD - SSD

Pogoji

Če želite slediti temu članku:

- Morate uporabljati bodisi Fedora 33 Workstation ali Ubuntu 20.04 LTS Linux distribucija v vašem računalniku.

- V računalniku morate imeti brezplačen HDD / SSD.

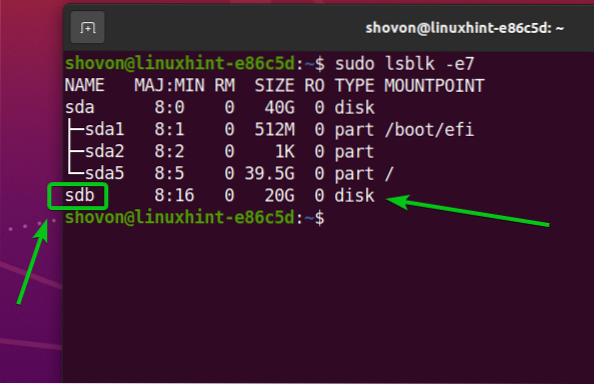

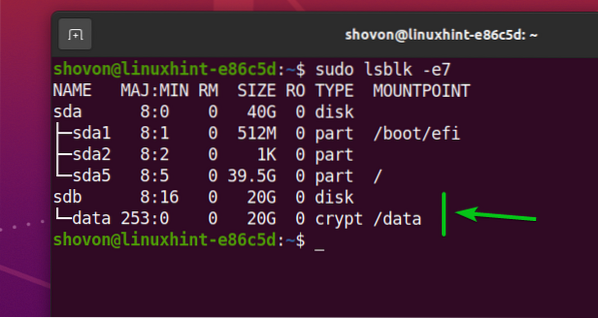

Kot vidite, imam trdi disk sdb na mojem Ubuntu 20.04 LTS stroj. Šifriral ga bom in formatiral z datotečnim sistemom Btrfs.

$ sudo lsblk -e7

Namestitev potrebnih paketov na Ubuntu 20.04 LTS

Če želite šifrirati pomnilniške naprave in jih formatirati z datotečnim sistemom Btrfs, morate imeti btrfs-progs in cryptsetup paketi, nameščeni na vašem Ubuntu 20.04 LTS stroj. Na srečo so ti paketi na voljo v uradnem repozitoriju paketov Ubuntu 20.04 LTS.

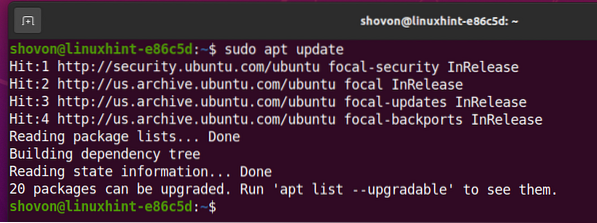

Najprej posodobite predpomnilnik repozitorija paketov APT z naslednjim ukazom:

$ sudo apt posodobitev

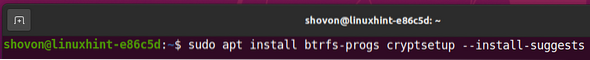

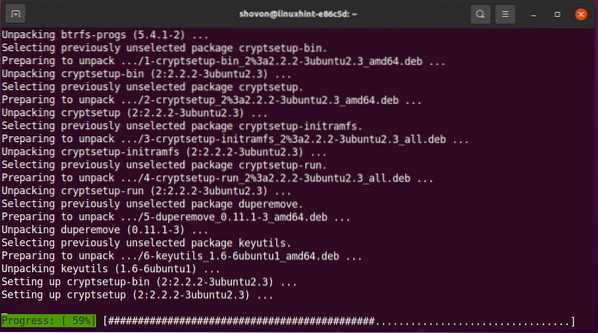

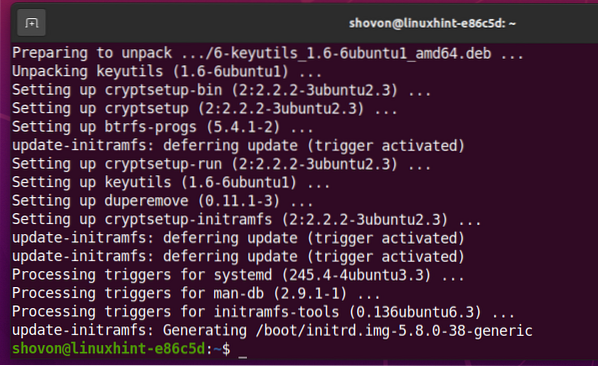

Za namestitev btrfs-progs in cryptsetup, zaženite naslednji ukaz:

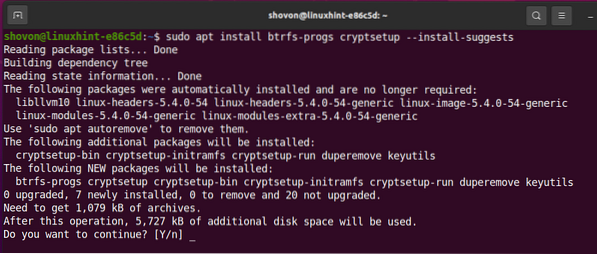

Za potrditev namestitve pritisnite Y in nato pritisnite <Enter>.

The btrfs-progs in cryptsetup nameščajo paketi in njihove odvisnosti.

The btrfs-progs in cryptsetup na tej točki je treba namestiti pakete.

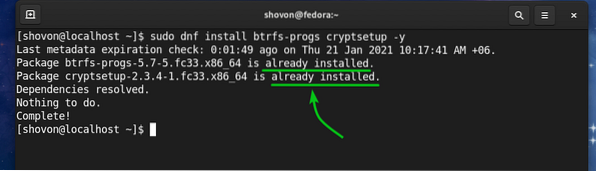

Namestitev potrebnih paketov na Fedora 33

Če želite šifrirati pomnilniške naprave in jih formatirati z datotečnim sistemom Btrfs, morate imeti btrfs-progs in cryptsetup paketi, nameščeni na vašem stroju Fedora 33 Workstation. Na srečo so ti paketi na voljo v uradnem skladišču paketov Fedora 33 Workstation.

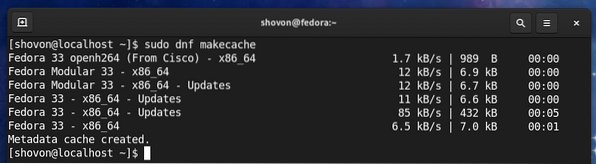

Najprej posodobite predpomnilnik skladišča paketov DNF z naslednjim ukazom:

$ sudo dnf makecache

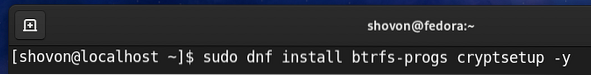

Za namestitev btrfs-progs in cryptsetup, zaženite naslednji ukaz:

Delovna postaja Fedora 33 privzeto uporablja datotečni sistem Btrfs. Torej je bolj verjetno, da boste te pakete že namestili, kot lahko vidite na spodnjem posnetku zaslona. Če iz nekega razloga niso nameščeni, bodo nameščeni.

Ustvarjanje šifrirnega ključa

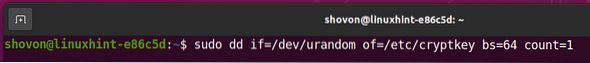

Preden lahko svoje šifrirne naprave šifrirate z cryptsetup, morate ustvariti 64 bajtov dolg naključni ključ.

Šifrirni ključ lahko ustvarite in shranite v / etc / cryptkey datoteko z naslednjim ukazom:

$ sudo dd, če = / dev / urandom od = / etc / cryptkey bs = 64 count = 1

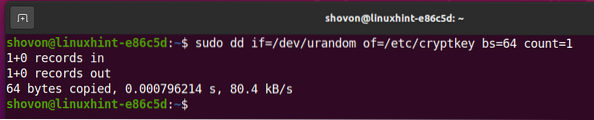

Nov ključ za šifriranje je treba ustvariti in shraniti v / etc / cryptkey mapa.

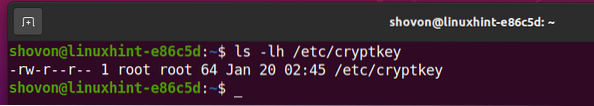

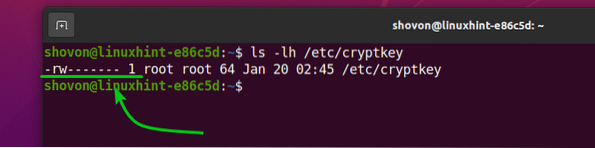

Datoteka šifrirnega ključa / etc / cryptkey lahko privzeto preberejo vsi, kot lahko vidite na spodnjem posnetku zaslona. To je varnostno tveganje. Želimo samo koren uporabnik, da lahko bere / piše v / etc / cryptkey.

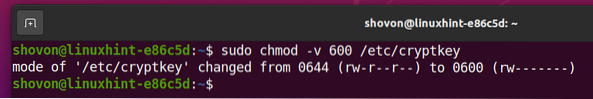

Če želite omogočiti branje / pisanje v / etc / cryptkey, spremenite dovoljenja za datoteke, kot sledi:

Kot lahko vidite, samo koren uporabnik ima dovoljenje za branje / pisanje (rw) v / etc / cryptkey mapa. Torej, nihče drug ne vidi, kaj je v / etc / cryptkey mapa.

Šifriranje pomnilniških naprav z dm-crypt

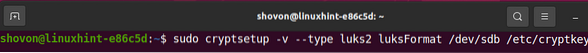

Zdaj, ko ste ustvarili šifrirni ključ, lahko šifrirate svojo pomnilniško napravo. recimo, sdb, s tehnologijo šifriranja diska LUKS v2 (različica 2), kot sledi:

$ sudo cryptsetup -v --type luks2 luksFormat / dev / sdb / etc / cryptkey

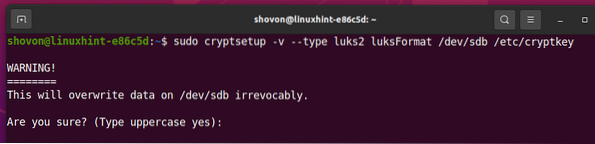

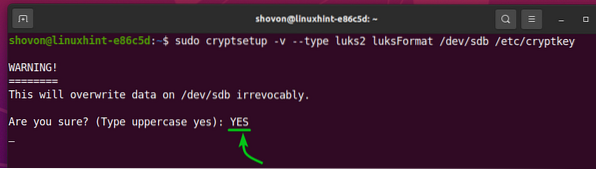

cryptsetup vas bo pozval, da potrdite postopek šifriranja.

OPOMBA: Vse podatke s trdega diska / trdega diska je treba odstraniti. Preden poskusite šifrirati trdi disk / trdi disk, torej premaknite vse pomembne podatke.

Če želite potrditi postopek šifriranja diska, vnesite DA (z velikimi črkami) in pritisnite

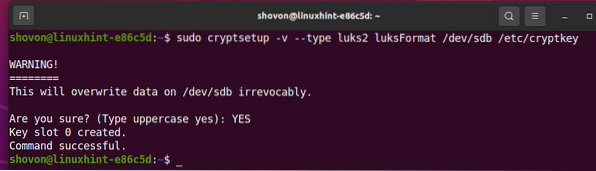

Na tej točki je naprava za shranjevanje / dev / sdb je treba šifrirati s šifrirnim ključem / etc / cryptkey.

Odpiranje šifriranih naprav za shranjevanje

Ko šifrirate napravo za shranjevanje z cryptsetup, morate ga odpreti s cryptsetup orodje, da ga lahko uporabljate.

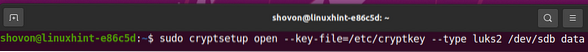

Šifrirano pomnilniško napravo lahko odprete sdb in jo preslikajte v računalnik kot podatkov naprava za shranjevanje, kot sledi:

$ sudo cryptsetup open --key-file = / etc / cryptkey --type luks2 / dev / sdb data

Zdaj bo na poti na voljo dešifrirana naprava za shranjevanje / dev / mapper / data. Želeni datotečni sistem morate ustvariti v / dev / mapper / podatkovna naprava in namestite / dev / mapper / podatkovna naprava namesto / dev / sdb od zdaj naprej.

Ustvarjanje datotečnega sistema Btrfs na šifriranih napravah:

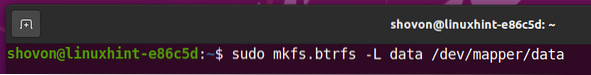

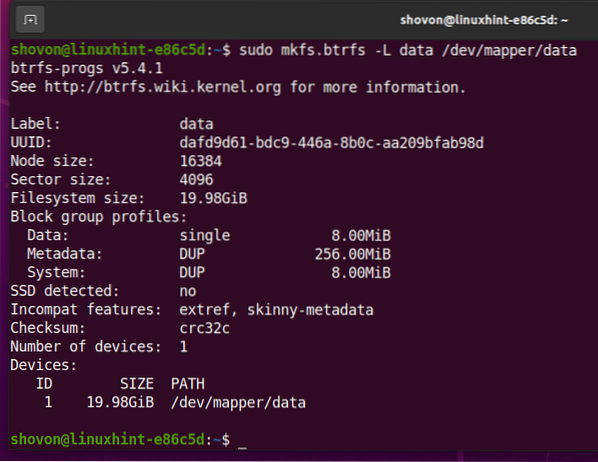

Če želite na dešifrirani pomnilniški napravi ustvariti datotečni sistem Btrfs / dev / mapper / data s podatki o nalepki zaženite naslednji ukaz:

$ sudo mkfs.btrfs -L data / dev / mapper / data

Datotečni sistem Btrfs je treba ustvariti na / dev / mapper / naprava za shranjevanje podatkov, ki se dešifrira iz pomnilniške naprave / dev / sdb (šifrirano z LUKS 2).

Namestitev šifriranega datotečnega sistema Btrfs

Datotečni sistem Btrfs, ki ste ga že ustvarili, lahko tudi pritrdite.

Recimo, želite namestiti datotečni sistem Btrfs, ki ste ga ustvarili prej v / podatki imenik.

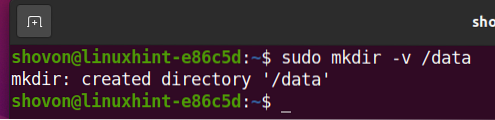

Torej, ustvarite / podatki imenik, kot sledi:

$ sudo mkdir -v / data

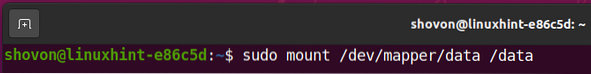

Če želite namestiti datotečni sistem Btrfs, ustvarjen na / dev / mapper / naprava za shranjevanje podatkov v / podatki imenik, zaženite naslednji ukaz:

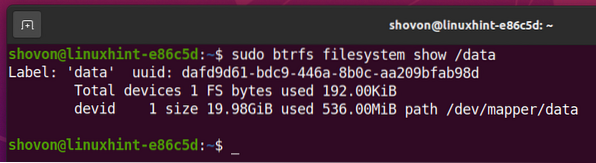

Kot lahko vidite, je datotečni sistem Btrfs ustvarjen v šifrirani pomnilniški napravi sdb je nameščen v / podatki imenik.

Samodejno pritrdivanje šifriranega datotečnega sistema Btrfs ob zagonu

Šifrirani datotečni sistem Btrfs lahko namestite tudi ob zagonu.

Če želite med zagonom namestiti šifrirani datotečni sistem Btrfs, morate:

- dešifriraj pomnilniško napravo / dev / sdb med zagonom z uporabo / etc / cryptkey datoteka šifrirnega ključa

- namestite dešifrirano pomnilniško napravo / dev / mapper / data do / podatki imenik

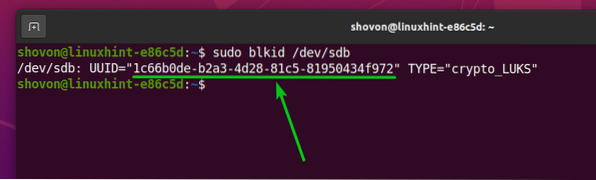

Najprej poiščite UUID datoteke sdb šifrirano pomnilniško napravo z naslednjim ukazom:

$ sudo blkid / dev / sdb

Kot lahko vidite, je UUID datoteke sdb šifrirana naprava za shranjevanje je 1c66b0de-b2a3-4d28-81c5-81950434f972. Za vas bo drugače. Torej, odslej ga spremenite s svojim.

Za samodejno dešifriranje datoteke sdb shranjevalni napravi ob zagonu, morate dodati vnos zanjo na / etc / crypttab mapa.

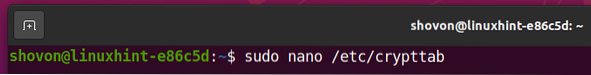

Odprite / etc / crypttab datoteko z nano urejevalnik besedil, kot sledi:

$ sudo nano / etc / crypttab

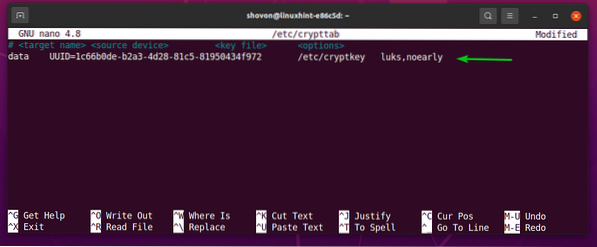

Na koncu vrstice dodajte naslednjo vrstico / etc / crypttab datoteko, če uporabljate trdi disk.

Na koncu vrstice dodajte naslednjo vrstico / etc / crypttab datoteko, če uporabljate SSD.

podatki UUID = 1c66b0de-b2a3-4d28-81c5-81950434f972 / etc / cryptkey luks, noearly, zavrziKo končate, pritisnite <Ctrl> + X, čemur sledi Y, in <Enter> shranite / etc / crypttab mapa.

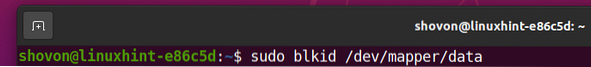

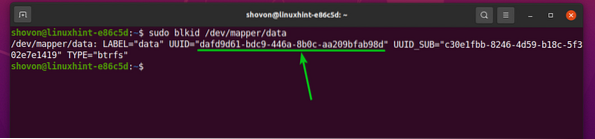

Zdaj poiščite UUID dešifriranega / dev / mapper / data naprava za shranjevanje z naslednjim ukazom:

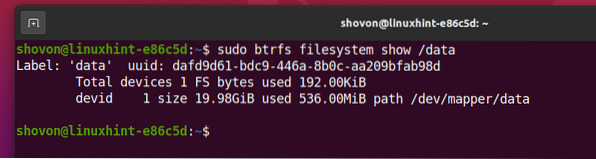

Kot lahko vidite, je UUID datoteke / dev / mapper / data dešifrirana naprava za shranjevanje je dafd9d61-bdc9-446a-8b0c-aa209bfab98d. Za vas bo drugače. Torej, odslej ga spremenite s svojim.

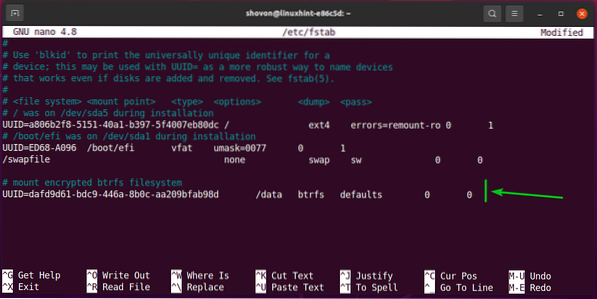

Za samodejno namestitev dešifrirane pomnilniške naprave / dev / mapper / data v imenik / data ob zagonu morate dodati vnos zanj na / etc / fstab mapa.

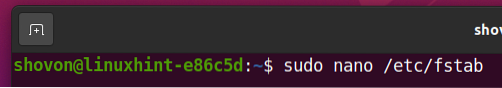

Odprite / etc / fstab z nano urejevalnik besedil, kot sledi:

$ sudo nano / etc / fstab

Zdaj na koncu vrstice dodajte naslednjo vrstico / etc / fstab mapa:

Ko končate, pritisnite <Ctrl> + X, čemur sledi Y, in <Enter> shranite / etc / fstab mapa.

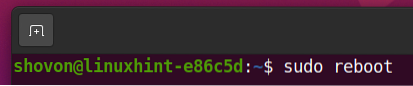

Na koncu znova zaženite računalnik, da bodo spremembe začele veljati.

Šifrirana naprava za shranjevanje sdb je dešifriran v podatkov shranjevalno napravo in podatkov shranjevalna naprava je nameščena v / podatki imenik.

Kot lahko vidite, datotečni sistem Btrfs, ki je bil ustvarjen na dešifriranem / dev / mapper / data shranjevalna naprava je nameščena v / podatki imenik.

Zaključek

V tem članku sem vam pokazal, kako šifrirate pomnilniško napravo z uporabo tehnologije šifriranja LUKS 2 s cryptsetup. Prav tako se naučite dešifrirati šifrirano pomnilniško napravo in jo formatirati tudi z datotečnim sistemom Btrfs. Pa tudi kako samodejno dešifrirati šifrirano pomnilniško napravo in jo namestiti ob zagonu. Ta članek vam bo pomagal začeti s šifriranjem datotečnega sistema Btrfs.

Phenquestions

Phenquestions