V svetu informacijske tehnologije je varnost danes glavna skrb. Vsak dan se sprožijo novi in izpopolnjeni napadi na organizacije. Sistemski skrbniki uporabljajo različne načine za povečanje varnosti svojih strežnikov. Eden najpogostejših načinov interakcije s strežnikom je uporaba SSH (ali Svarno SHell) protokol, ki se pogosto uporablja za oddaljeno prijavo na strežnik. Poleg oddaljenih prijav v lupino se uporablja tudi za kopiranje datotek med dvema računalnikoma. Za razliko od drugih metod, kot so telnet, rcp, ftp itd., SSH protokol uporablja šifrirni mehanizem za zaščito komunikacije med dvema gostiteljema.

Varnost, ki jo zagotavlja protokol SSH, je mogoče še izboljšati z dvofaktorsko overitvijo. To bo nadalje postavilo močno steno med gostiteljskim računalnikom in napadalci. Za povezavo z oddaljenim strežnikom s protokolom SSH boste potrebovali geslo in kodo za preverjanje (ali OTP) iz aplikacije za preverjanje pristnosti, ki se izvaja v vaši mobilni napravi. To je resnično koristno, če napadalec ukrade vaše geslo in se brez kode za preverjanje ne bo mogel prijaviti v vaš strežnik.

Za mobilne naprave s sistemom Android ali Apple IOS je na voljo veliko aplikacij za preverjanje pristnosti. V tem priročniku je uporabljena aplikacija Google Authenticator za Fedora strežnik in mobilno napravo.

Kaj bomo pokrivali

V tem priročniku bomo videli, kako lahko z dvofaktorsko overitvijo s protokolom SSH preprečimo nepooblaščen dostop do naše delovne postaje Fedora 30. Poskusili se bomo prijaviti v naš Fedora strežnik z odjemalskega računalnika Xubuntu, da preverimo, ali namestitev deluje po pričakovanjih. Začnimo s konfiguriranjem SSH z dvofaktorsko overitvijo.

Pogoji

- OS Fedora 30, nameščen na oddaljenem strežniku z uporabniškim računom 'sudo'.

- Stroj Xubuntu za dostop do zgornjega strežnika.

- Mobilna naprava z nameščeno aplikacijo Google-Authenticator.

Pregled namestitve

- Stroj Fedora 30 z IP: 192.168.43.92

- Stroj Xubuntu z IP: 192.168.43.71

- Mobilna naprava z aplikacijo Google-Authenticator.

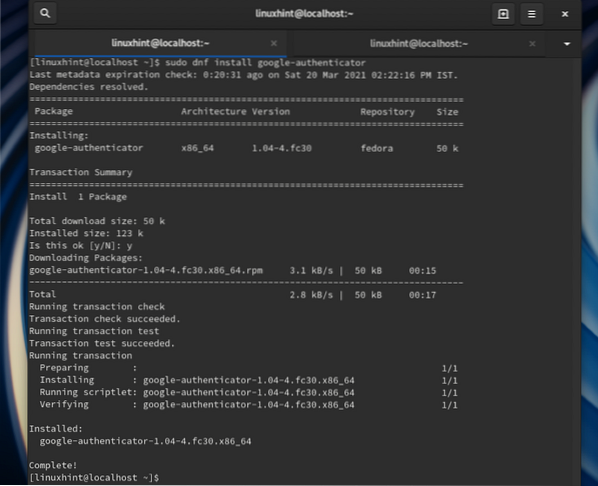

Korak 1. Namestite Google-Authenticator na strežnik Fedora 30 z ukazom:

$ sudo dnf install -y google-authenticate

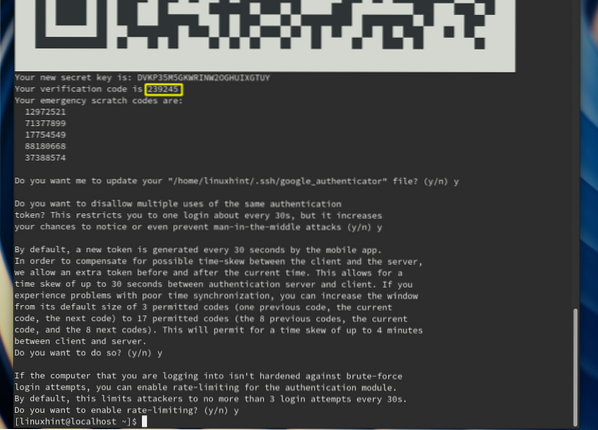

2. korak. Zaženite spodnji ukaz, da zaženete Google-Authenticator na svojem strežniku:

$ google-authenticateZastavil bo nekaj vprašanj za konfiguracijo strežnika za delo z vašo mobilno napravo:

Ali želite, da žetoni za preverjanje pristnosti temeljijo na času (y / n) y [sem vnesite 'Y]Na oknu terminala bo prikazana QR koda; naj bo okno terminala za zdaj odprto.

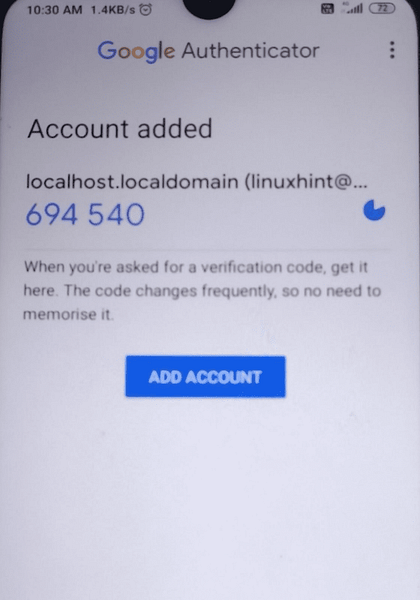

3. korak. V mobilno napravo namestite aplikacijo Google-Authenticator in jo odprite. Zdaj kliknite možnost 'Optično preberi kodo QR.'Zdaj usmerite svojo mobilno kamero na optično branje kode QR v terminalskem oknu strežnika.

4. korak. Po skeniranju QR kode bo vaša mobilna naprava dodala račun za strežnik in ustvarila naključno kodo, ki se bo spreminjala z vrtljivim časovnikom, kot je prikazano na spodnji sliki:

5. korak. Zdaj se vrnite v okno terminala strežnika in sem vnesite potrditveno kodo iz svoje mobilne naprave. Ko je koda potrjena, bo ustvarila niz praske. Te praske lahko uporabite za prijavo na strežnik, če izgubite mobilno napravo. Torej, shranite jih na varnem mestu.

6. korak. V nadaljnjih korakih bo postavil nekaj vprašanj za dokončanje konfiguracije. Spodaj smo podali sklop vprašanj in njihove odgovore za nastavitev nastavitve. Te odgovore lahko spremenite glede na vaše potrebe:

Ali želim, da posodobim vaš "/ home / linuxhint /.google_authenticator "? (y / n) y [sem vnesite 'y']Ali želite prepovedati večkratno uporabo istega žetona za preverjanje pristnosti? To vas omeji na eno prijavo približno vsakih 30-ih, vendar poveča vaše možnosti, da opazite ali celo preprečite napade človeka v sredini (y / n) y [tukaj vnesite 'y']

Mobilna aplikacija privzeto vsakih 30 sekund ustvari nov žeton.Da bi nadomestili morebitno časovno neskladje med odjemalcem in strežnikom, dovolimo dodaten žeton pred in po trenutnem času. To omogoča časovni zamik do 30 sekund med overjevalnim strežnikom in odjemalcem. Če imate težave s slabo časovno sinhronizacijo, lahko okno s privzete velikosti 3 dovoljenih kod (ena prejšnja koda, trenutna koda, naslednja koda) povečate na 17 dovoljenih kod (8 prejšnjih kod, trenutna koda in 8 naslednjih kod). To bo omogočilo časovni zamik do 4 minut med odjemalcem in strežnikom. Ali želite to storiti? (y / n) y [sem vnesite 'y]

Če računalnik, v katerega se prijavljate, ni zaščiten pred poskusi brutalne prijave, lahko za modul za preverjanje pristnosti omogočite omejevanje hitrosti. To privzeto omeji napadalce na največ 3 poskuse prijave v 30-ih. Ali želite omogočiti omejevanje hitrosti? (y / n) y [sem vnesite 'y']

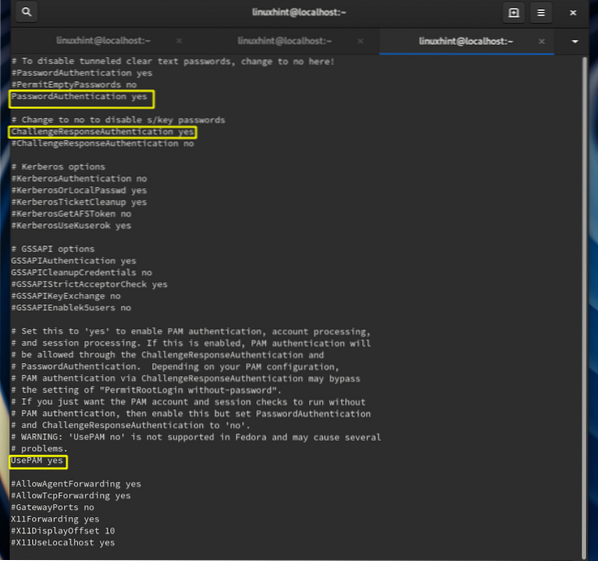

7. korak. Zdaj odprite datoteko sshd_config s katerim koli urejevalnikom

$ sudo vi / etc / ssh / sshd_configin naredite naslednje:

- Odznačite in nastavite PasswordAuthentication do da.

- Odznačite in nastavite ChallengeResponseAuthentication do da.

- Odznačite in nastavite Uporabite PAM do da.

Shranite in zaprite datoteko.

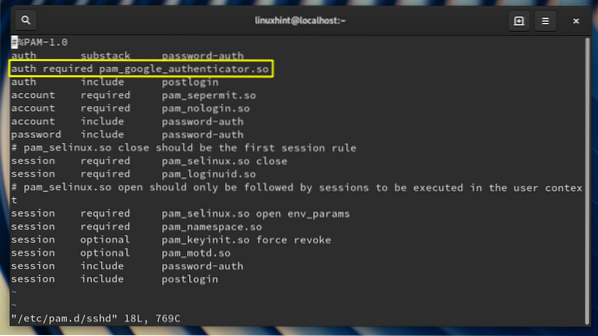

8. korak. Nato odprite / etc / pam.d / sshd

$ sudo vi / etc / pam.d / sshdin dodajte naslednje vrstice pod vrstico 'geslo za podstak:

zahteva se potrditev pam_google_authenticator.torej

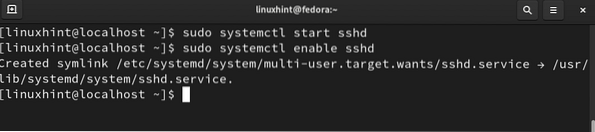

9. korak. Zaženite in omogočite storitev SSH na strežniku Fedora z ukazom:

$ sudo systemctl start sshd$ sudo systemctl omogoči sshd

Vsi koraki za konfiguracijo strežnika so zdaj končani. Zdaj se bomo preselili na naš odjemalski stroj, tj.e., Xubuntu, v našem primeru.

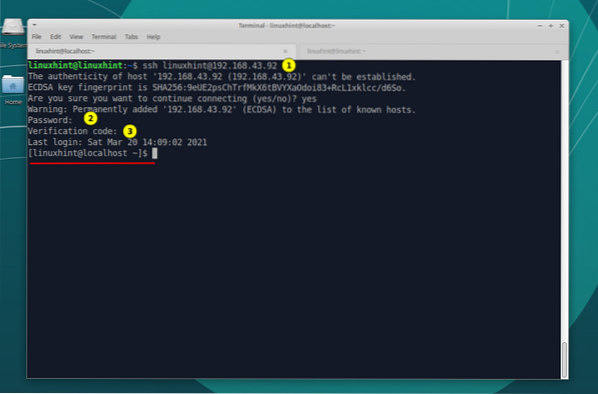

10. korak. Zdaj se poskusite prijaviti s SSH iz naprave Xubuntu v strežnik Fedora 30:

$ ssh [e-pošta zaščitena]

Kot lahko vidite, SSH najprej zahteva geslo strežnika in nato potrditveno kodo iz vaše mobilne naprave. Ko pravilno vnesete kodo za preverjanje, se lahko prijavite v oddaljeni strežnik Fedora.

Zaključek

Čestitamo, SSH dostop smo uspešno konfigurirali z dvofaktorsko overitvijo v sistemu Fedora 30. Nadalje lahko SSH konfigurirate tako, da za prijavo brez gesla oddaljenega strežnika uporablja samo preverjalno kodo.

Phenquestions

Phenquestions