Pravilno konfiguriran požarni zid je ključni del vzpostavitve predhodne varnosti sistema. Ob upoštevanju tega bomo tukaj preučili, kako konfigurirati požarni zid na računalniku Ubuntu.

Zdaj privzeto Ubuntu prihaja z namenskim orodjem za konfiguracijo požarnega zidu, znanim kot UFW ali nezapleteni požarni zid. Je intuitiven čelni sistem, zasnovan za pomoč pri upravljanju pravil požarnega zidu iptables. Z UFW boste lahko uporabljali skoraj vse potrebne naloge požarnega zidu, ne da bi se morali učiti iptables.

Kot tak bomo za to branje uporabili UFW za pomoč pri nastavitvi požarnega zidu za naš Ubuntu PC. Sestavili smo tudi podrobno vadnico po korakih, kako uporabiti UFW za izvedbo.

Konfiguriranje požarnega zidu Ubuntu (UFW)

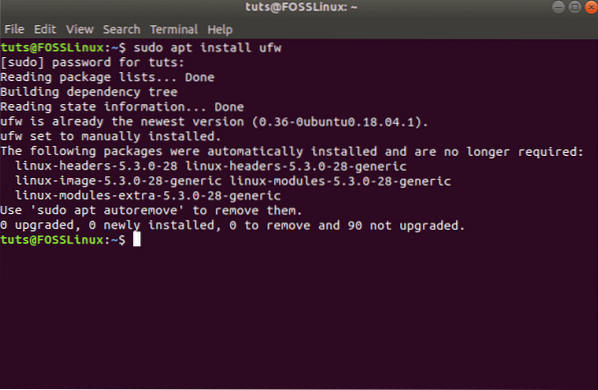

UFW je preprosta in učinkovita aplikacija požarnega zidu, ki je privzeto nameščena v Ubuntuju, vendar ni omogočena. Če pa mislite, da ste ga morda pomotoma izbrisali, lahko v terminal vnesete naslednji ukaz, da ga znova namestite v sistem.

sudo apt namestite ufw

To bo namestilo UFW v vaš sistem. In če je bila že nameščena, se prikaže naslednji zaslon:

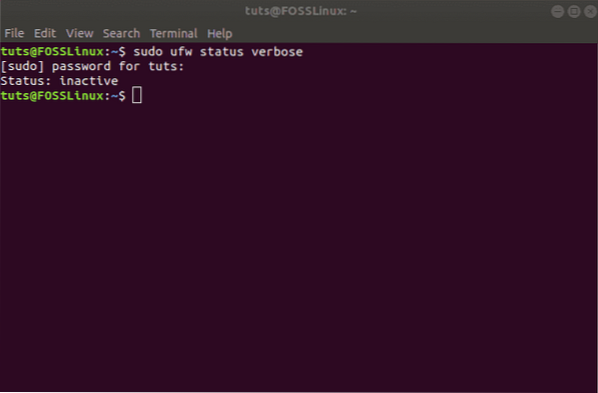

Po namestitvi se morate prepričati, da je omogočena in deluje. Če želite to narediti, uporabite ta ukaz:

sudo ufw podroben status

Kot lahko vidite iz slike, v našem sistemu kaže, da UFW je neaktivni.

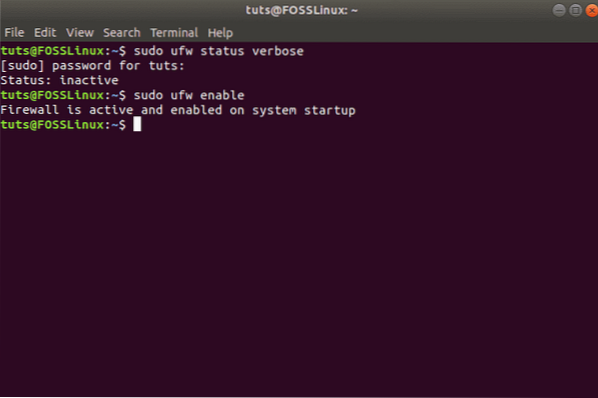

V tem primeru za aktiviranje UFW vnesite naslednji ukaz:

sudo ufw omogoči

To bi moralo aktivirati UFW v vašem sistemu in prikazati to sporočilo:

Nastavite privzete pravilnike

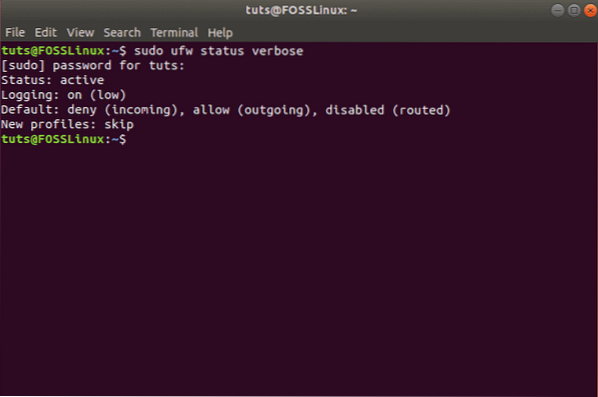

Z aktiviranim UFW lahko s prejšnjim ukazom preverite njegovo stanje:

sudo ufw podroben status

Zdaj bi morali videti nekaj takega:

Kot lahko vidite, UFW privzeto zavrne vse dohodne povezave in dovoli vse odhodne povezave. To preprečuje odjemalcem, da se od zunaj povežejo z našim strežnikom, vendar bo omogočil komunikacijo aplikacij z našega strežnika z zunanjimi strežniki.

Vendar lahko ta pravila natančno prilagodite, da ustvarite požarni zid po meri, ki ustreza vašim potrebam in zahtevam.

V naslednjih razdelkih bomo razpravljali o različnih načinih upravljanja nastavitev požarnega zidu.

Konfigurirajte vedenje UFW na podlagi dohodnih povezav z različnimi vrati

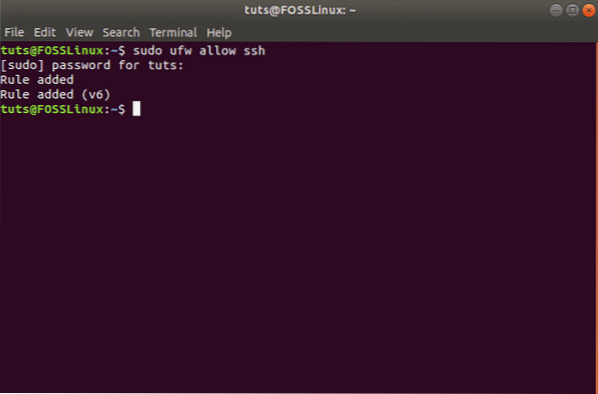

Če želite dovoliti povezave, ki uporabljajo zaščiten SSH, uporabite ta ukaz:

sudo ufw dovoli ssh

ali

sudo ufw dopusti 22

Prejeli boste naslednje sporočilo:

Vrata 22 so privzeta vrata, ki jih posluša SSH Daemon. Kot tako lahko nastavite UFW tako, da dovoli storitev (SSH) ali določena vrata (22).

Upoštevajoč to: če ste demon SSH konfigurirali tako, da posluša druga vrata, recimo vrata 2222, lahko 22 preprosto zamenjate z 2222 v ukazu, požarni zid UFW pa omogoča povezave s teh vrat.

Recimo, da želite, da strežnik posluša HTTP na vratih 80, potem lahko vnesete katerega koli od naslednjih ukazov in pravilo bo dodano v UFW.

sudo ufw dovoli http

ali

sudo ufw dopusti 80

Če želite dovoliti HTTPS na vratih 443, lahko uporabite naslednje ukaze:

sudo ufw dovoli https

ali

sudo ufw dovolite 443

Če želite hkrati dovoliti več vrat, je tudi to mogoče. Vendar morate v tem primeru omeniti oboje - številke vrat in določen protokol, ki ga želite aktivirati.

Tu je ukaz, s katerim boste dovolili povezave od vrat 6000 do 6003, ki prihajajo iz TCP in UDP.

sudo ufw dopusti 6000: 6003 / tcp

sudo ufw dopusti 6000: 6003 / udp

Zavrni posebne povezave

V primeru, da vas zanima preprečevanje posameznih povezav, morate le zamenjati »dovolite«“ z “zanikati“ v katerem koli od zgornjih ukazov.

Recimo, da ste opazili sumljive dejavnosti, ki prihajajo z naslova IP 1.10.184.53. V tem primeru lahko s tem ukazom preprečite povezavo tega naslova IP z vašim sistemom:

sudo ufw zanikati od 1.10.184.53

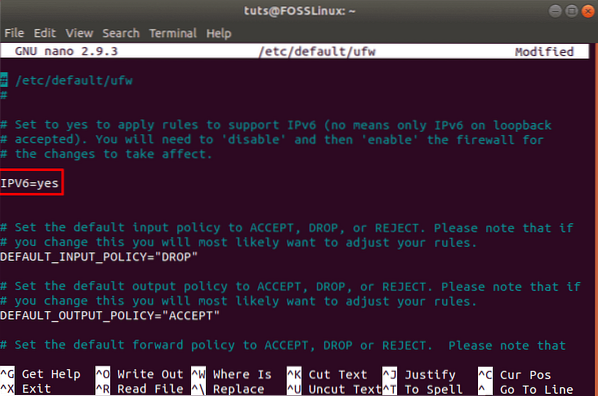

Konfigurirajte UFW za IPv6

Vsi ukazi, ki smo jih obravnavali zgoraj, predvidevajo, da uporabljate IPv4. Če je vaš strežnik konfiguriran za IPv6, morate konfigurirati tudi UFW, da podpira IPv6. To naredimo z naslednjim ukazom:

sudo nano / etc / default / ufw

Preverite in se prepričajte, da je vrednost za IPv6 je nastavljeno na Da. To bi moralo izgledati takole:

Zdaj bodo UFW in vsa vnaprej konfigurirana pravila podpirala tako IPv4 kot tudi IPv6.

Izbrišite posebna pravila UFW

Zdaj, ko veste, kako ustvariti nova pravila za UFW, je čas, da se naučite tudi brisanja določenih pravil, da boste imeli popoln nadzor nad naborom orodij za zid.

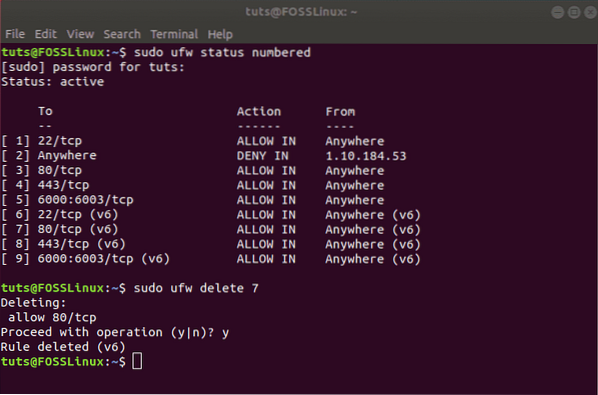

Če ste nastavili več pravil in se jih ne spomnite, lahko z naslednjim ukazom dobite seznam vseh pravil požarnega zidu.

status sudo ufw oštevilčen

To bo ustvarilo oštevilčen seznam vseh pravil UFW, ki ste jih nastavili. Recimo, da želite izbrisati pravilo številka 7. Nato lahko nadaljujete s tem ukazom:

sudo ufw delete 7

Če že veste, katero pravilo želite izbrisati, ga lahko neposredno vnesete v ukaz, kot je ta:

sudo ufw delete dopusti http

Opomba: Če imate UFW konfiguriran za IPv6 in IPv4, potem izbriši ukaz bo odstranil pravilo za oba primerka.

Odprite dnevnike požarnega zidu

Pomembno je, da občasno preverite dnevnike požarnega zidu. To vam bo pomagalo prepoznati napade, opaziti kakršno koli nenavadno dejavnost v vašem omrežju in celo odpraviti težave s pravili požarnega zidu.

Zdaj moramo najprej omogočiti UFW, da ustvari dnevnike, kar lahko storite z naslednjim ukazom:

sudo ufw prijava

Dnevniki bodo shranjeni v / var / log / messages, / var / log / syslog, in / var / log / kern.log od koder lahko dostopate do njih.

Onemogoči / ponastavi UFW

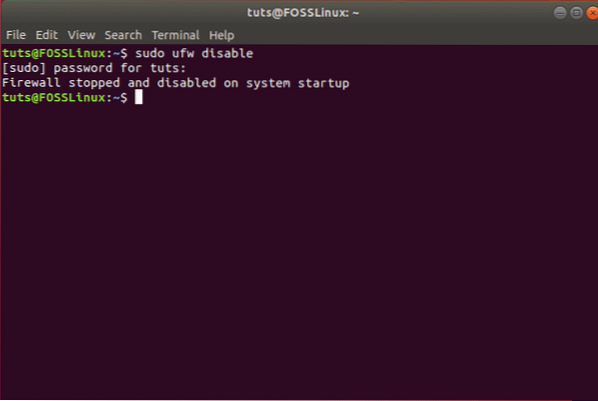

Če želite deaktivirati UFW skupaj z vsemi pravili, lahko uporabite ta ukaz:

sudo ufw onemogoči

Prejeli boste takšno sporočilo:

Nato lahko UFW znova aktivirate z enim od zgoraj obravnavanih ukazov:

sudo ufw omogoči

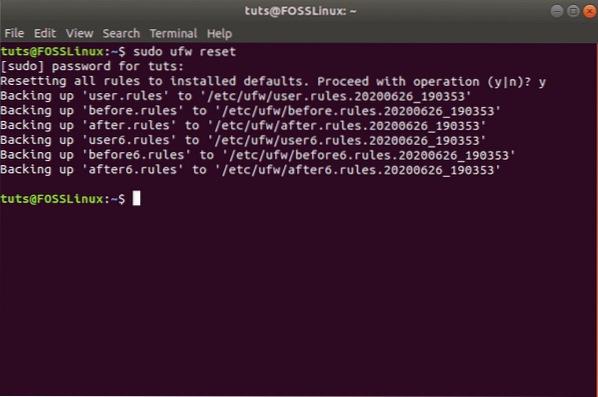

Če pa želite začeti znova in izbrisati vsa aktivna pravila, lahko preprosto ponastavite UFW s tem ukazom:

sudo ufw reset

To bi moralo ustvariti naslednje sporočilo in UFW se ponastavi in odstrani vsa obstoječa pravila.

Zavijanje

To je bila torej naša poglobljena vadnica o tem, kako omogočiti in konfigurirati UFW na vašem Ubuntuju. Upamo, da vam je bil ta priročnik koristen in da vam je pomagal pri nastavitvi požarnega zidu po meri za vaš sistem Ubuntu. Pokrili smo vsa osnovna pravila in področja nadzora, ki jih želite od požarnega zidu. Imate dodatne nasvete o požarnem zidu Ubuntu? Sporočite nam v komentarjih spodaj.

Phenquestions

Phenquestions