Sistem za zaznavanje vdorov nas lahko opozori pred DDOS, surovo silo, izkoriščanjem, uhajanjem podatkov in še več, v realnem času nadzira naše omrežje ter sodeluje z nami in z našim sistemom, ko se odločimo.

V LinuxHintu smo že prej namenili dve vadnici Snort, Snort je eden vodilnih sistemov za odkrivanje vdorov na trgu in verjetno prvi. Članki so bili Namestitev in uporaba sistema za zaznavanje vdorov Snort za zaščito strežnikov in omrežij ter konfiguriranje ID-jev Snort in ustvarjanje pravil.

Tokrat bom pokazal, kako nastaviti OSSEC. Strežnik je jedro programske opreme, vsebuje pravila, vnose dogodkov in pravilnike, medtem ko so v napravah za nadzor nameščeni agenti. Agenti strežniku dostavljajo dnevnike in obveščajo o dogodkih. V tej vadnici bomo namestili le strežniško stran za nadzor naprave, ki je v uporabi, strežnik že vsebuje funkcije agenta v napravi, v kateri je nameščena.

Namestitev OSSEC:

Najprej zaženite:

apt namestite libmariadb2Za pakete Debian in Ubuntu lahko strežnik OSSEC prenesete s spletnega mesta https: // updates.atomicorp.com / channel / ossec / debian / pool / main / o / ossec-hids-server /

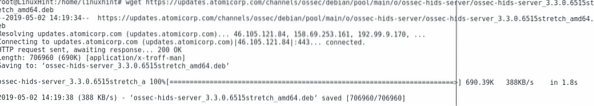

Za to vadnico bom prenesel trenutno različico, tako da vtipkam v konzolo:

wget https: // posodobitve.atomicorp.com / channel / ossec / debian / pool / main / o /ossec-hids-server / ossec-hids-server_3.3.0.6515stretch_amd64.deb

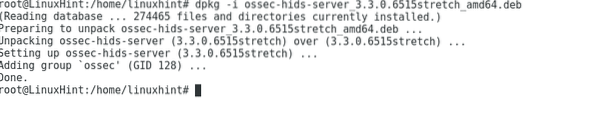

Nato zaženite:

dpkg -i ossec-hids-server_3.3.0.6515stretch_amd64.deb

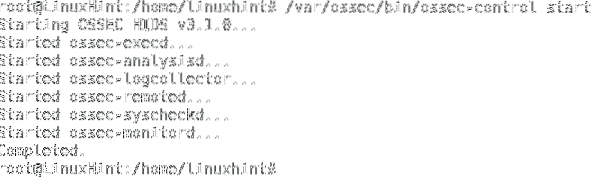

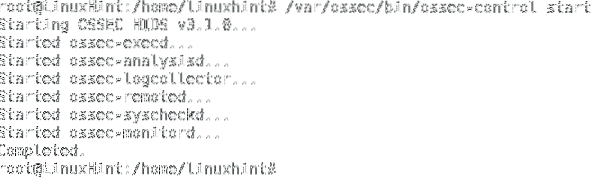

Zaženite OSSEC z izvajanjem:

/ var / ossec / bin / ossec-control start

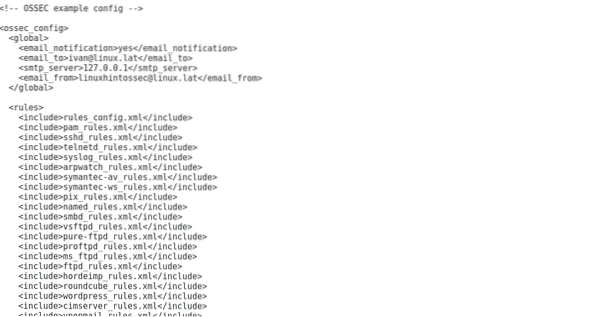

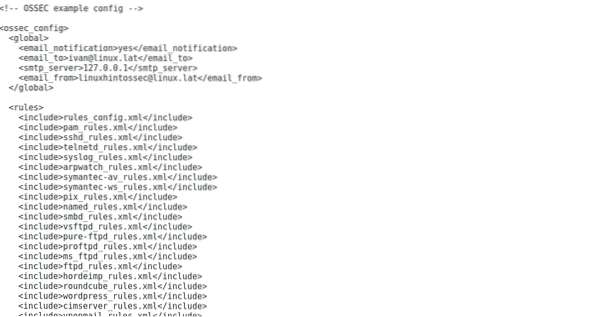

Privzeto naša namestitev ni omogočila e-poštnega obvestila, da bi ga uredili

nano / var / ossec / etc / ossec.confSprememba

Za

In dodajte:

Pritisnite ctrl + x in Y če želite shraniti in zapreti ter znova zagnati OSSEC:

/ var / ossec / bin / ossec-control start

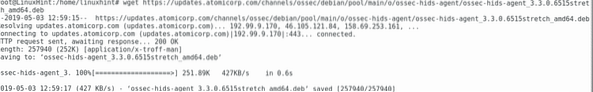

Opomba: če želite namestiti agent OSSEC na drugo vrsto naprave:

wget https: // posodobitve.atomicorp.com / channel / ossec / debian / pool / main / o /ossec-hids-agent / ossec-hids-agent_3.3.0.6515stretch_amd64.deb

dpkg -i ossec-hids-agent_3.3.0.6515stretch_amd64.deb

Spet lahko preverimo konfiguracijsko datoteko za OSSEC

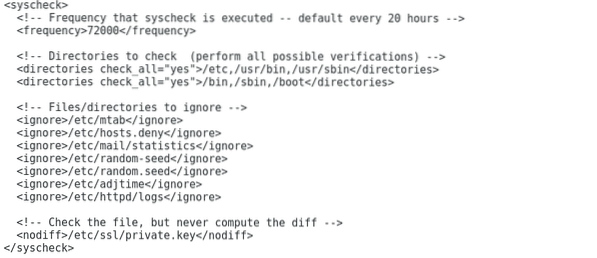

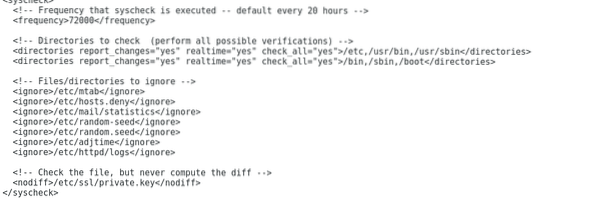

nano / var / ossec / etc / ossec.conf Pomaknite se navzdol, da pridete do razdelka Syscheck

Pomaknite se navzdol, da pridete do razdelka Syscheck

Tu lahko določite imenike, ki jih je preveril OSSEC, in intervale revizij. Določimo lahko tudi imenike in datoteke, ki jih bomo prezrli.

Če želite OSSEC nastaviti tako, da sproti poroča o dogodkih, uredite vrstice

Za

/ usr / sbin

Če želite dodati nov imenik za OSSEC, če želite dodati vrstico:

Zaprite nano s pritiskom na CTRL + X in Y in tip:

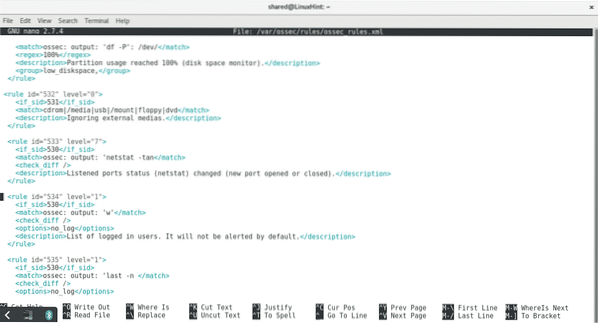

nano / var / ossec / rules / ossec_rules.xml

Ta datoteka vsebuje pravila OSSEC, odziv sistema bo določil nivo pravil. Na primer, privzeto OSSEC poroča samo o opozorilih 7. stopnje, če obstaja kakšno pravilo z nižjo stopnjo od 7 in se želite obvestiti, ko OSSEC prepozna incident, uredite številko ravni 7 ali višje. Če na primer želite biti obveščeni, ko aktivni odziv OSSEC odblokira gostitelja, uredite naslednje pravilo:

Za:

Varnejša alternativa je lahko dodajanje novega pravila na koncu datoteke, ki prepisuje prejšnje:

Zdaj imamo OSSEC nameščen na lokalni ravni, v naslednji vadnici bomo izvedeli več o pravilih in konfiguraciji OSSEC.

Upam, da se vam je ta vadnica zdela koristna za začetek uporabe OSSEC, še naprej sledite LinuxHintu.com za več nasvetov in posodobitev za Linux.

Phenquestions

Phenquestions