Sanitizacija vhodov je postopek čiščenja vhodov, zato se vstavljeni podatki ne uporabljajo za iskanje ali izkoriščanje varnostnih lukenj na spletnem mestu ali strežniku.

Ranljiv spletna mesta so bodisi nesanalizirana bodisi zelo slabo in nepopolno sanirana. Je posredno napad. Tovor se posredno pošlje na žrtev. The zlonamerna koda ga napadalec vstavi na spletno mesto in nato postane njegov del. Vsakič, ko uporabnik (žrtev) obišče Spletna stran, zlonamerna koda se premakne v brskalnik. Zato se uporabnik ne zaveda, da bi se kaj zgodilo.

Z XSS lahko napadalec:

- Manipulirajte, uničite ali celo pokvarite spletno mesto.

- Izpostavite občutljive uporabniške podatke

- Zajemite overjene piškotke seje uporabnika

- Naložite stran z lažnim predstavljanjem

- Preusmerite uporabnike na zlonamerno območje

XSS je v zadnjem desetletju med deseterico OWASP. Več kot 75% površinske mreže je ranljivo za XSS.

Obstajajo 4 vrste XSS:

- Shranjen XSS

- Odsev XSS

- XOM, ki temelji na DOM

- Slepi XSS

Pri preverjanju XSS v pentestu se boste morda naveličali iskanja injekcije. Večina pentesterjev uporablja delo XSS Tools. Avtomatizacija postopka ne prihrani le časa in truda, kar je še pomembneje, daje natančne rezultate.

Danes bomo razpravljali o nekaterih orodjih, ki so brezplačna in koristna. Pogovorili se bomo tudi o tem, kako jih namestiti in uporabljati.

XSSer:

XSSer ali skript za več spletnih mest je samodejni okvir, ki uporabnikom pomaga najti in izkoristiti ranljivosti XSS na spletnih mestih. Ima vnaprej nameščeno knjižnico s približno 1300 ranljivostmi, ki pomaga obiti številne WAF-je.

Poglejmo, kako ga lahko uporabimo za iskanje ranljivosti XSS!

Namestitev:

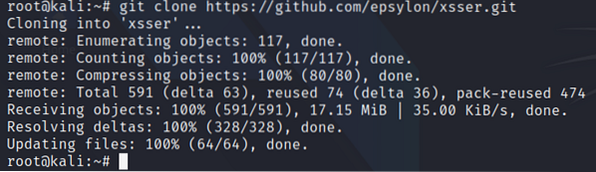

Klonirati moramo xsser iz naslednjega repoja GitHub.

$ git klon https: // github.com / epsylon / xsser.git

Zdaj je xsser v našem sistemu. Pojdite v mapo xsser in zaženite namestitev.py

$ cd xsserNastavitev $ python3.py

Namestila bo vse že nameščene odvisnosti in namestila bo xsser. Zdaj je čas, da ga zaženete.

Zaženi GUI:

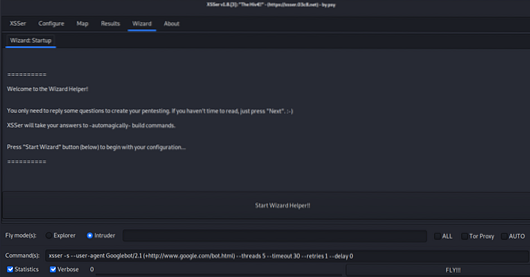

$ python3 xsser --gtkPojavilo se bo okno, kot je to:

Če ste začetnik, pojdite skozi čarovnika. Če ste profesionalec, vam na zavihku za konfiguriranje priporočam, da konfigurirate XSSer na svoje potrebe.

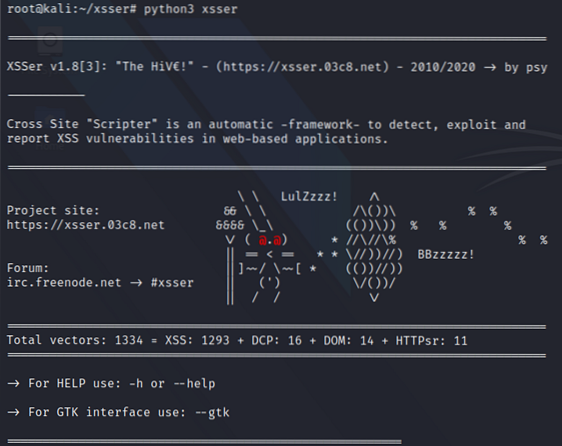

Zaženi v terminalu:

$ python3 xsser

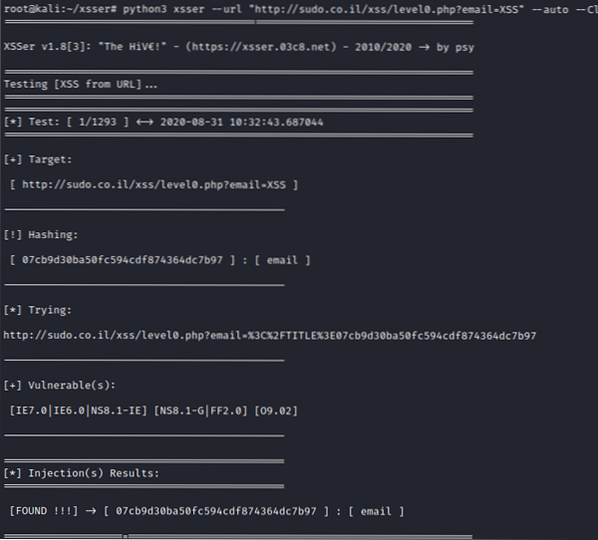

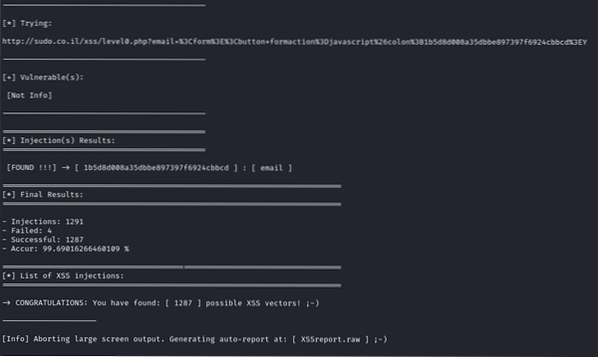

Tukaj je spletno mesto, ki vas izziva, da izkoristite XSS. Z uporabo xsserja bomo našli nekaj ranljivosti. Ciljni URL damo xsserju in ta bo začel preverjati ranljivosti.

Ko končate, se rezultati shranijo v datoteko. Tu je poročilo XSSreport.surov. Vedno se lahko vrnete in preverite, kateri tovor je deloval. Ker je bil to izziv za začetnike, je večina ranljivosti NAJDEN tukaj.

XSSniper:

Cross-Site Sniper, znan tudi kot XSSniper, je drugo orodje za odkrivanje xss s funkcijami množičnega skeniranja. Skenira cilj za parametre GET in vanje nato vbrizga XSS tovor.

Njegova sposobnost iskanja po ciljnem URL-ju za relativne povezave se šteje za še eno uporabno funkcijo. Vsaka najdena povezava se doda v čakalno vrsto za pregled in obdela, zato je lažje preizkusiti celotno spletno mesto.

Na koncu ta metoda ni varna, vendar je dobra hevristika množično iskanje mest vbrizgavanja in preizkušanje strategij pobega. Ker ni emulacije brskalnika, morate odkrite injekcije ročno preizkusiti proti različnim zaščitam xss brskalnika.

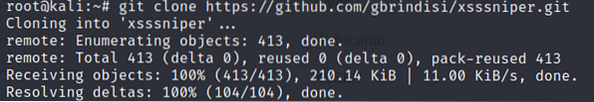

Če želite namestiti XSSniper:

$ git klon https: // github.com / gbrindisi / xsssniper.git

XSStrike:

To orodje za odkrivanje skriptov med spletnimi mesti je opremljeno z:

- 4 ročno napisani razčlenjevalniki

- inteligentni generator koristnega tovora

- močan pihajoč motor

- neverjetno hiter pajek

Ukvarja se tako z odsevnim kot DOM XSS skeniranjem.

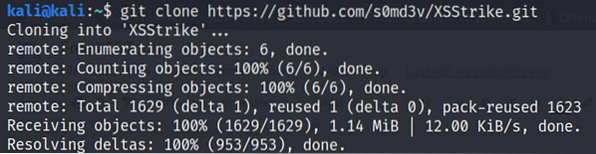

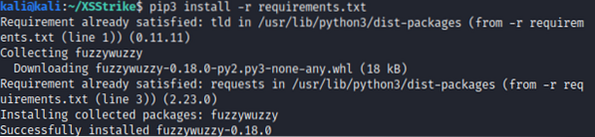

Namestitev:

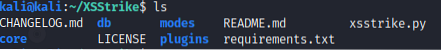

$ ls

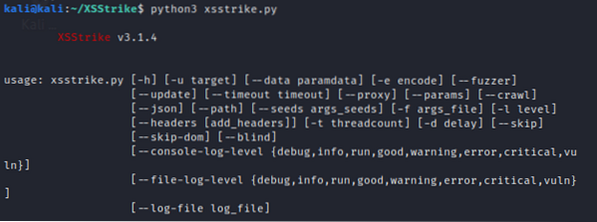

Uporaba:

Neobvezni argumenti:

Optično branje enega URL-ja:

$ python xsstrike.py -u http: // primer.com / iskanje.php?q = poizvedbaPrimer iskanja po vsebini:

$ python xsstrike.py -u "http: // primer.com / stran.php "--kraljanjeXSS Hunter:

To je nedavno uveden okvir na tem področju ranljivosti XSS, s prednostmi enostavnega upravljanja, organizacije in spremljanja. Običajno deluje tako, da vodi določene dnevnike prek datotek HTML spletnih strani. Iskanje kakršnih koli ranljivosti skriptnih skript na več mestih, vključno s slepim XSS (ki ga na splošno pogosto pogrešamo) kot prednost pred običajnimi orodji XSS.

Namestitev:

$ sudo apt-get install git (če še ni nameščen)$ git klon https: // github.com / obvezniprogramer / xsshunter.git

Konfiguracija:

- zaženite konfiguracijski skript kot:

$ ./ generiraj_konfig.py- zdaj zaženite API kot

$ sudo apt-get namestite python-virtualenv python-dev libpq-dev libffi-dev$ cd xsshunter / api /

$ virtualenv env

$ . env / bin / activate

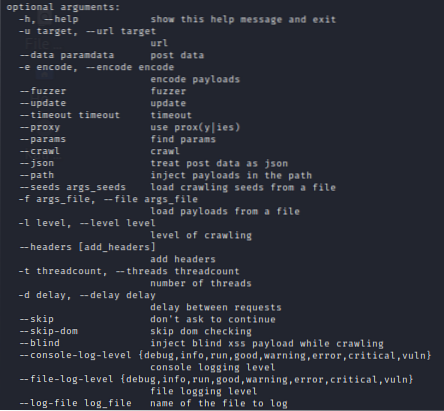

$ pip install -r zahteve.txt

$ ./ apiserver.py

Če želite uporabljati strežnik GUI, morate slediti in izvršiti te ukaze:

$ cd xsshunter / gui /$ virtualenv env

$ .env / bin / activate

$ pip install -r zahteve.txt

$ ./ guiserver.py

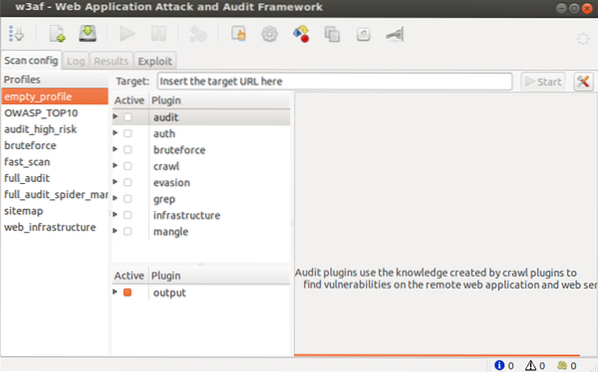

W3af:

Drugo odprtokodno orodje za testiranje ranljivosti, ki v glavnem uporablja JS za testiranje določenih spletnih strani glede ranljivosti. Glavna zahteva je konfiguriranje orodja glede na vaše povpraševanje. Ko bo končal, bo učinkovito opravil svoje delo in ugotovil ranljivosti XSS. Gre za orodje, ki temelji na vtičnikih in je v glavnem razdeljeno na tri oddelke:

- Jedro (za osnovno delovanje in zagotavljanje knjižnic za vtičnike)

- Uporabniški vmesnik

- Vtičniki

Namestitev:

Če želite namestiti w3af v sistem Linux, sledite spodnjim korakom:

Klonirajte repo GitHub.

$ sudo git klon https: // github.com / andresriancho / w3af.gitNamestite različico, ki jo želite uporabiti.

> Če želite uporabljati različico GUI:

$ sudo ./ w3af_guiČe raje uporabljate različico konzole:

$ sudo ./ w3af_consoleOba bosta zahtevala namestitev odvisnosti, če še nista nameščeni.

Skript je ustvarjen na / tmp / script.sh, ki vam bo namestil vse odvisnosti.

Različica GUI w3af je dana:

Medtem je različica konzole tradicionalno orodje za pogled terminala (CLI).

Uporaba

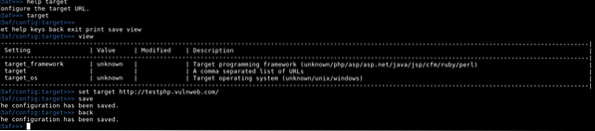

1. Konfigurirajte cilj

V cilju, ukaz za zagon menija nastavi cilj TARGET_URL.

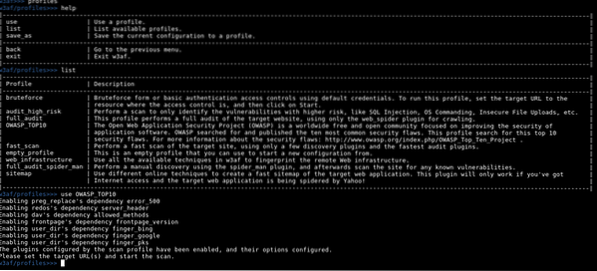

2. Konfigurirajte revizijski profil

W3af je opremljen s profilom, ki ima že pravilno konfigurirane vtičnike za izvajanje revizije. Če želite uporabiti profil, zaženite ukaz, uporabite PROFILE_NAME.

3. Vtičnik za konfiguriranje

4. Konfigurirajte HTTP

5. Zaženite revizijo

Za več informacij obiščite http: // w3af.org /:

Prenehanje:

Ta orodja so pravična kapljica v oceanu saj je internet poln neverjetnih orodij. Orodja, kot sta Burp in webscarab, lahko uporabimo tudi za zaznavanje XSS. Poklon tudi čudoviti odprtokodni skupnosti, ki pripravi zanimive rešitve za vsak nov in edinstven problem.

Phenquestions

Phenquestions