V tem primeru bomo prestregli slike, odkrili bomo slike, ki jih uporabniki prenesejo ali naložijo, kot jih ustvarijo naprave s kamero, v naslednjem članku pa bomo poiskali poverilnice.

Glavni orodji za izvajanje tega vohanja sta Ettercap in Driftnet, sprva naj bi ta vadnica vključevala tudi poverilnice, a po iskanju vseh vadnic na spletu na Driftnetu še ni popolna, raje sem jo pustil namenjeno uporabnikom s težavami pri njuhanju slik, postopek je precej lep preprosto, vendar je treba izvesti vse korake, verjetno so druge vaje osredotočene na Kali, ki privzeto prinese ustrezne nastavitve za delovanje programa, saj se ta izvaja, kar pa ne velja za številne uporabnike.

V tem primeru imam dostop do žičnega omrežja, vendar če potrebujete pomoč pri vsiljevanju dostopa do tujega omrežja, lahko preverite prejšnje članke o tej temi, objavljene na LinuxHint.

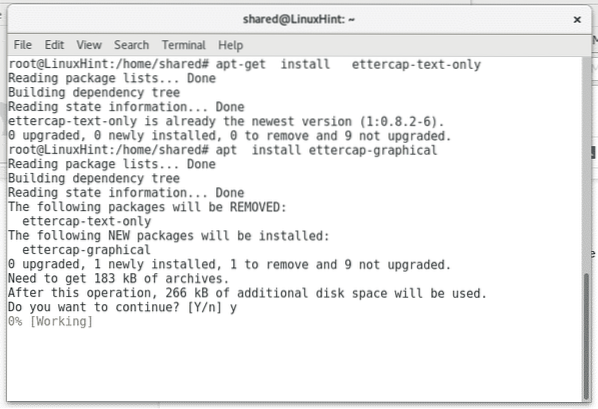

Namestitev ustreznih paketov

Ettercap: na svojem spletnem mestu je predstavljen kot paket za napade "Man In the Middle". Če ga želite namestiti, zaženite:

apt namestite ettercap-text-only -yapt namestite ettercap-graphical -y

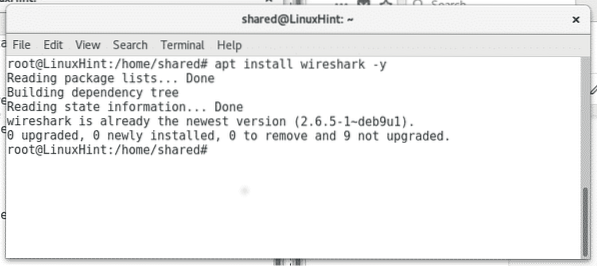

Wireshark: predstavljen kot analizator paketov. Če ga želite namestiti:

apt namestite wireshark -y

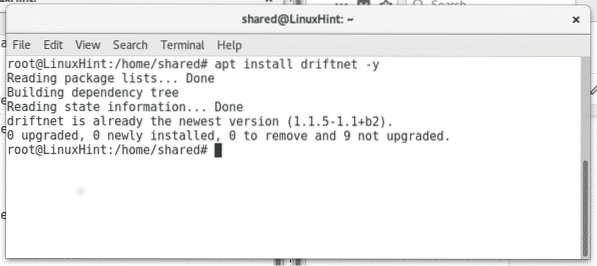

V mojem primeru so nekatera orodja že nameščena in Linux sporoča, da je že nameščen in posodobljen.

Driftnet: To je sniffer za slike, predstavljene v Kali Linux, če ga želite namestiti v Debian ali Ubuntu, zaženite:

apt namestite driftnet -y

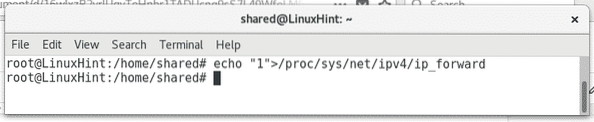

Zajem slik iz omrežja

Ko namestite ustrezno programsko opremo, začnimo s prestrezanjem slik, da bomo lahko prestregli promet, ne da bi blokirali povezavo "žrtev", moramo omogočiti ip_forward, da to storimo:

echo "1"> / proc / sys / net / ipv4 / ip_forward

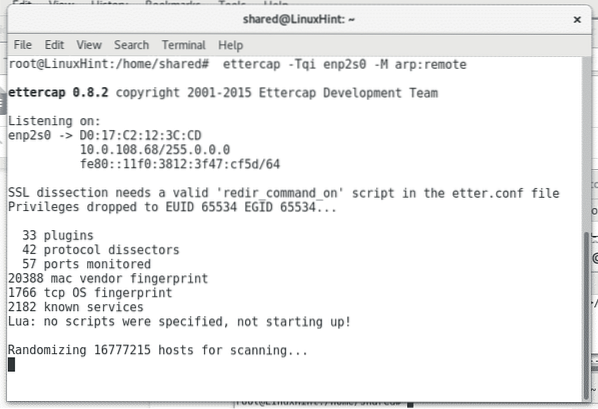

Nato za začetek analize omrežja izvedite:

ettercap -Tqi enp2s0 -M arp: oddaljen

Kje enp2s0 nastavi vašo omrežno napravo.

Počakajte, da se pregled konča. Potem teči driftnet v novem terminalu, kot je prikazano spodaj:

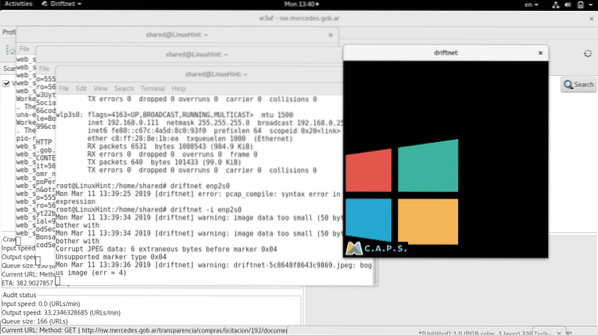

driftnet -i enp2s0 (ne pozabite zamenjati enp2s0 za pravilno omrežno kartico, npr.g wlan0 ali eth0)

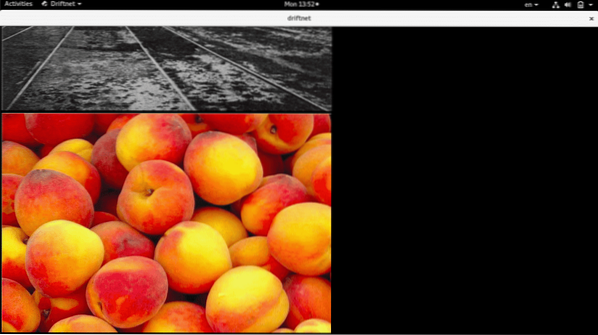

Kot lahko vidite črno okno z dvema slikama, ki se zagotovo prenašata prek nevarnih protokolov (http). V terminalu poleg črnega okna lahko vidite tudi nekaj napak, ki se nanašajo na poškodovane slike (na driftnet) ali lažno pozitivne v prometu.

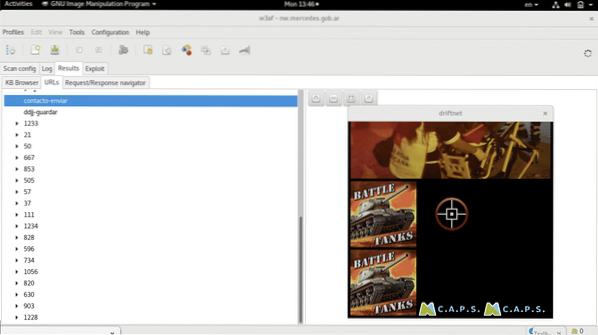

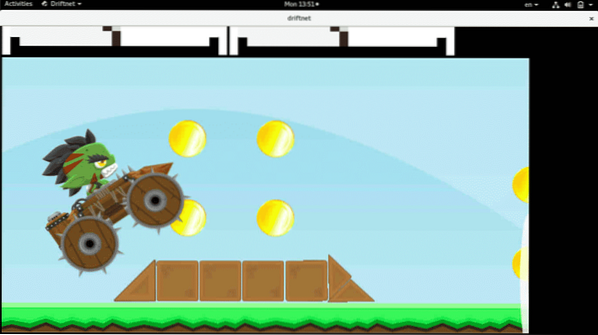

Naj napreduje skeniranje in driftnet bo dobil nove slike, če so na voljo v omrežju.

Prezri program za ozadje in se osredotoči na črni kvadrat, ki ga lahko z miško spremenite, da si slike ogledate na bolj udoben način.

Kot vidite, se slike med spreminjanjem postopka skeniranja omrežja razlikujejo.

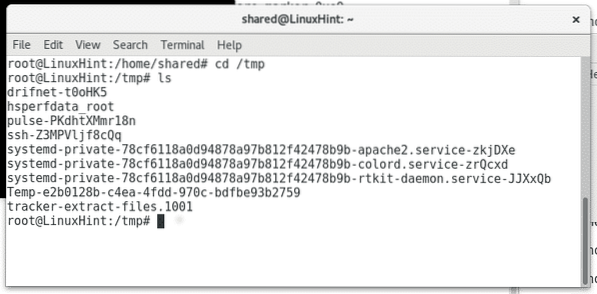

Na koncu bo driftnet vse slike shranil v imenik ali particijo / tmp, podimenike driftneta si lahko ogledate tako, da zaženete

ls / tmpali

cd / tmp

Zaščita vašega omrežja pred tem napadom

Najosnovnejši način, da se izognete njuhanju in zaščitite svojo zasebnost prek omrežja, je uporaba samo varnih protokolov. Poskusite preusmeriti ves promet samo prek varnih protokolov, kot sta HTTPS ali SFTP namesto HTTP ali FTP, da navedete nekaj primerov. Uporaba IPsec v vašem omrežju in ohranitev omrežja LAN in WAN sta tudi dobra priporočila za skrivanje vsebine, s katero komunicirate, in izogibanje zunanjim poskusom dostopa prek wifi.

V naslednjih vadnicah vam bom pokazal, kako vohati poverilnice, poslane tudi prek nešifriranih protokolov, uporabniška imena, gesla in morda druge koristne informacije, kot so URL-ji spletnih mest, ki jih obiskujejo naprave, priključene na omrežje.

Upam, da vam bo ta vadnica v pomoč, ostanite v stiku z LinuxHint za več nasvetov in vadnic o Linuxu.

Phenquestions

Phenquestions