- Kako onemogočiti korenski dostop ssh na Debian 10 Buster

- Alternative za zaščito vašega dostopa ssh

- Filtriranje vrat ssh z iptables

- Uporaba ovojnic TCP za filtriranje ssh

- Onemogočanje storitve ssh

- Povezani članki

Kako onemogočiti korenski dostop ssh na Debian 10 Buster

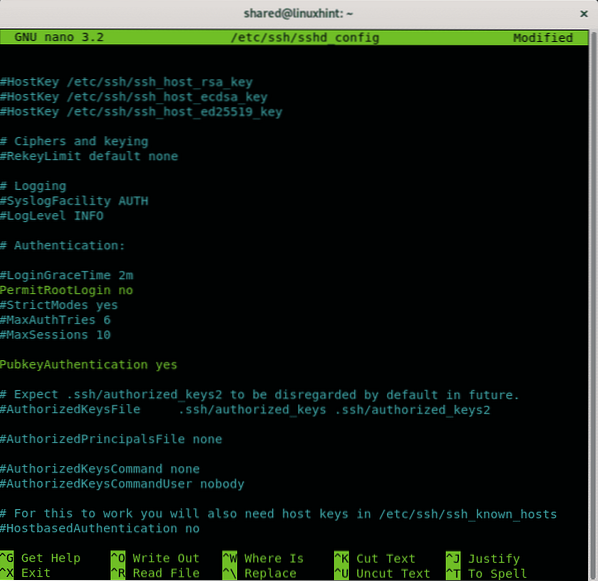

Če želite onemogočiti korenski dostop ssh, morate urediti ssh konfiguracijsko datoteko v Debianu / etc / ssh / sshd_config, če ga želite urediti z uporabo nano urejevalnika besedil:

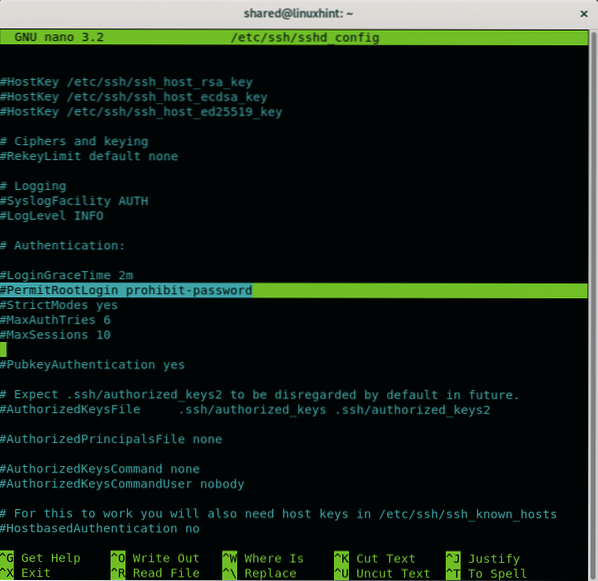

Na nano lahko pritisnete CTRL + W (kje) in tip PermitRoot najti naslednjo vrstico:

#PermitRootLogin prepovedi geslo

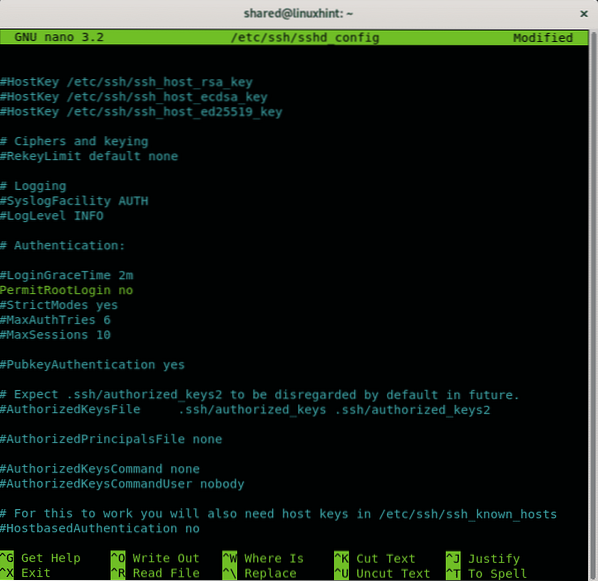

Če želite onemogočiti korenski dostop prek ssh, preprosto razkomentirajte to vrstico in jo zamenjajte prepoved-geslo za št kot na naslednji sliki.

Ko onemogočite korenski dostop, pritisnite CTRL + X in Y shranite in zapustite.

The prepoved-geslo Možnost preprečuje prijavo z geslom, ki omogoča prijavo samo prek rezervnih dejanj, kot so javni ključi, kar preprečuje napade surove sile.

Alternative za zaščito vašega dostopa ssh

Omeji dostop do overjanja z javnim ključem:

Če želite onemogočiti prijavo z geslom, ki omogoča samo prijavo z javnim ključem, odprite / etc / ssh / ssh_config znova zaženite konfiguracijsko datoteko:

Če želite onemogočiti prijavo z geslom, ki omogoča samo prijavo z javnim ključem, odprite / etc / ssh / ssh_config znova zaženite konfiguracijsko datoteko:

nano / etc / ssh / sshd_configPoiščite vrstico, ki vsebuje PubkeyAuthentication in se prepričajte, da piše ja kot v spodnjem primeru:

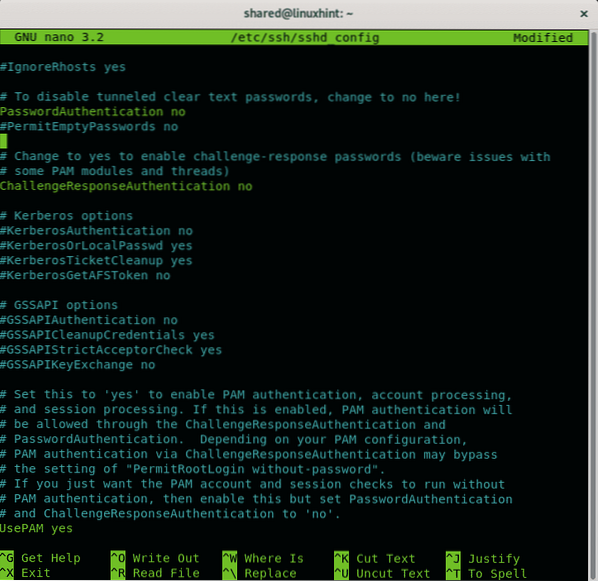

Preverite, ali je preverjanje pristnosti gesla onemogočeno, tako da poiščete vrstico, ki vsebuje PasswordAuthentication, če je komentiral, ga komentirajte in se prepričajte, da je nastavljen kot št kot na naslednji sliki:

Nato pritisnite CTRL + X in Y za shranjevanje in izhod iz urejevalnika besedil nano.

Zdaj kot uporabnik, ki mu želite dovoliti dostop ssh, morate ustvariti pare zasebnih in javnih ključev. Zaženi:

ssh-keygenOdgovorite na zaporedje vprašanj, tako da prvi odgovor ostane privzeti s pritiskom na ENTER, nastavite geslo, ga ponovite in tipke bodo shranjene na ~ /.ssh / id_rsa

Vnesite datoteko, v katero želite shraniti ključ (/ root /.ssh / id_rsa):

Vnesite geslo (prazno, če ni gesla):

Vaša identifikacija je bila shranjena v / root /.ssh / id_rsa.

Vaš javni ključ je bil shranjen v / root /.ssh / id_rsa.pub.

Ključni prstni odtis je:

SHA256: 34 + uXVI4d3ik6ryOAtDKT6RaIFclVLyZUdRlJwfbVGo root @ linuxhint

Naključna slika ključa je:

+---[RSA 2048]----+

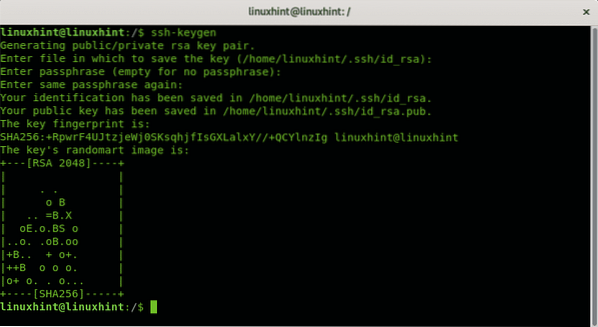

Za prenos parov ključev, ki ste jih pravkar ustvarili, lahko uporabite ssh-copy-id ukaz z naslednjo skladnjo:

ssh-copy-idSpremenite privzeta vrata ssh:

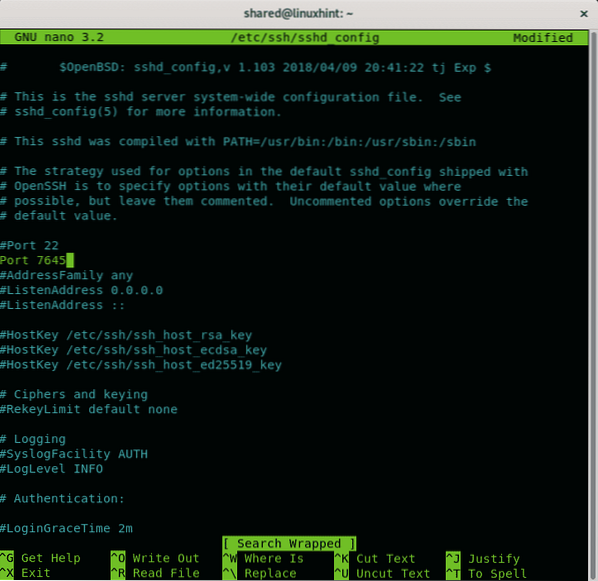

Odprite / etc / ssh / ssh_config znova zaženite konfiguracijsko datoteko:

nano / etc / ssh / sshd_config

Recimo, da želite namesto privzetih vrat 22 uporabiti vrata 7645. Dodajte vrstico, kot je v spodnjem primeru:

Nato pritisnite CTRL + X in Y shranite in zapustite.

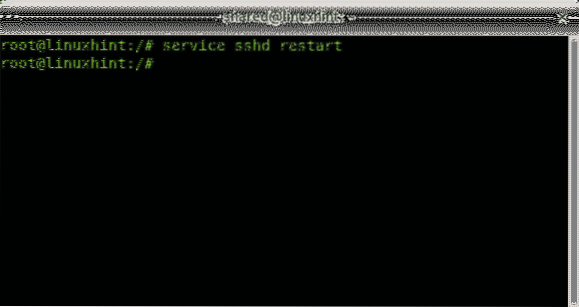

Znova zaženite storitev ssh z zagonom:

ponovni zagon storitve sshd

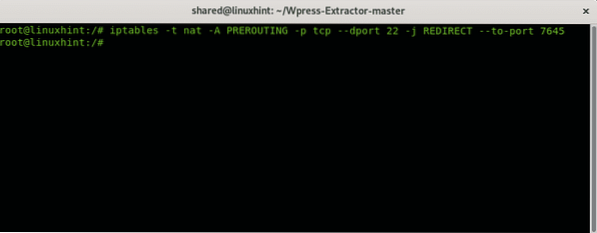

Nato nastavite iptables, da omogočajo komunikacijo prek vrat 7645:

iptables -t nat -A PREDIZVAJANJE -p tcp --dport 22 -j REDIRECT --to-port 7645

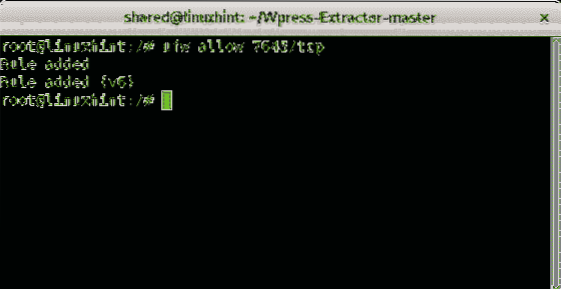

Namesto tega lahko uporabite tudi UFW (nezapleteni požarni zid):

ufw dovoli 7645 / tcp

Filtriranje vrat ssh

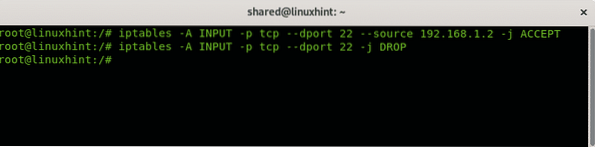

Določite lahko tudi pravila za sprejemanje ali zavrnitev povezav ssh glede na določene parametre. Naslednja sintaksa prikazuje, kako sprejeti ssh povezave z določenega naslova IP z uporabo iptables:

iptables -A INPUT -p tcp --dport 22 --sourceiptables -A INPUT -p tcp --dport 22 -j DROP

Prva vrstica zgornjega primera iptables ukaže, naj sprejme dohodne (INPUT) zahteve TCP do vrat 22 iz IP 192.168.1.2. Druga vrstica ukaže tabelam IP, naj opustijo vse povezave do vrat 22. Vir lahko tudi filtrirate po naslovu mac, kot je v spodnjem primeru:

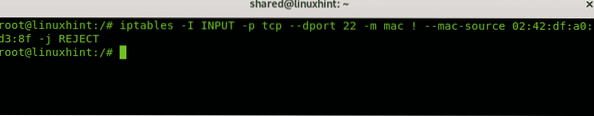

iptables -I INPUT -p tcp --dport 22 -m mac ! --mac-source 02: 42: df: a0: d3: 8f-j ZAVRNI

Zgornji primer zavrne vse povezave, razen naprave z mac naslovom 02: 42: df: a0: d3: 8f.

Uporaba ovojnic TCP za filtriranje ssh

Drug način za dodajanje naslovov IP na beli seznam za povezavo prek ssh in zavračanje ostalih je urejanje gostiteljev imenikov.zanikajo in gostitelji.dovolite, da se nahaja v / itd.

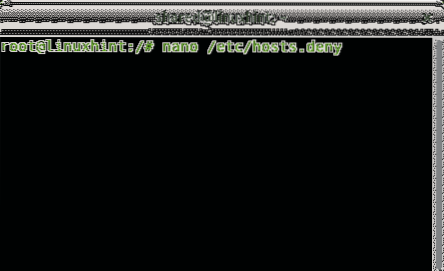

Če želite zavrniti vse gostitelje, zaženite:

nano / etc / hosts.zanikati

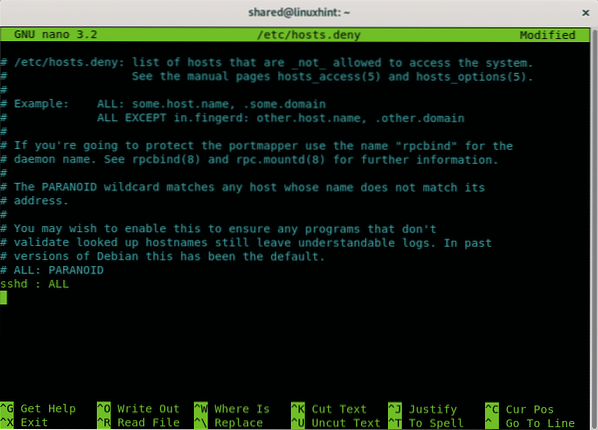

Dodajte zadnjo vrstico:

sshd: VSE

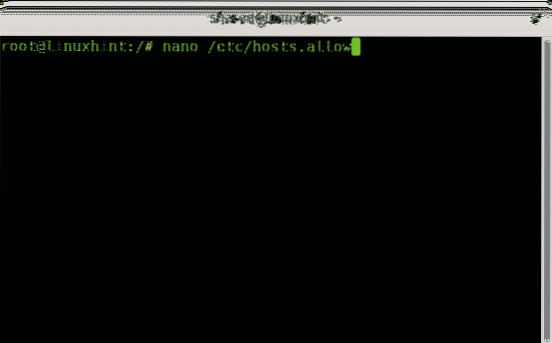

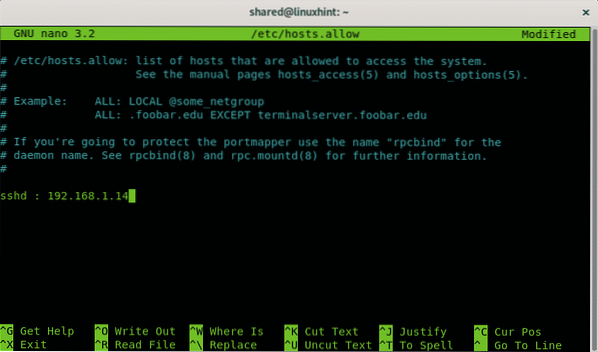

Pritisnite CTRL + X in Y, da shranite in zaprete. Zdaj, da omogočite določenim gostiteljem prek ssh urejanje datoteke / etc / hosts.dovolite, da ga uredite:

nano / etc / hosts.dovolite

Dodajte vrstico, ki vsebuje:

sshd:

Pritisnite CTRL + X, da shranite in zaprete nano.

Onemogočanje storitve ssh

Mnogi domači uporabniki menijo, da je ssh neuporaben, če ga sploh ne uporabljate, ga lahko odstranite ali vrata blokirate ali filtrirate.

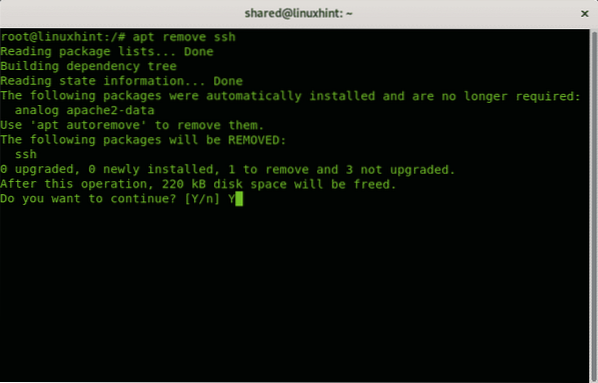

V sistemu Debian Linux ali sistemih, kot je Ubuntu, lahko storitve odstranite z upraviteljem paketov apt.

Če želite odstraniti zagon storitve ssh:

Po potrebi pritisnite Y, da odstranite.

In to je vse o domačih ukrepih za zaščito ssh.

Upam, da se vam je ta vadnica zdela koristna, še naprej sledite LinuxHint za več nasvetov in vadnic o Linuxu in mreženju.

Povezani članki:

- Kako omogočiti SSH strežnik v Ubuntu 18.04 LTS

- Omogočite SSH v Debianu 10

- Posredovanje vrat SSH v Linuxu

- Pogoste možnosti konfiguracije SSH Ubuntu

- Kako in zakaj spremeniti privzeta vrata SSH

- Konfigurirajte posredovanje SSH X11 v Debianu 10

- Arch Linux SSH Server Setup, prilagajanje in optimizacija

- Iptables za začetnike

- Delo s požarnimi zidovi Debian (UFW)

Phenquestions

Phenquestions