Pomožni modusi se običajno uporabljajo za enkratna dejanja po izkoriščanju, vendar lahko s tem fascinantnim orodjem naredite veliko več, na primer ustvarite lastne skenerje ranljivosti in skenerje vrat. Ta članek bo podrobno pregledal zlasti pomožni modul in se naučil, kako z njim ustvariti mešalnik.

1. korak: Pomaknite se do imenika Metasploit

Najprej zaženite Kali Linux in pojdite v imenik Metasploit Framework. V vmesnik Kali vnesite naslednje:

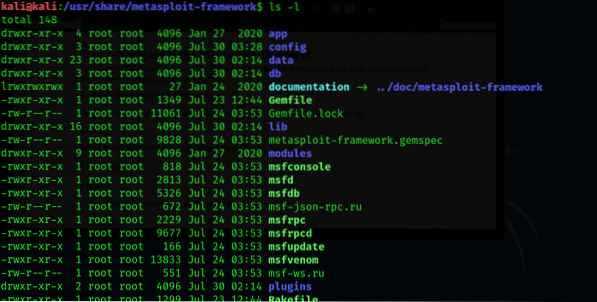

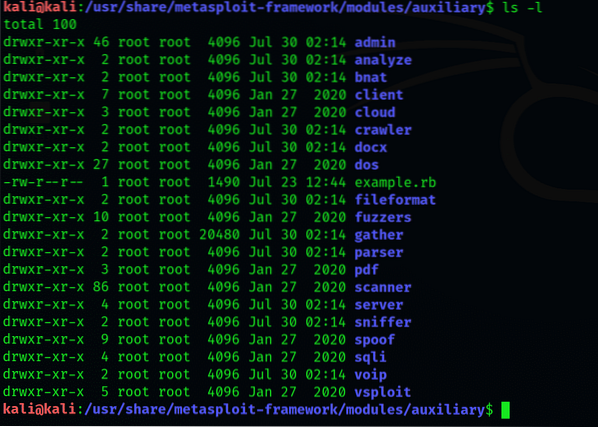

Za boljši vpogled v vsebino tukaj spremenite pogled imenika tako, da vnesete naslednje:

$ ls -l

Pomaknite se do modula podimenika in znova vnesite:

$ cd moduli

Ta rezultat prikazuje različne vrste modulov v Metasploitu, vključno z:

- Izkoriščanja

- Nosilnost

- Prikimaj

- Objavi

- Dajalniki

- Pomožni

Zdaj bomo podrobneje preučili pomožni modul.

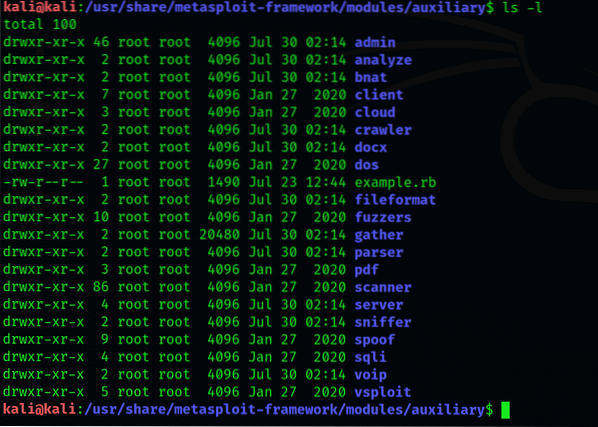

2. korak: Razširite pomožni imenik

Vnesite pomožni imenik

$ cd moduli / pomožni

To bo imenik pomožnega modula razdelilo na več podimenikov. Izhodni podatki bodo prikazali obsežen seznam podimenikov, začenši z skrbniškim imenikom.

Ustvarjanje Fuzzerjev

Preden nadaljujemo, bomo najprej opredelili, kaj nejasno je.

Fuzzing: kratek uvod

Fuzzing je praksa v disciplini preizkušanja programske opreme, ki vključuje nenehno vnašanje naključnih, nepričakovanih vhodov v računalniški program, da bi ugotovili vse možne zrušitve, s katerimi se sistem lahko sooči. Če v spremenljivo območje vnesete preveč podatkov ali naključnih vnosov, pride do prelivanja medpomnilnika, kar je kritična ranljivost, na kar Fuzzing gleda kot na tehniko pregleda.

Ne samo, da je presežek medpomnilnika resna ranljivost, temveč je hekerjem pogosto tudi način, kako poskušajo vdreti v sistem.

Proces mehkanja

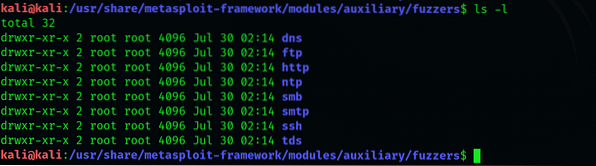

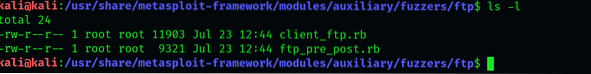

Pojdite v imenik fuzzer in si dobro oglejte seznam:

$ cd fuzzers

Vrste razstavljalcev na zaslonu bodo vključevale naslednje: dns, ftp, http, smb, smtp, ssh in tds.

Fuzzer, ki nas tu posebej zanima, je ftp.

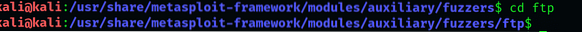

Nato odprite imenik fuzzers:

$ cd ftp

Od obeh vrst, prikazanih tukaj, bomo namesto »client_ft« uporabili »tp_pre_post fuzzer«.rb."

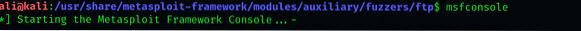

Odprite msfconsole, poiščite »tp_pre_post fuzzer« in ga zaženite. V poziv msf vnesite naslednje:

$ msfconsole

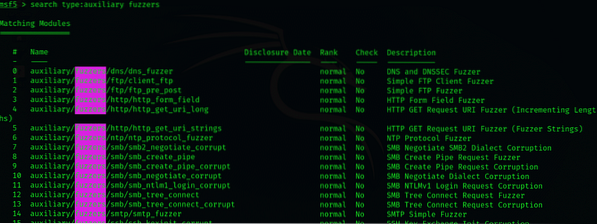

Msfconsole bo navedel le tiste module, ki so pomožni in zanemarjajo druge vrste. Upoštevajte, da imajo vsi predstavljeni modovi ključno besedo ftp, ki zahteva postopek razvrščanja modulov po navodilih ukaza.

Rezultati iskanja prikazujejo več različnih modulov; uporabili bomo samo modul »pomožni / fuzzers / ftp / ftp_pre_post«. Podrobnosti o funkcijah tega moda si lahko ogledate tako, da vnesete msf> info.

Zdaj naložite ta modul tako, da vnesete:

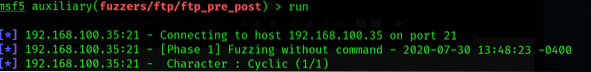

$ msf> uporabite pomožne / fuzzers / ftp / ftp_pre_post

Kot lahko vidite, lahko modul sprejme več različnih vhodov. Uporabili bomo določen naslov IP. V tem primeru uporabljamo sistem z operacijskim sistemom Windows 2003 kot določenim ciljem za preizkušanje našega fuzzerja.

Nastavite naslov IP in zaženite modul:

$ msf> nastavi RHOSTS (tukaj vnesite IP)

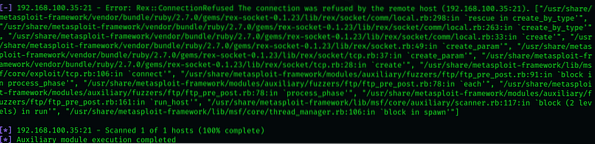

Fuzer se začne z lahkimi 10 bajti in počasi začne sistem preplavljati z večjimi vhodi, pri vsaki ponovitvi pa se poveča za 10 bajtov. Privzeto je največ 20000 bajtov, ki jih je mogoče spremeniti glede na vrsto sistema.

To je zelo zapleten in dolg postopek, zato bodite potrpežljivi. Fuzzer se ustavi pri določeni velikosti ali ko zazna nekaj sporočil o napakah.

Zaključek

Ta članek je opisal, kaj so mešalniki: pomožni moduli, ki nam omogočajo, da preverimo sistem za ranljivosti, vključno s prelivanjem medpomnilnika, ki je najpomembnejši, saj ga pogosto izniči njegovo izkoriščanje. Članek je opisal tudi, kako izvajati mešanje v sistemu z mešalnikom tp_pre_post. Kljub temu, da so razmeroma preprostejše komponente ogrodja Metasploit, so lahko pihala izjemno dragocena pri testiranju s peresom.

Očitno to ni edina stvar, ki so jo zmožni pomožni moduli; obstaja na stotine različnih modulov, ki služijo različnim namenom za preizkušanje vašega sistema.

Phenquestions

Phenquestions