Nmap

Network Mapper, ki se pogosto uporablja kot Nmap, je brezplačno in odprtokodno orodje za skeniranje omrežij in vrat. Obvlada tudi številne druge tehnike aktivnega zbiranja informacij. Nmap je daleč najpogosteje uporabljeno orodje za zbiranje informacij, ki ga uporabljajo preizkuševalci penetracije. Je orodje, ki temelji na CLI, ima pa tudi različico, ki temelji na GUI, na trgu z imenom Zenmap. Nekoč je bilo orodje »Samo Unix«, zdaj pa podpira številne druge operacijske sisteme, kot so Windows, FreeBSD, OpenBSD, Sun Solaris in mnogi drugi. Nmap je vnaprej nameščen v distribucijskih sistemih za testiranje penetracije, kot sta Kali Linux in Parrot OS. Lahko ga namestite tudi v druge operacijske sisteme. Če želite to narediti, poiščite Nmap tukaj.

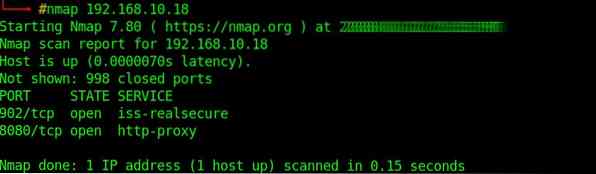

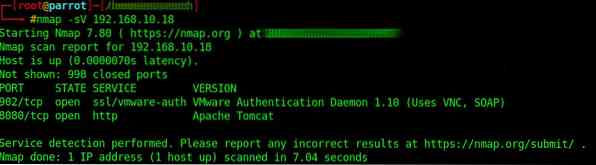

Slika 1.1 prikaže normalno skeniranje in rezultate. Skeniranje je razkrilo odprti vrati 902 in 8080. Slika 1.2 prikaže preprosto servisno iskanje, ki pove, katera storitev se izvaja na vratih. Slika 1.3 prikazuje privzeto skeniranje skriptov. Ti skripti včasih razkrijejo zanimive informacije, ki jih je mogoče nadalje uporabiti v stranskih delih peresa. Za več možnosti vnesite nmap v terminal in prikazal bo različico, uporabo in vse druge razpoložljive možnosti.

Slika 1.1: Enostavno skeniranje Nmap

Slika 1.2: Nmap storitev / skeniranje različice

Slika 1.3: Privzeto skeniranje skripta

Tcpdump

Tcpdump je brezplačen analizator paketnih podatkovnih omrežij, ki deluje na vmesniku CLI. Uporabnikom omogoča ogled, branje ali zajemanje omrežnega prometa, ki se prenaša prek omrežja, ki je priključeno na računalnik. Prvotno so ga leta 1988 napisali štirje delavci iz raziskovalne skupine Lawrence Berkely Laboratory Network Research Group, leta 1999 pa sta ga organizirala Michael Richardson in Bill Fenner, ki je ustvaril www.tcpdump.org. Deluje na vseh Unixu podobnih operacijskih sistemih (Linux, Solaris, Vsi BSD-ji, macOS, SunSolaris itd.). Različica Tcpdump za Windows se imenuje WinDump in uporablja WinPcap, Windows alternativo za libpcap.

Če želite namestiti tcpdump:

$ sudo apt-get namestite tcpdumpUporaba:

# tcpdump [Možnosti] [izraz]Za podrobnosti o možnostih:

$ tcpdump -hWireshark

Wireshark je izjemno interaktivni analizator omrežnega prometa. Pakete lahko dump in analiziramo, ko so prejeti. Gerald Combs ga je leta 1998 prvotno razvil kot Ethereal, leta 2006 pa se je zaradi težav z blagovno znamko preimenoval v Wireshark. Wireshark ponuja tudi različne filtre, tako da lahko uporabnik določi, kakšen tip prometa bo prikazan ali odložen za poznejšo analizo. Wireshark lahko prenesete s spletnega mesta www.žica.org / # prenos. Na voljo je v večini običajnih operacijskih sistemov (Windows, Linux, macOS) in je vnaprej nameščen v večini distribucijskih distribucij, kot sta Kali Linux in Parrot OS.

Wireshark je močno orodje in potrebuje dobro razumevanje osnovnih omrežij. Promet pretvori v obliko, ki jo ljudje zlahka preberejo. Uporabnikom lahko pomaga pri odpravljanju težav z zakasnitvijo, padcem paketov ali celo poskusom vdora v vašo organizacijo. Poleg tega podpira do dva tisoč omrežnih protokolov. Mogoče jih ne bo mogel uporabljati, saj skupni promet sestavljajo paketi UDP, TCP, DNS in ICMP.

Zemljevid

Map Mapper (tudi zemljevid), kot že ime pove, je orodje za preslikavo aplikacij na odprtih vratih v napravi. To je orodje naslednje generacije, ki lahko odkrije aplikacije in procese, tudi če se ne izvajajo v običajnih vratih. Če se na primer spletni strežnik izvaja na vratih 1337 namesto na standardnih vratih 80, lahko Amap to odkrije. Amap ima dva vidna modula. Najprej, amapcrap lahko pošilja ponarejene podatke v vrata, da ustvarijo nekakšen odziv ciljnih vrat, ki jih je kasneje mogoče uporabiti za nadaljnjo analizo. Drugič, amap ima jedrni modul, ki je Map Mapper (zemljevid).

Amap uporaba:

$ amap -hamap v5.4 (c) 2011 avtorja Van Hauserja

Sintaksa: amap [Načini [-A | -B | -P]] [Možnosti] [TARGET PORT [vrata]…]

Načini:

-A (privzeto) Pošiljanje sprožilcev in analiziranje odzivov (aplikacije za zemljevide)

-B Zgrabi SAMO transparente; ne pošiljaj sprožilcev

-P Popoln optični bralnik vrat za povezovanje

Opcije:

-1 Hitro! Pošljite sprožilce v vrata do prve identifikacije

-6 Namesto IPv4 uporabite IPv6

-b Natisnite pasico ASCII odgovorov

-i FILE Strojno berljiva izhodna datoteka za branje vrat

-u V ukazni vrstici določite vrata UDP (privzeto: TCP)

-R NE identificirajte storitve RPC

-H NE pošiljajte potencialno škodljivih sprožilcev aplikacij

-U NE odmetavajte neprepoznanih odgovorov

-d Izbriši vse odgovore

-v Podroben način; uporabite dvakrat ali več za več besed

-q Ne prijavite zaprtih vrat in jih ne natisnite kot neznana

-o FILE [-m] Zapiši izhod v datoteko FILE; -m ustvari strojno berljiv izhod

-c CONS Vzporedno vzpostavljanje povezav (privzeto 32, največ 256)

-C RETRIES Število ponovnih povezav ob časovnih omejitvah povezave (privzeto 3)

-T SEC Časovna omejitev povezave pri poskusih povezave v sekundah (privzeto 5)

-t SEC odziv čaka na časovno omejitev v sekundah (privzeto 5)

-p PROTO Pošlji sprožilce SAMO protokolu (npr.g. FTP)

CILJNI PRISTANIK Ciljni naslov in vrata (-a) za skeniranje (poleg -i)

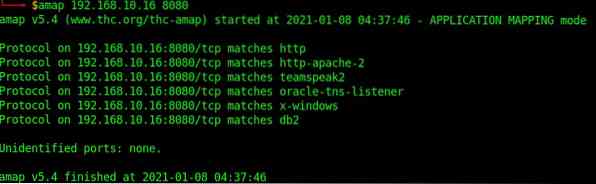

Slika 4.1 Vzorec optičnega branja

p0f

p0f je kratka oblika za „strpomagati OS fingerprinting "(namesto O se uporabi nič). To je pasivni skener, ki lahko na daljavo prepozna sisteme. p0f uporablja tehnike prstnih odtisov za analizo paketov TCP / IP in za določitev različnih konfiguracij, vključno z operacijskim sistemom gostitelja. Ta postopek lahko izvaja pasivno, ne da bi ustvaril sumljiv promet. p0f lahko bere tudi datoteke pcap.

Uporaba:

# p0f [Možnosti] [pravilo filtra]

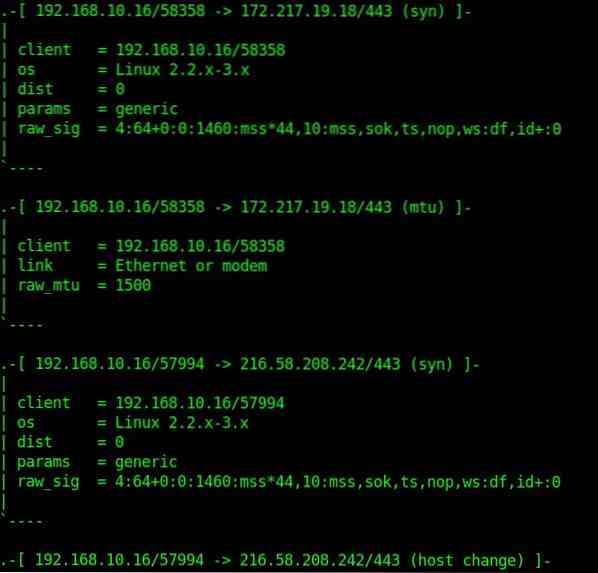

Slika 5.1 Vzorec p0f izhoda

Gostitelj se mora bodisi povezati z vašim omrežjem (spontano ali inducirano) bodisi biti povezan z neko entiteto v vašem omrežju z nekaterimi običajnimi sredstvi (brskanje po spletu itd.).) Gostitelj lahko sprejme ali zavrne povezavo. Ta metoda lahko vidi skozi požarne zidove paketov in je ne zavezujejo omejitve aktivnega odtisa prstov. Pasivni prstni odtis OS se uporablja predvsem za profiliranje napadalcev, profiliranje obiskovalcev, profiliranje strank / uporabnikov, testiranje penetracije itd.

Prenehanje

Izvid ali zbiranje informacij je prvi korak pri vsakem preizkusu penetracije. Je bistveni del procesa. Začeti preizkus prodora brez spodobne izvidnice je kot iti v vojno, ne da bi vedel, kje in s kom se boriš. Kot vedno je tudi poleg neverjetnih tudi svet neverjetnih orodij za rekonstrukcijo. Vse zahvaljujoč neverjetni odprtokodni skupnosti in skupnosti za kibernetsko varnost!

Happy Recon! 🙂

Phenquestions

Phenquestions