Namestitev

John The Ripper je mogoče namestiti na več načinov. Nekaj pogostih je, da ga lahko namestimo s pomočjo apt-get ali snap. Odprite terminal in zaženite naslednje ukaze.

[e-pošta zaščitena]: ~ $ sudo apt-get install john -yTo bo sprožilo postopek namestitve. Ko konča, v terminalu vnesite "john".

[e-pošta zaščitena]: ~ $ johnJanez Trbosjek 1.9.0-jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Avtorske pravice (c) 1996-2019 podjetja Solar Designer in drugi

Domača stran: http: // www.odprti zid.com / john /

To pomeni John the Ripper v1.9.0 je zdaj nameščen v vaši napravi. Vidimo, da nas je URL domače strani poslal na spletno mesto Open-wall. Spodnja uporaba kaže, kako uporabljati pripomoček.

Prav tako ga je mogoče prenesti in namestiti prek snap-a. Če ga še nimate, morate namestiti snap.

[e-pošta zaščitena]: ~ $ sudo apt posodobitev[zaščiteno po e-pošti]: ~ $ sudo apt install snapd

In nato namestite JohnTheRipper s hitrim priklopom.

[zaščiteno po e-pošti]: ~ $ sudo snap install john-the-ripperPokanje gesel z JohnTheRipper

Torej, JohnTheRipper je nameščen v vašem računalniku. Zdaj pa k zanimivemu delu, kako z njim lomiti gesla. V terminal vnesite "john". Terminal vam bo pokazal naslednji rezultat:

[e-pošta zaščitena]: ~ $ johnJanez Trbosjek 1.9.0-jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Avtorske pravice (c) 1996-2019 podjetja Solar Designer in drugi

Domača stran: http: // www.odprti zid.com / john /

Pod domačo stranjo je UPORABA podana kot:

Uporaba: john [MOŽNOSTI] [Datoteke z gesli]

Če pogledamo njegovo uporabo, lahko ugotovimo, da mu morate predložiti datoteke z geslom in želene možnosti. Pod uporabo so naštete različne MOŽNOSTI, ki nam omogočajo različne izbire načina izvedbe napada.

Na voljo je nekaj različnih možnosti:

-samski

- Privzeti način z uporabo privzetih ali imenovanih pravil.

-seznam besed

- način seznama besed, preberite slovar seznama besed iz DATOTEKE ali običajnega vnosa

-kodiranje

- vhodno kodiranje (npr. UTF-8, ISO-8859-1).

-pravila

- omogoči pravila za upravljanje besed z uporabo privzetih ali imenovanih pravil.

-inkrementalno

- "Inkrementalni" način

-zunanji

- zunanji način ali besedni filter

-obnovitev = NAME

- obnovitev prekinjene seje [imenovano NAME]

-seja = NAME

- poimenuj novo sejo NAME

-status = NAME

- natisni stanje seje [imenovano NAME]

-oddaja

- pokaži zlomljena gesla.

-preskus

- izvajati teste in merila uspešnosti.

-soli

- naloži soli.

-vilice = N

- Ustvarite N procesov za razpoke.

-pot = IME

- pot file za uporabo

-seznam = KAJ

- našteva KATERE zmogljivosti. -list = pomoč prikaže več o tej možnosti.

-format = NAME

- Janezu zagotovite vrsto razpršitve. e.g, -format = surovi-MD5, -format = SHA512

Različni načini v JohnTheRipper

Janez privzeto poskusi »single«, nato »wordlist« in na koncu »inkrementalno«. Načine lahko razumemo kot metodo, ki jo John uporablja za lomljenje gesel. Morda ste že slišali za različne vrste napadov, kot so napadi na slovar, napadi Bruteforce itd. Prav to pravimo Johnovim načinom. Besedni seznami, ki vsebujejo možna gesla, so bistvenega pomena za napad na slovar. John poleg zgoraj naštetih načinov podpira tudi drug način, imenovan zunanji način. Lahko izberete slovarsko datoteko, lahko pa uporabite Brute for John The Ripper, tako da preizkusite vse možne permutacije v geslih. Privzeta nastavitev se začne z enim načinom razpoke, predvsem zato, ker je hitrejši in še hitrejši, če hkrati uporabljate več datotek z gesli. Najmočnejši način, ki je na voljo, je inkrementalni način. Med pokanjem bo poskusil različne kombinacije. Zunanji način, kot že ime pove, bo uporabljal funkcije po meri, ki jih napišete sami, medtem ko način besedilnega seznama sprejme besedni seznam, določen kot argument možnosti, in poskusi preprost slovarski napad na gesla.

[zaščiteno po e-pošti]: ~ $ john geslo-datoteka -w seznam besedJohn bo zdaj začel preverjati na tisoče gesel. Razbijanje gesel je zahteven procesor in zelo dolg postopek, zato bo čas odvisen od vašega sistema in moči gesla. To lahko traja več dni. Če geslo z zmogljivim procesorjem nekaj dni ni razpokano, je to zelo dobro geslo. Če gre res za crucia; za razbijanje gesla nato zapustite sistem, dokler ga John ne razpoči ... Kot smo že omenili, lahko to traja veliko dni.

Ko se razpoka, lahko stanje preverite s pritiskom katere koli tipke. Če želite zapustiti napadno sejo, preprosto pritisnite 'q' ali Ctrl + C.

Ko najde geslo, bo prikazano na terminalu. Vsa zlomljena gesla se shranijo v datoteko z imenom ~ /.john / john.lonec.

Prikaže gesla v $ [HASH]: format.

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Razbijmo geslo. Na primer, imamo razpršeno geslo MD5, ki ga moramo razbiti.

bd9059497b4af2bb913a8522747af2deTo bomo shranili v datoteko, recimo geslo.hash in ga shranite v uporabniku:

Vtipkate lahko katero koli uporabniško ime, ni treba imeti določenih.

Zdaj ga pokvarimo!

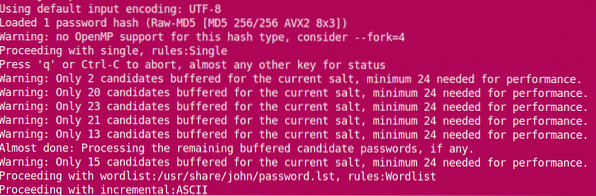

[zaščiteno po e-pošti]: ~ $ geslo John.hash --format = Raw-MD5Geslo začne lomiti.

Vidimo, da John naloži hash iz datoteke in se začne v načinu "single". Ko napreduje, gre na seznam besed, preden se pomakne na inkrementalno. Ko razbije geslo, ustavi sejo in prikaže rezultate.

Geslo si lahko kasneje ogleda tudi:

[e-pošta zaščitena]: ~ $ geslo John.hash --format = Raw-MD5 --showadmin: smaragd

1 razprto geslo gesla, ostalo 0

Tudi avtor ~ /.john / john.lonec:

[zaščiteno po e-pošti]: ~ $ cat ~ /.john / john.lonec

$ dynamic_0 $ bd9059497b4af2bb913a8522747af2de: smaragd

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Torej, geslo je smaragdno.

Internet je poln sodobnih orodij za razbijanje gesel in pripomočkov. JohnTheRipper ima lahko veliko drugih možnosti, vendar je ena izmed najboljših na voljo. Srečno pokanje!

Phenquestions

Phenquestions