V tem članku bomo pripravili Linux in zajeli HTTPS (Zaščiten protokol za prenos hiperteksta) v paketu Wireshark. Nato bomo poskušali dekodirati šifriranje SSL (Secure Socket Layer).

Upoštevajte naslednje: Dešifriranje SSL / TLS morda ne bo delovalo pravilno prek Wireshark. To je samo preizkušnja, da se ugotovi, kaj je mogoče in kaj ne.

Kaj so SSL, HTTPS in TLS?

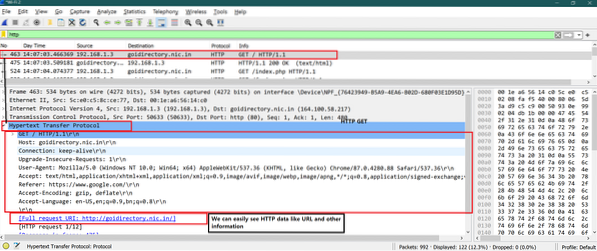

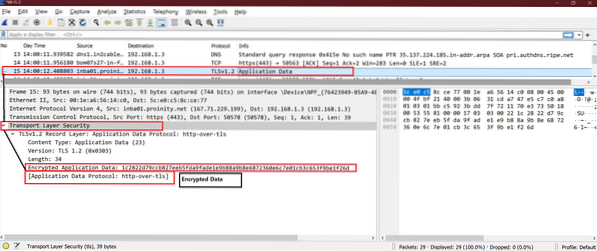

Pravzaprav so vsi ti trije tehnični izrazi med seboj povezani. Ko uporabljamo samo HTTP (Protokol za prenos hiperteksta), potem se ne uporablja zaščita transportne plasti in lahko zlahka vidimo vsebino katerega koli paketa. Ko pa uporabimo HTTPS, lahko vidimo TLS (Varnost transportne plasti) se uporablja za šifriranje podatkov.

Preprosto lahko rečemo.

HTTP + (nad) TLS / SSL = HTTPS

Opomba: HTTP pošilja podatke prek vrat 80, vendar HTTPS uporablja vrata 443.

Posnetek zaslona za podatke HTTP:

Posnetek zaslona za podatke HTTPS:

Naj bo Linux nastavljen za opis paketov SSL

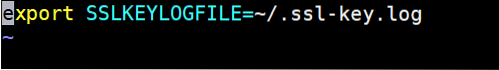

Korak 1

Dodajte spodnjo spremenljivko okolja znotraj .datoteka bashrc. Odprite .bashrc in na koncu datoteke dodajte spodnjo vrstico. Shranite in zaprite datoteko.

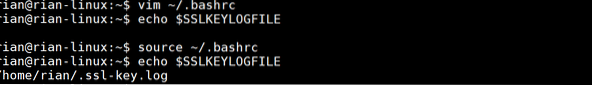

Zdaj izvedite spodnji ukaz, da dobite učinek.

vir ~ /.bashrcZdaj poskusite s spodnjim ukazom, da dobite vrednost »SSLKEYLOGFILE «

echo $ SSLKEYLOGFILETu je posnetek zaslona za vse zgornje korake

2. korak

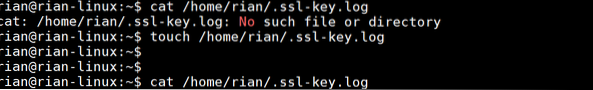

Zgornje dnevniške datoteke v Linuxu ni. Ustvarite zgornjo datoteko dnevnika v Linuxu. Uporabite spodnji ukaz za ustvarjanje dnevniške datoteke.

3. korak

Zaženite privzeto nameščen Firefox in odprite katero koli spletno mesto https Linuxhint ali Upwork.

Tu sem prvi primer vzel kot upwork.com.

Po odprtju spletnega mesta v Firefoxu preverite vsebino te dnevniške datoteke.

Ukaz:

mačka ~ /.ssl-tipka.logČe je ta datoteka prazna, Firefox te datoteke dnevnika ne uporablja. Zaprite Firefox.

Sledite spodnjim ukazom za namestitev Firefoxa.

Ukazi:

sudo add-apt-repository ppa: ubuntu-mozilla-daily / firefox-auroraposodobitev sudo apt-get

sudo apt-get namestite firefox

Zdaj zaženite Firefox in preverite vsebino te dnevniške datoteke

Ukaz:

mačka ~ /.ssl-tipka.logZdaj lahko vidimo ogromno informacij, kot je spodnji posnetek zaslona. Dobro smo šli.

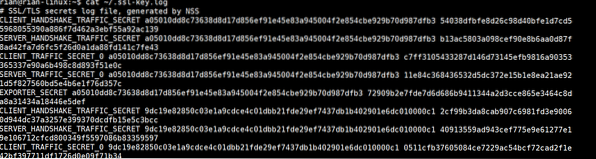

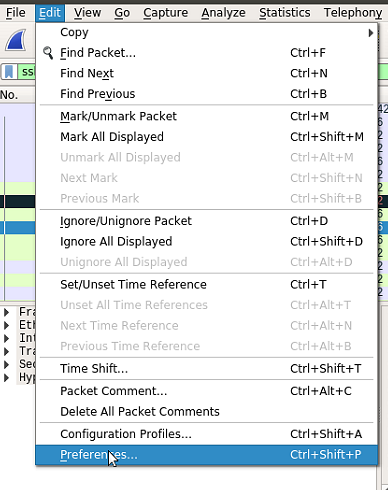

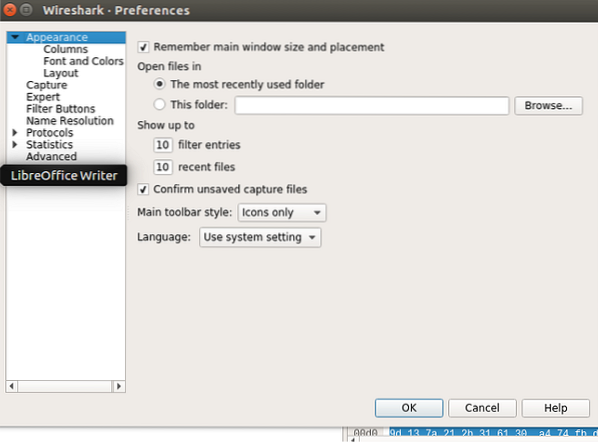

4. korak

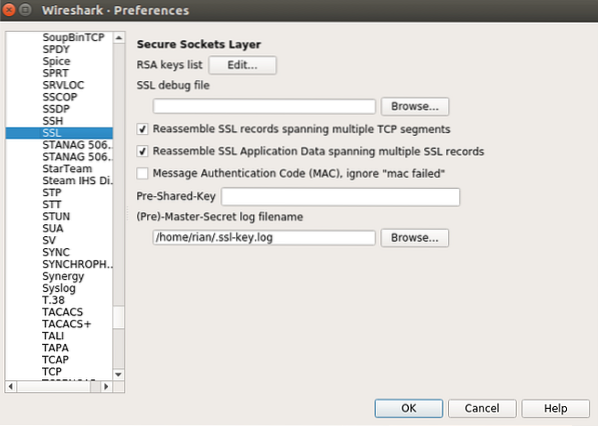

Zdaj moramo to dnevniško datoteko dodati v Wireshark. Sledite spodnji poti:

Wireshark-> Uredi-> Nastavitve-> Protokol-> SSL -> "Tukaj navedite glavno skrivno pot do datoteke dnevnika".

Za vizualno razumevanje sledite spodnjim posnetkom zaslona.

Po vseh teh nastavitvah naredite OK in zaženite Wireshark na zahtevanih vmesnikih.

Zdaj je naprava pripravljena za preverjanje dešifriranja SSL.

Analiza Wireshark

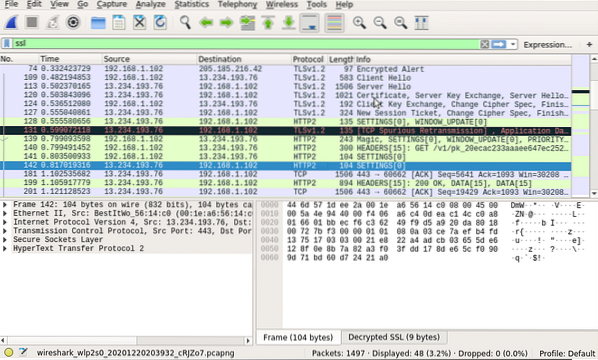

Ko Wireshark začne zajemati, filtrirajte kot »ssl”, Tako da se v Wireshark filtrirajo samo paketi SSL.

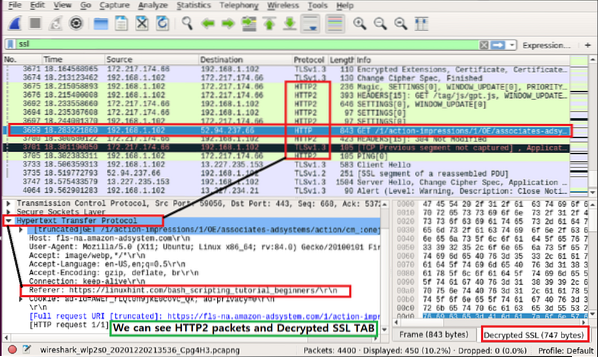

Oglejte si spodnji posnetek zaslona, tukaj lahko vidimo, da je HTTP2 (HTTPS) odprt za nekatere pakete, ki so bili prej SSL / TLS šifrirani.

Zdaj lahko vidimo zavihek »Decrypted SSL« v Wireshark in protokoli HTTP2 so odprti. Za kazalce si oglejte spodnji posnetek zaslona.

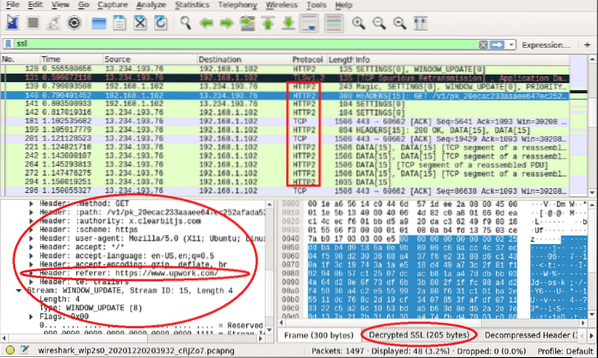

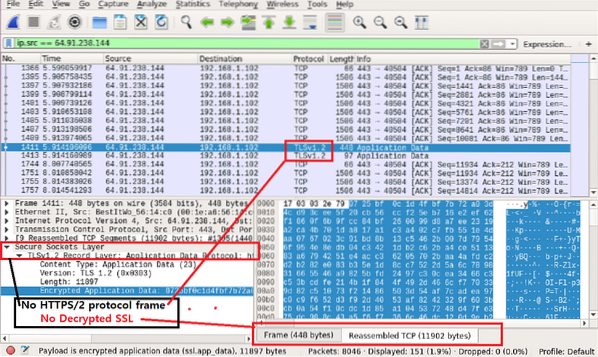

Poglejmo razlike med “Preden je datoteka dnevnika SSL omogočena” in “Potem, ko je datoteka dnevnika SSL omogočena” za https: // linuxhint.com

Tu je posnetek zaslona za pakete Linuxhinta, ko »dnevnik SSL ni bil omogočen«

Tu je posnetek zaslona za pakete Linuxhinta, ko je bil »SSL log omogočen«

Razlike lahko vidimo zlahka. Na drugem posnetku zaslona lahko jasno vidimo URL, ki ga je zahteval uporabnik.

https: // linuxhint.com / bash_scripting_tutorial_beginners / \ r \ n

Zdaj lahko preizkusimo druga spletna mesta in opazujemo, ali te metode delujejo ali ne.

Zaključek

Zgornji koraki prikazujejo, kako lahko Linux nastavite za dešifriranje šifriranja SSL / TLS. Vidimo, da je delovalo dobro, vendar so nekateri paketi še vedno šifrirani s SSL / TLS. Kot sem že omenil, morda ne bo deloval za vse pakete ali v celoti. Kljub temu je dobro spoznati dešifriranje SSL / TLS.

Phenquestions

Phenquestions